AWS KMS

AWS キー Management Service (KMS) は、データの暗号化と署名に使用するキーの作成と管理を簡単に行えるよう設計された、AWS が管理するサービスです。

この機能は、ビジネスクリティカルプロジェクトのDedicatedクラスタでのみ利用可能です。

Overview

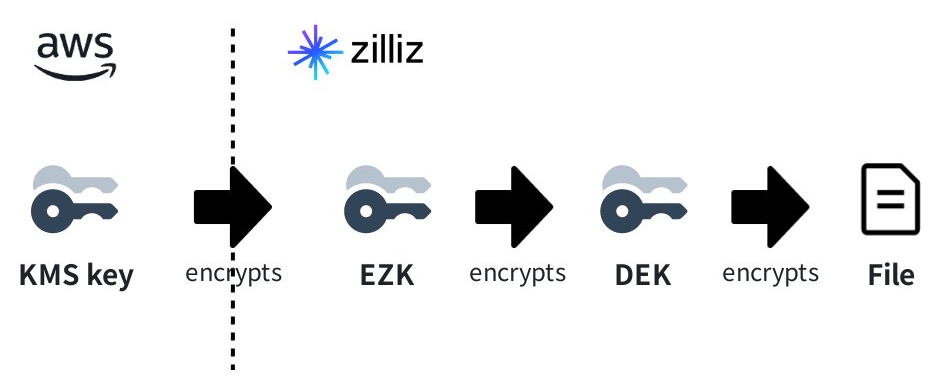

通常のケースでは、Zilliz Cloud クラスタ内のデータを暗号化するために KMS キーを直接使用することはありません。代わりに、KMS キーを使用して暗号化ゾーンキー(EZK)を暗号化し、EZK を使用してデータ暗号化キー(DEK)を暗号化し、DEK を使用してデータを暗号化します。

暗号化の仕組みとそのスコープの詳細については、このセクションを参照してください。CMEK 機能の制限事項の詳細については、このセクションを参照してください。CMEK 機能を使用するには、このページの手順に従ってください。

Before you start

-

AWS CLI をインストールしているか、AWS CloudShell へのアクセス権を持っていること。

詳細については、このページを参照してください。

-

KMS 関連のコマンドを実行するための十分な権限を持っていること。

Add a KMS key

各プロジェクトでは、KMS プロバイダに関係なく、最大 20 個のキーを許可しています。既存の KMS キーを追加するか、Zilliz Cloud コンソールの指示に従って KMS キーを作成し、Zilliz Cloud に追加することができます。

Procedures

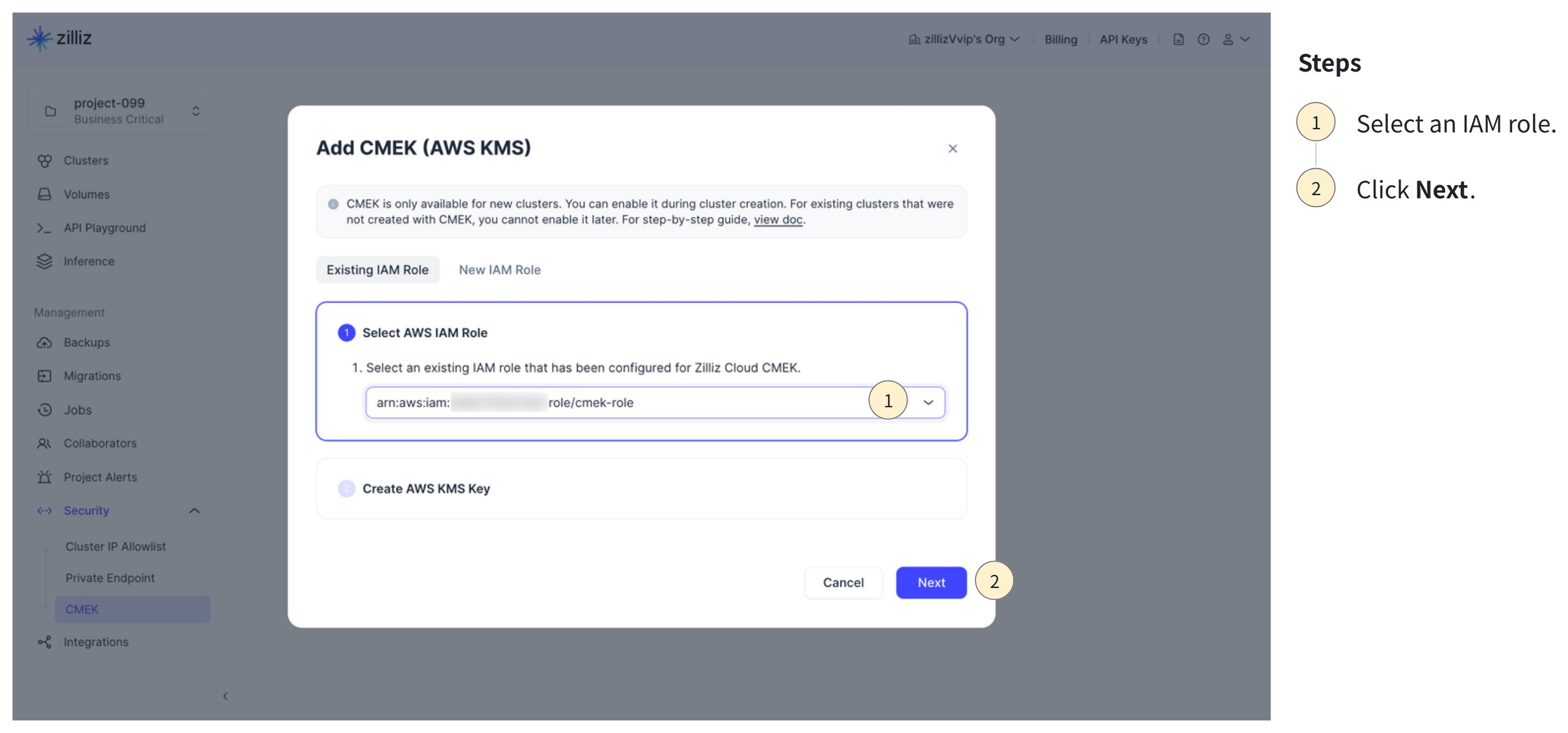

Zilliz Cloud コンソールにログインし、いずれかのビジネスクリティカルプロジェクトに入り、左側のナビゲーションペインからネットワーク > CMEK を選択し、+ CMEK をクリックして、Add CMEK (AWS KMS) ダイアログボックスの手順に従ってプロセスを完了します。

開始する前に、手順中に使用する IAM ロールを決定する必要があります。IAM ロールは、KMS キーの追加に使用すると Zilliz Cloud に一覧表示されます。Existing IAM ロール タブの Select AWS IAM ロール ステップのドロップダウンリストを確認し、必要な IAM ロールが一覧に含まれているかどうかを確認します。

-

含まれている場合は、既存のロールを使用して KMS キーを追加に進みます。

-

含まれていない場合は、新しいロールを使用して KMS キーを追加に進みます。

Add a KMS key using an existing role

Existing IAM ロール タブの Select AWS IAM ロール のドロップダウンリストに必要な IAM ロールが含まれている場合は、このセクションの手順に従ってください。

Select AWS IAM ロール ステップのドロップダウンをクリックし、IAM ロールを選択し、Next をクリックします。

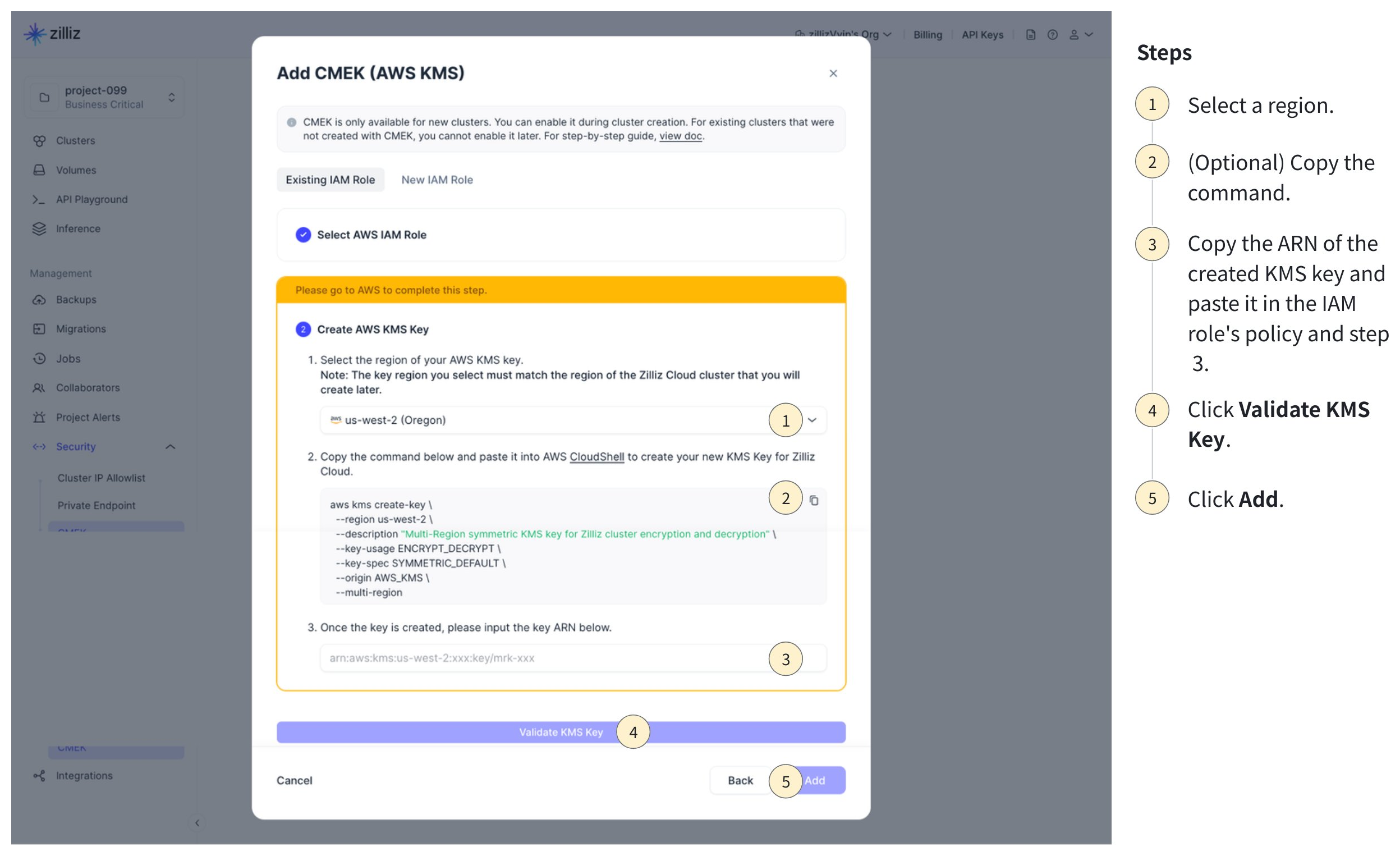

KMS キーを追加します。

-

ステップ 1 で対象のリージョンを選択します。

-

(オプション) ステップ 2 のコマンドをコピーし、AWS CloudShell で実行します。

このステップはオプションです。指定された IAM ロールで作成された KMS キーが既にある場合は、このステップをスキップして次に進むことができます。これは、マルチリージョンレプリカキーを追加する場合に便利です。

📘Notes暗号化された Zilliz Cloud クラスタをあるクラウドリージョンから別のリージョンにバックアップした後、元のクラスタを暗号化したのと同じキーを使用して、ターゲットリージョンでバックアップを復号化する必要があります。

この場合、キーをバックアップをホストするリージョンにレプリケートし、既存の IAM ロールを使用して Zilliz Cloud に送信できます。

マルチリージョンレプリカキーの作成の詳細については、AWS ドキュメントのこのページをお読みください。

-

次の場所に KMS キー ARN をコピーして貼り付けます:

-

AWS コンソール上の IAM ロールのポリシー。

ロールリストでロール名をクリックし、Permissions タブでロールポリシーを見つけ、コピーした KMS キーを

Resourceノードに追加します。{"Version": "2012-10-17","Statement": [{"Effect": "Allow","Action": ["kms:Decrypt","kms:Encrypt","kms:DescribeKey"],"Resource": ["arn:aws:kms:us-west-2:xxxx:key/mrk-...","PASTE-THE-COPIED-KEY-ARN-HERE"]}]} -

上記の Zilliz Cloud のダイアログボックスのステップ 3。

-

-

ダイアログボックスの下部にある Validate KMS キー をクリックします。

-

検証が成功したら、Add をクリックします。

新しいロールを使用して KMS キーを追加する

Existing IAM ロール タブの Select AWS IAM ロール のドロップダウンリストに必要な IAM ロールが含まれていない場合は、このセクションの手順に従ってください。

New IAM ロール をクリックします。

IAM ロールを作成し、その信頼ポリシーに Zilliz Cloud を追加します。

Zilliz Cloud に一覧表示されていない場合は、IAM ロールを作成してください。これには、AWS CloudShell でコマンドを実行する必要があります。

-

Zilliz Cloud コンソールから信頼ポリシーのファイル名をコピーし、AWS CloudShell で

viコマンドを実行して信頼ポリシーファイルを作成します。vi role-trust-policy.json -

I を押して挿入モードに入ります。

-

ステップ 1 の信頼ポリシー JSON をコピーし、ターミナルに貼り付けます。

-

ESC を押して

:wqと入力し、JSON ファイルを保存します。 -

ステップ 2 で作成するロールの名前を入力します。

-

ステップ 3 のコマンドをコピーし、ターミナルに貼り付けます。

-

Enter を押してコマンドを実行します。

-

コマンドの出力で、ロールの ARN をコピーして ステップ 4 のテキストボックスに貼り付けます。

-

次へ をクリックします。

KMS キーを作成する

-

ステップ 1 でクラウドリージョンを選択します。

-

ステップ 2 のコマンドをコピーし、ターミナルに貼り付けます。

-

Enter を押してコマンドを実行します。

-

コマンドの出力で、キーの ARN をコピーして ステップ 3 のテキストボックスに貼り付けます。

-

次へ をクリックします。

KMS キーを IAM ロールに関連付けます。

-

viコマンドを実行して、ステップ 1 で必要なロールポリシー JSON ファイルを作成します。 -

ステップ 2 のコマンドをコピーし、ターミナルに貼り付けます。

-

Enter を押してコマンドを実行します。

-

コマンドが実行されたら、ダイアログボックスの下部にある KMS キーの検証 をクリックします。

-

検証が成功したら、追加 をクリックします。

KMS キーを使用して Zilliz Cloud クラスターを暗号化する場合、クラスターは 10 分ごとにキーの可用性を確認します。キーが利用可能であることを検出してから、利用可能になります。

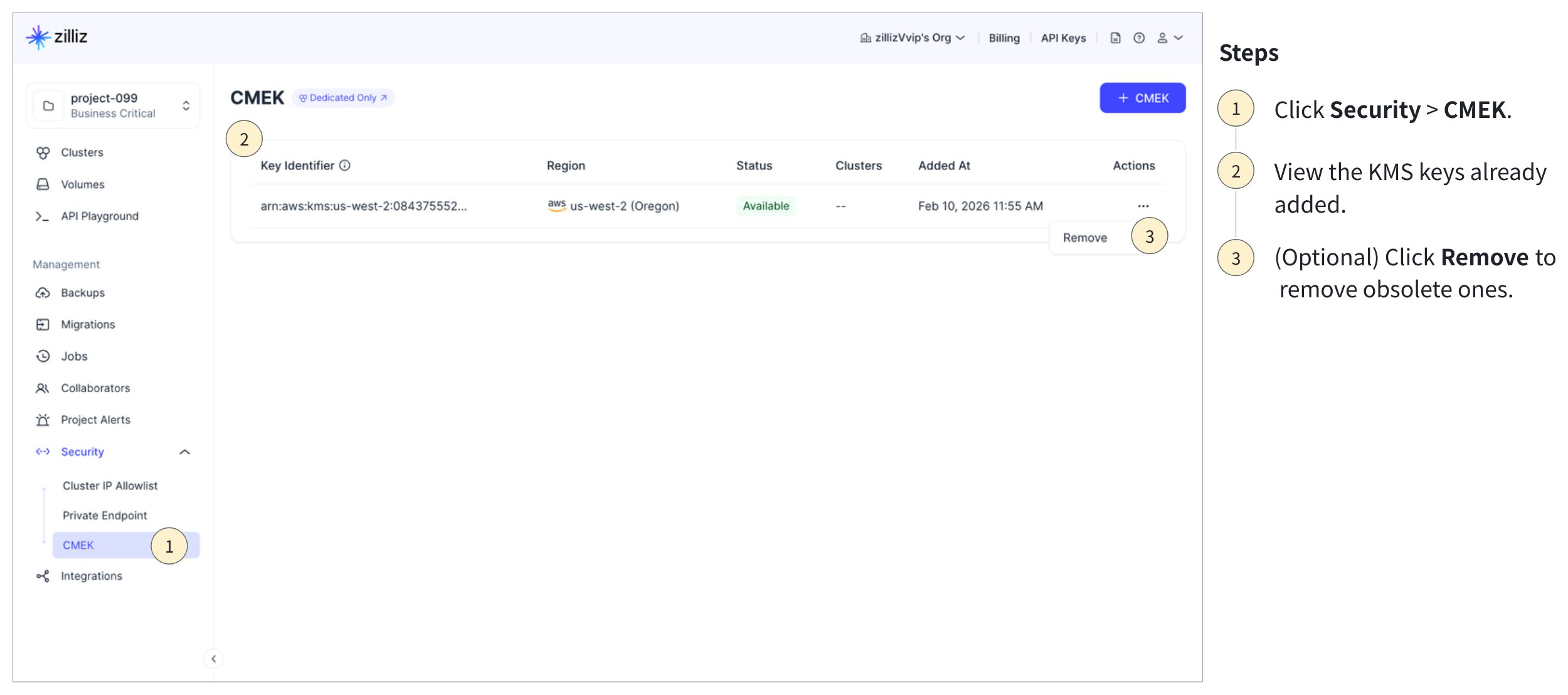

AWS KMS キーの管理

追加した AWS KMS キーは、Zilliz Cloud コンソールで確認できます。

Zilliz Cloud は、リストされたキーの可用性を 10 分ごとにスキャンします。また、リストされた KMS キーのステータスに関するプロジェクトアラートを作成することもできます。詳細については、プロジェクトアラートの管理 を参照してください。

KMS キーが不要になった場合、いずれのクラスターも使用していなければ削除できます。

AWS KMS キーの使用

KMS キーを Zilliz Cloud に追加したら、それを使用して暗号化されたクラスターを作成したり、バックアップと復元を行ったりできます。

暗号化されたクラスターの作成

クラスターを作成したいリージョンで利用可能な KMS キーを選択して暗号化できます。

KMS キーを追加したら、以下のように暗号化されたクラスターを作成できます。

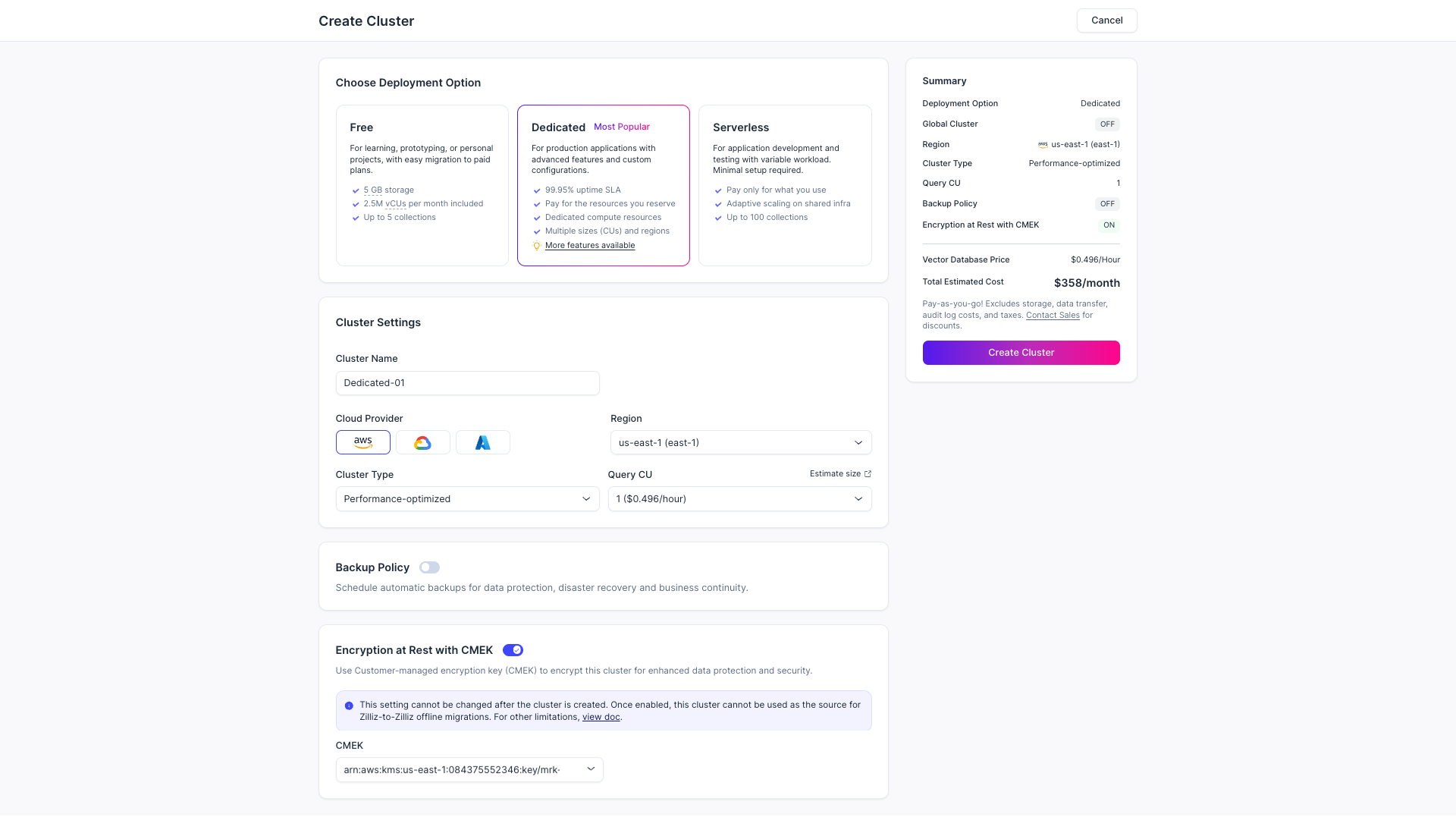

デプロイメントオプションの選択 セクションで Dedicated をクリックします。

クラスターのクラウドプロバイダーとリージョンを選択します。

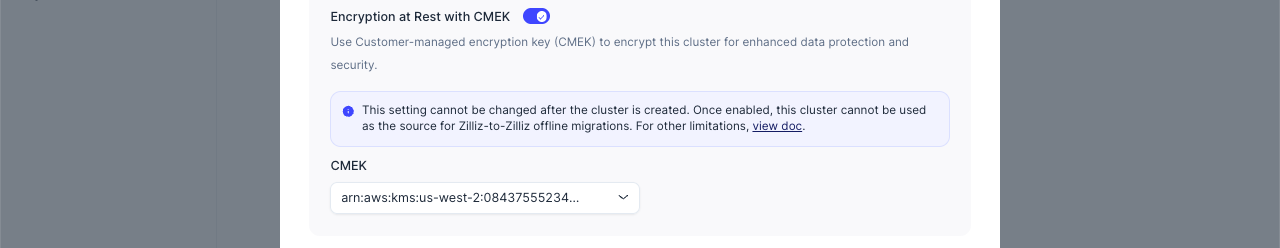

CMEK を使用した保存時の暗号化 を有効にし、既存の KMS キーを選択します。作成するクラスターと同じリージョンの KMS キーのみ選択できます。

サマリーを確認し、クラスターの作成 をクリックします。

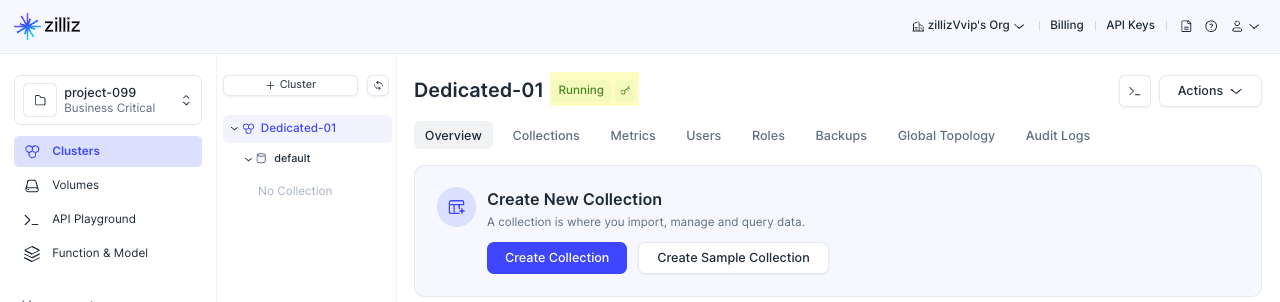

暗号化されたクラスターの 概要 ページには、クラスター名の右側にキーアイコンが表示されます(上図参照)。暗号化されたクラスターに作成されたすべてのコレクションは、デフォルトで暗号化されます。

暗号化されたバックアップファイルからの復元

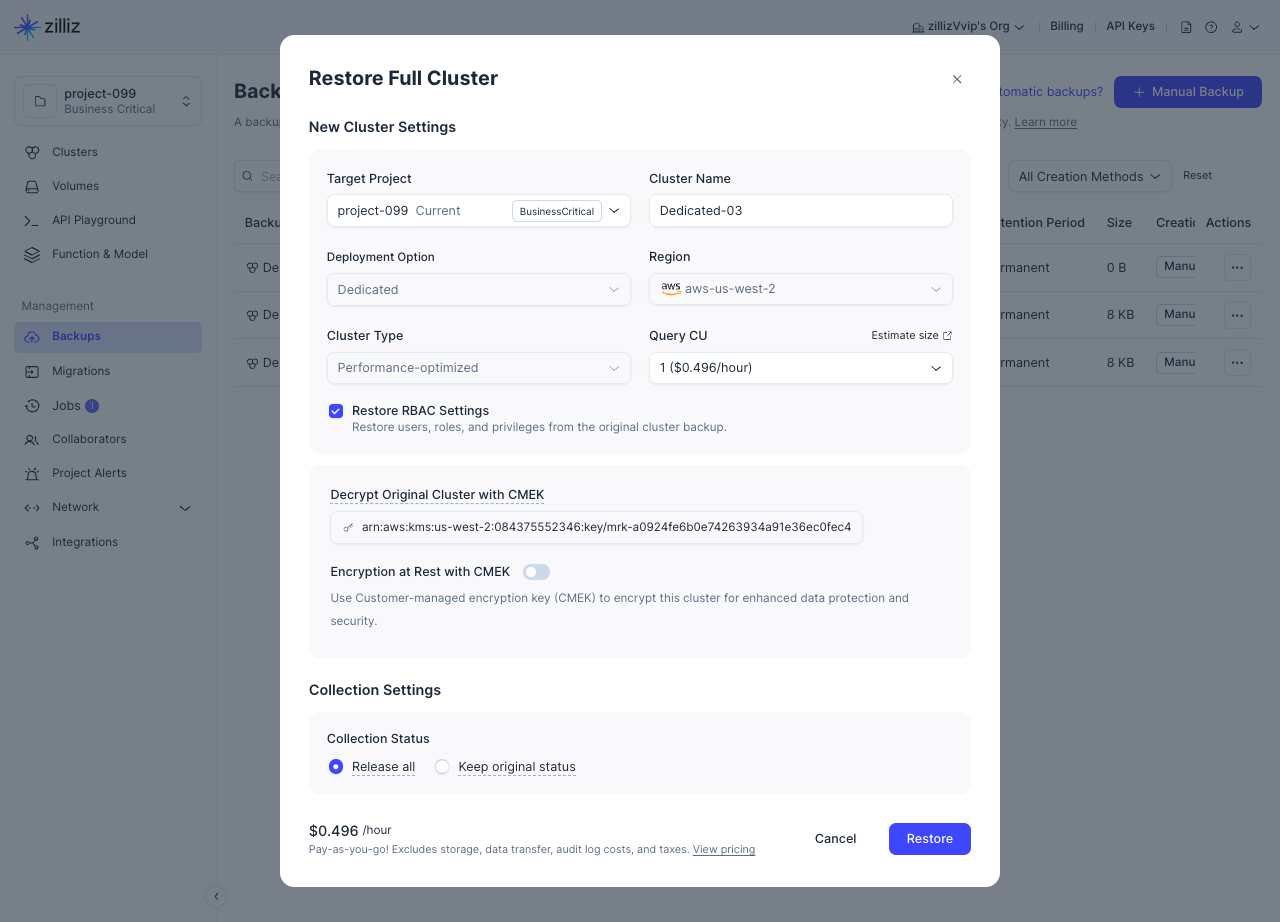

暗号化されたバックアップを新しいクラスターに復元する場合、Zilliz Cloud はバックアップファイルに関連付けられた KMS キーを使用して、復元前にデータを復号します。したがって、バックアップを暗号化ありまたは暗号化なしの新しいクラスターに復元できます。

暗号化されたバックアップからの復元手順は、通常の復元とほぼ同じですが、CMEK を使用した保存時の暗号化 を有効にするかどうかが異なります。

-

このオプションを有効にすると、復元後に作成されるクラスターは、以下で指定された KMS キーを使用して暗号化されます。

-

このオプションを無効にすると、復元後に作成されるクラスターは暗号化されません。