AWS でカスタマー管理 VPC を構成する

Zilliz Cloud の Bring-Your-Own-Cloud (BYOC) ソリューションを使用すると、独自の Virtual プライベート Cloud (VPC) 内にプロジェクトを設定できます。カスタマー管理 VPC で実行される Zilliz Cloud プロジェクトでは、ネットワーク構成をより細かく制御できるため、組織が求める特定のクラウドセキュリティおよびガバナンス基準を満たすことができます。

このページでは、これらの要件を満たすカスタマー管理 VPC で Zilliz Cloud BYOC プロジェクトをホストするために必要な最低要件を列挙しています。

Zilliz BYOC は現在 一般提供されています。アクセスおよび実装の詳細については、Zilliz Cloud 営業までお問い合わせください。

VPC 要件

Zilliz Cloud プロジェクトをホストするには、VPC がこのセクションで列挙されている要件を満たしている必要があります。既存の VPC を BYOC プロジェクトに使用する場合は、その VPC がこれらの要件を満たしていることを確認してください。

要件

VPC リージョン

次の表は、Zilliz Cloud BYOC ソリューションがサポートする AWS クラウドリージョンを示しています。Zilliz Cloud コンソールでご利用のクラウドリージョンが見つからない場合は、support@zilliz.com までお問い合わせください。

AWS Region | Location |

|---|---|

us-west-2 | Oregon |

eu-central-1 | Frankfurt |

VPC IP アドレス範囲

Zilliz Cloud は、VPC の IPv4 CIDR 設定で /16 のネットマスクを使用することを推奨しています。これにより、CIDR ブロックからパブリックサブネット 1 つとプライベートサブネット 3 つを作成できます。

Zilliz Cloud は現在、IPv4 CIDR ブロックのみをサポートしています。

サブネット

Zilliz Cloud プロジェクトには、パブリックサブネット 1 つとプライベートサブネット 3 つが必要であり、各プライベートサブネットは異なるアベイラビリティゾーンに配置する必要があります。

パブリックサブネットには NAT ゲートウェイがホストされ、ネットマスクは /24 です。各プライベートサブネットのネットマスクは /18 で、kubernetes.io/role/internal-elb=1 のタグを付ける必要があります。これにより、EKS クラスター内で Application Load Balancer (ALB) Ingress ルーティングを使用できるようになります。

ALB が EKS クラスター内のポッドのアプリケーションおよび HTTP トラフィックをどのようにルーティングするかの詳細については、この記事を参照してください。

DNS サポート

VPC では、DNS ホスト名および DNS 解決が有効になっている必要があります。

NAT ゲートウェイ

Zilliz Cloud は、パブリックサブネットに単一の NAT ゲートウェイを設定し、プライベートサブネット内のリソースがインターネットに到達できるようにします。ただし、外部サービスはプライベートサブネット内のリソースとの接続を開始できません。

セキュリティグループ

イングレスルールではポート 443 を開放する必要があります。セキュリティグループの作成の詳細については、ステップ 2: セキュリティグループの作成を参照してください。

VPC エンドポイント

VPC エンドポイントはオプションであり、BYOC クラスターのプライベートエンドポイントを構成する必要がある場合に使用されます。セキュリティグループの作成の詳細については、ステップ 3: (オプション) VPC エンドポイントの作成を参照してください。

手順

AWS コンソールを使用して VPC および関連リソースを作成できます。または、Zilliz Cloud が提供する Terraform スクリプトを使用して、AWS 上の Zilliz Cloud プロジェクトのインフラストラクチャをブートストラップすることもできます。詳細については、Terraform Providerを参照してください。

ステップ 1: VPC とリソースの作成

AWS コンソール上で、VPC 要件に列挙されている VPC および関連リソースを作成できます。

AWS の VPC ダッシュボードに移動します。

右上のリージョンドロップダウンでクラウドリージョンを確認します。Zilliz Cloud プロジェクトのリージョンと同じものに変更します。

Create VPC ボタンをクリックします。

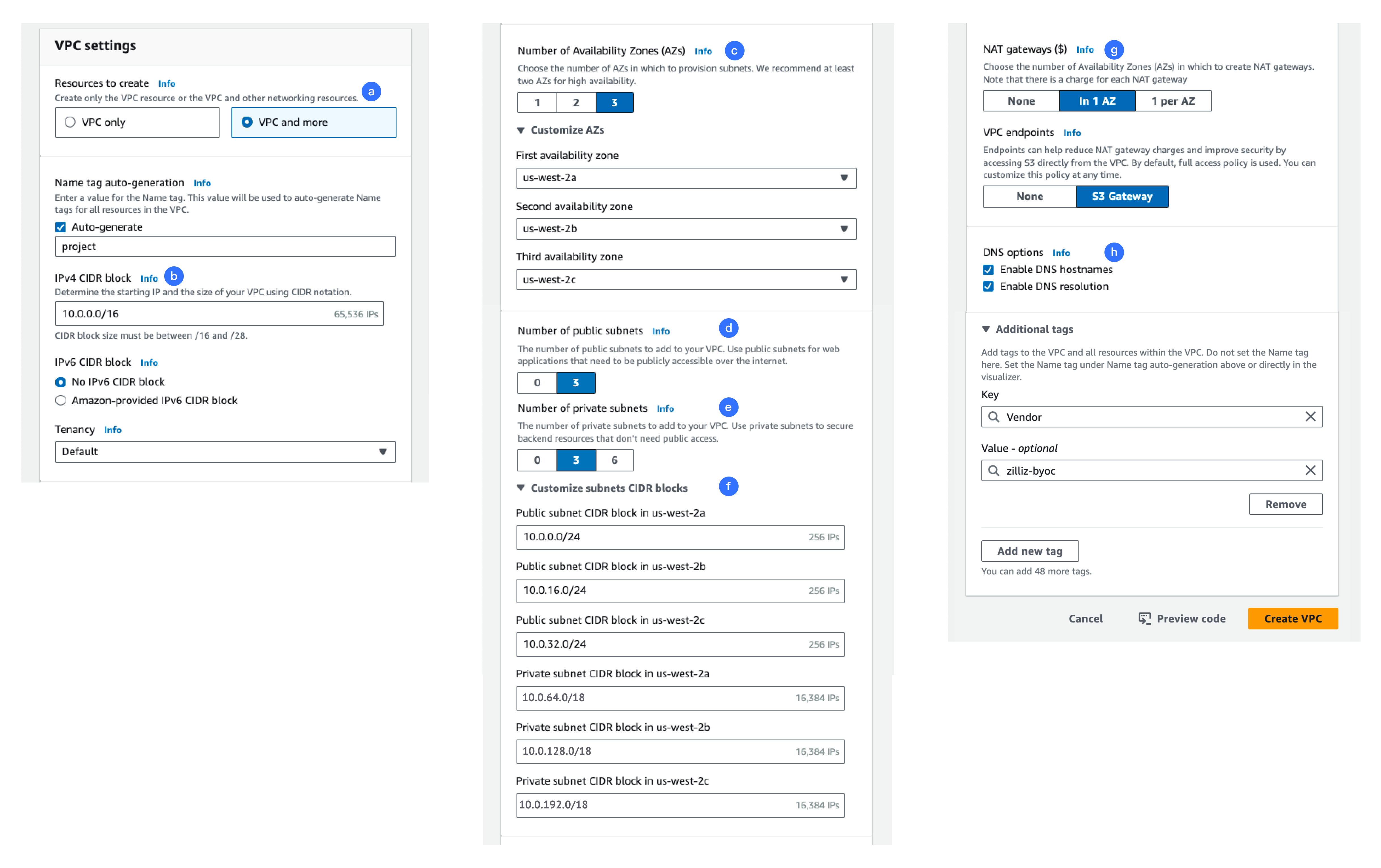

VPC設定 で、次のスナップショットに示すように設定します。

-

VPCなど をクリックします。名前タグの自動生成 に、プロジェクトの名前を入力します。

-

IPv4 CIDRブロック で、ネットマスクが /16 であることを確認します。

-

Number of Availability Zones (AZ) で、3 をクリックします。Customize AZs を展開して、利用可能なアベイラビリティゾーンを確認できます。

-

パブリックサブネット数 で、3 をクリックします。これらのサブネットは、このエディターで NAT ゲートウェイを有効にするために必要です。

-

プライベートサブネット数 で、3 をクリックします。これらのサブネットは、Zilliz Cloud BYOC プロジェクトに必要です。

-

サブネットCIDRブロックのカスタマイズ を展開し、各パブリックサブネットのネットマスクが /24(例: 10.0.0.0/24、10.0.16.0/24、10.0.32.0/24)、各プライベートサブネットのネットマスクが /18(例: 10.0.64.0/18、10.0.128.0/18、10.0.192.0/18)であることを確認します。

-

NATゲートウェイ で、1つのAZ内 をクリックします。

-

DNSオプション で、両方のオプションが選択されていることを確認します。

-

追加タグ で、Add new tag をクリックします。キー を

Vendor、Value をzilliz-byocに設定します。

Create VPC をクリックします。

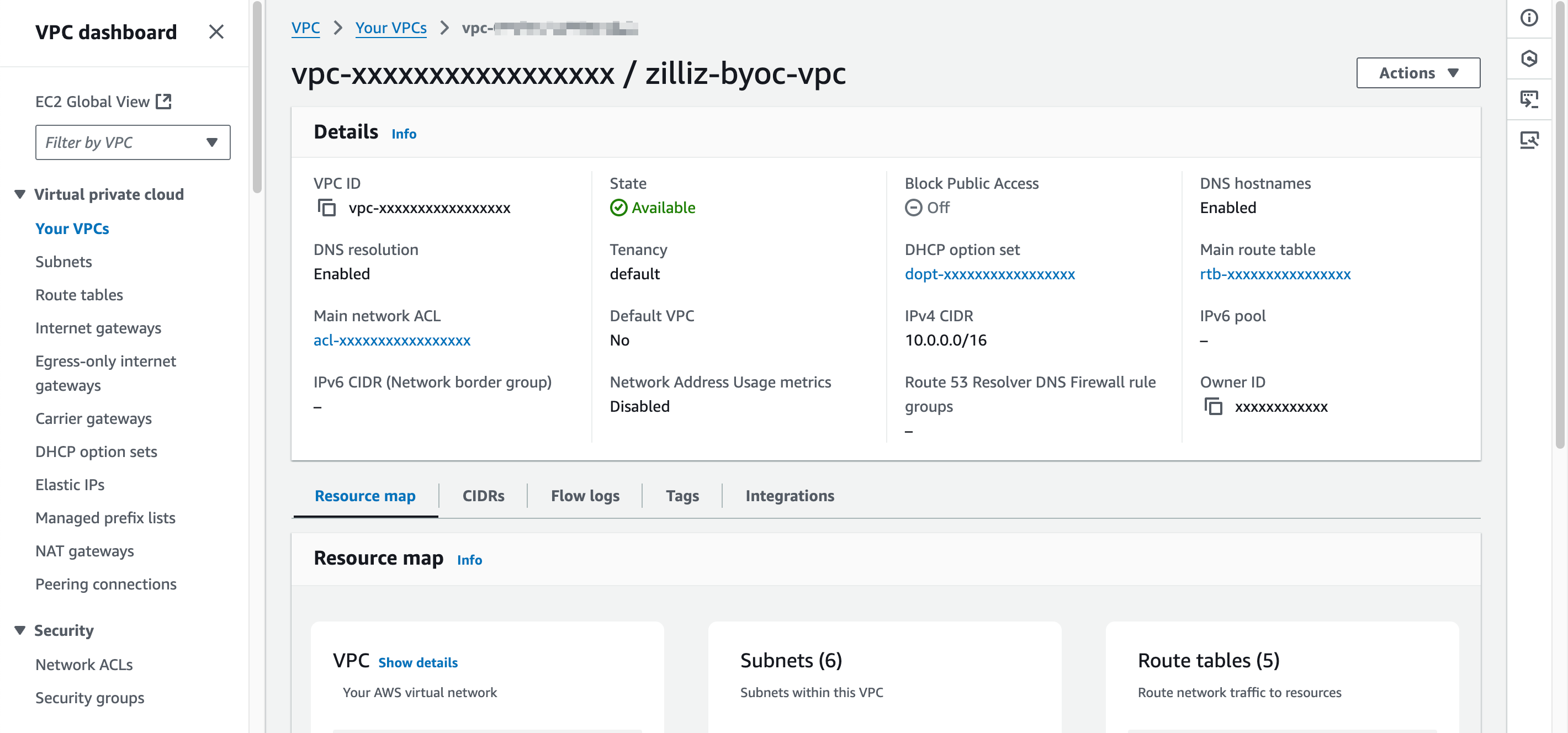

VPC の作成が完了したら、詳細を下にスクロールし、View VPC をクリックします。

Details セクションで、VPC ID をコピーし、Zilliz Cloud に貼り付けます。

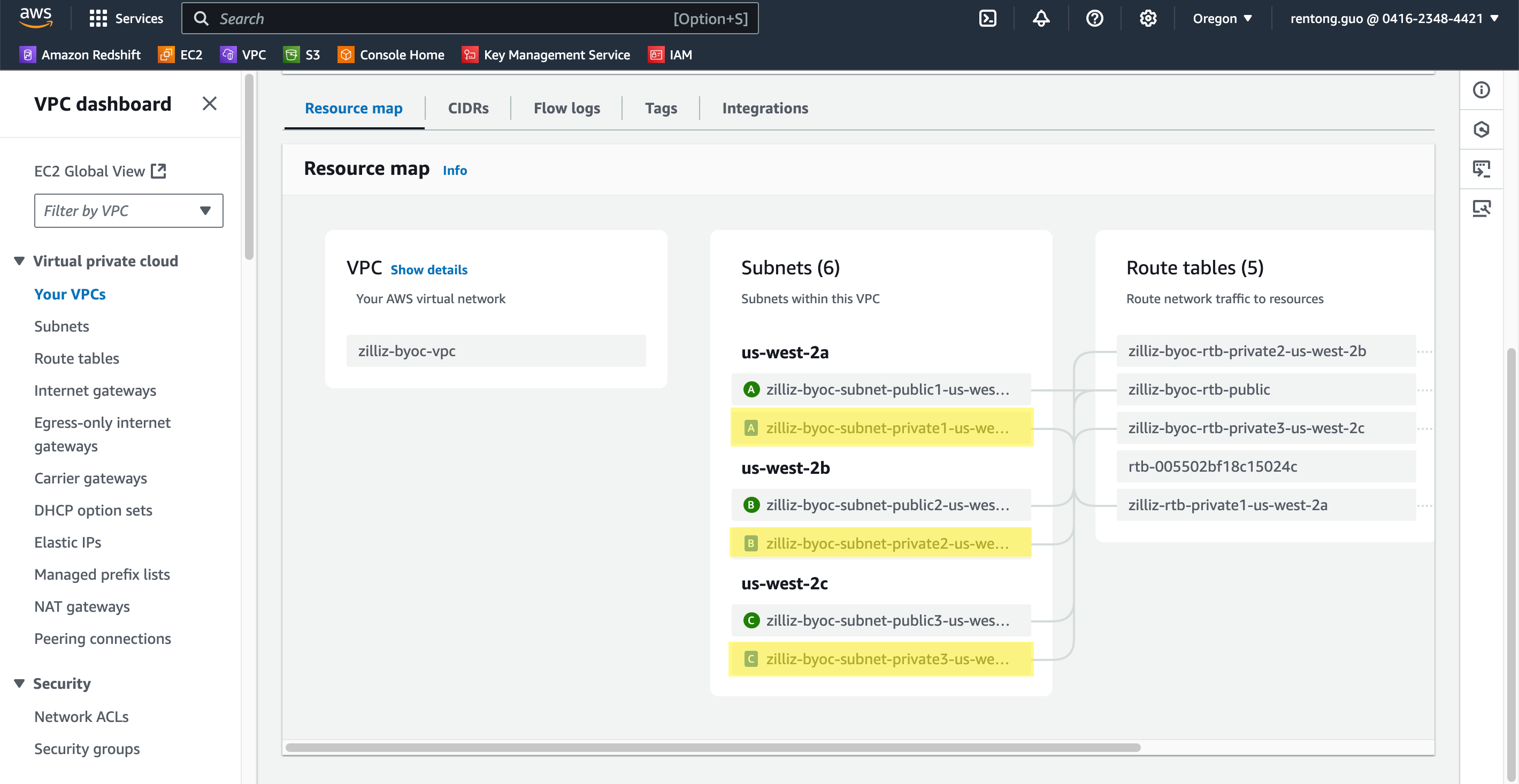

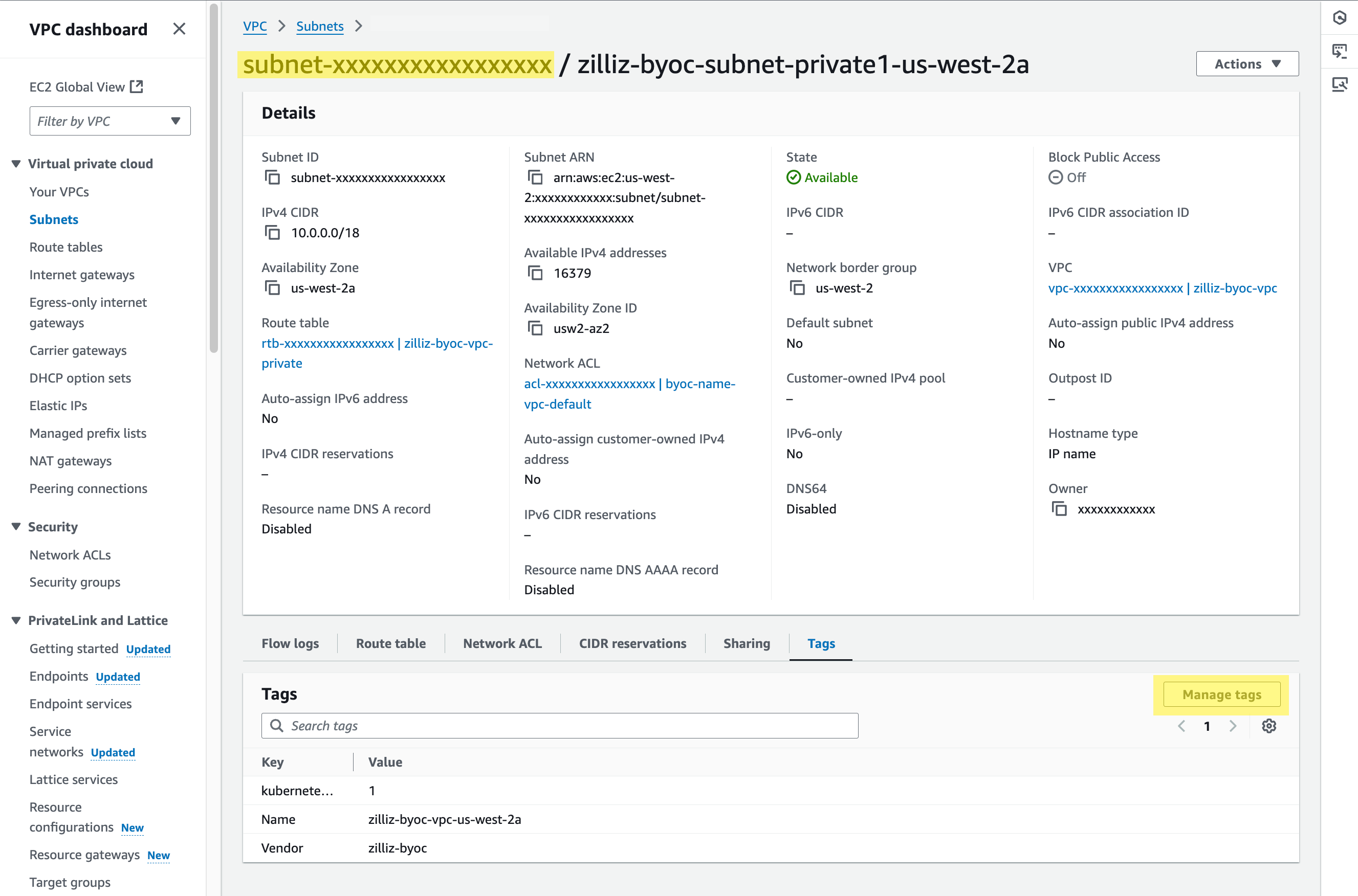

リソースマップ セクションで、各プライベートサブネットの末尾にある外部リンクアイコンをクリックして、その詳細を表示します。

サブネット Details ページで、サブネット ID をコピーします。

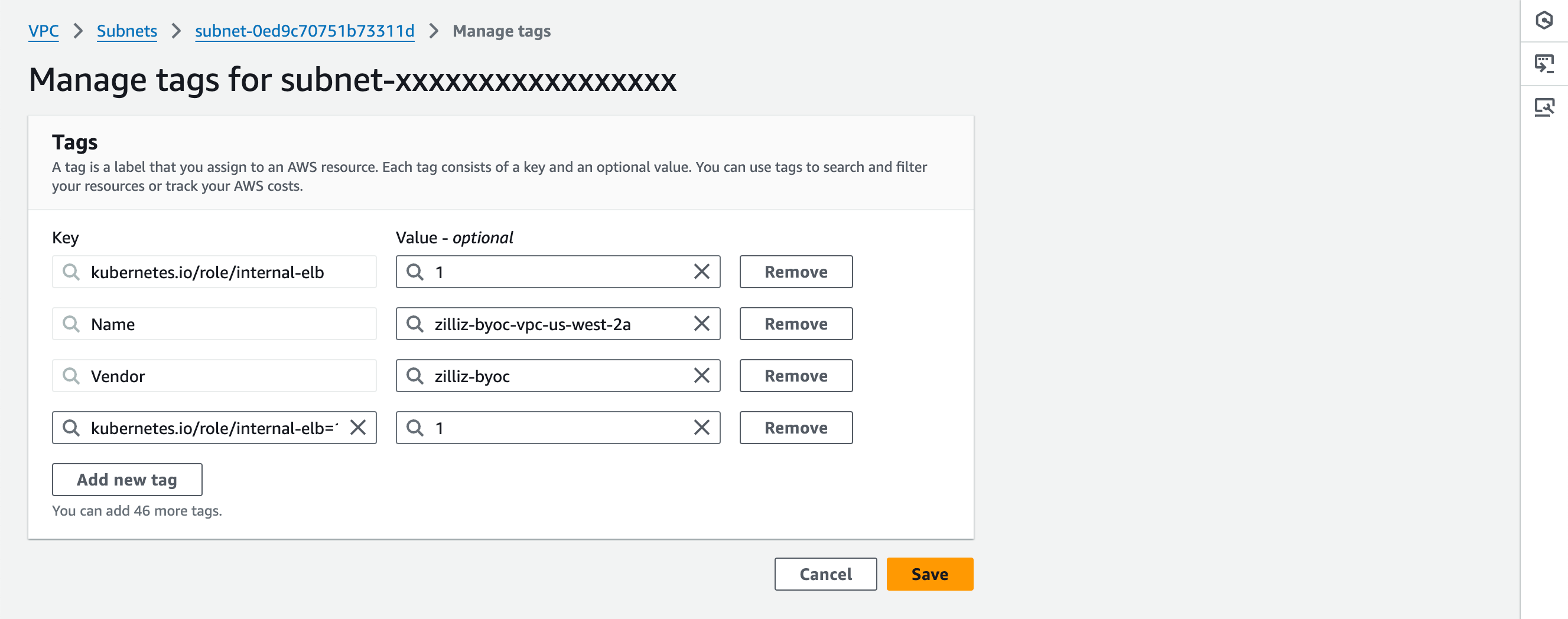

次に Manage tags をクリックします。表示されたページで Add new tag をクリックし、新しいタグリストエントリの キー を kubernetes.io/role/internal-elb、Value を 1 に設定します。次に Save をクリックします。

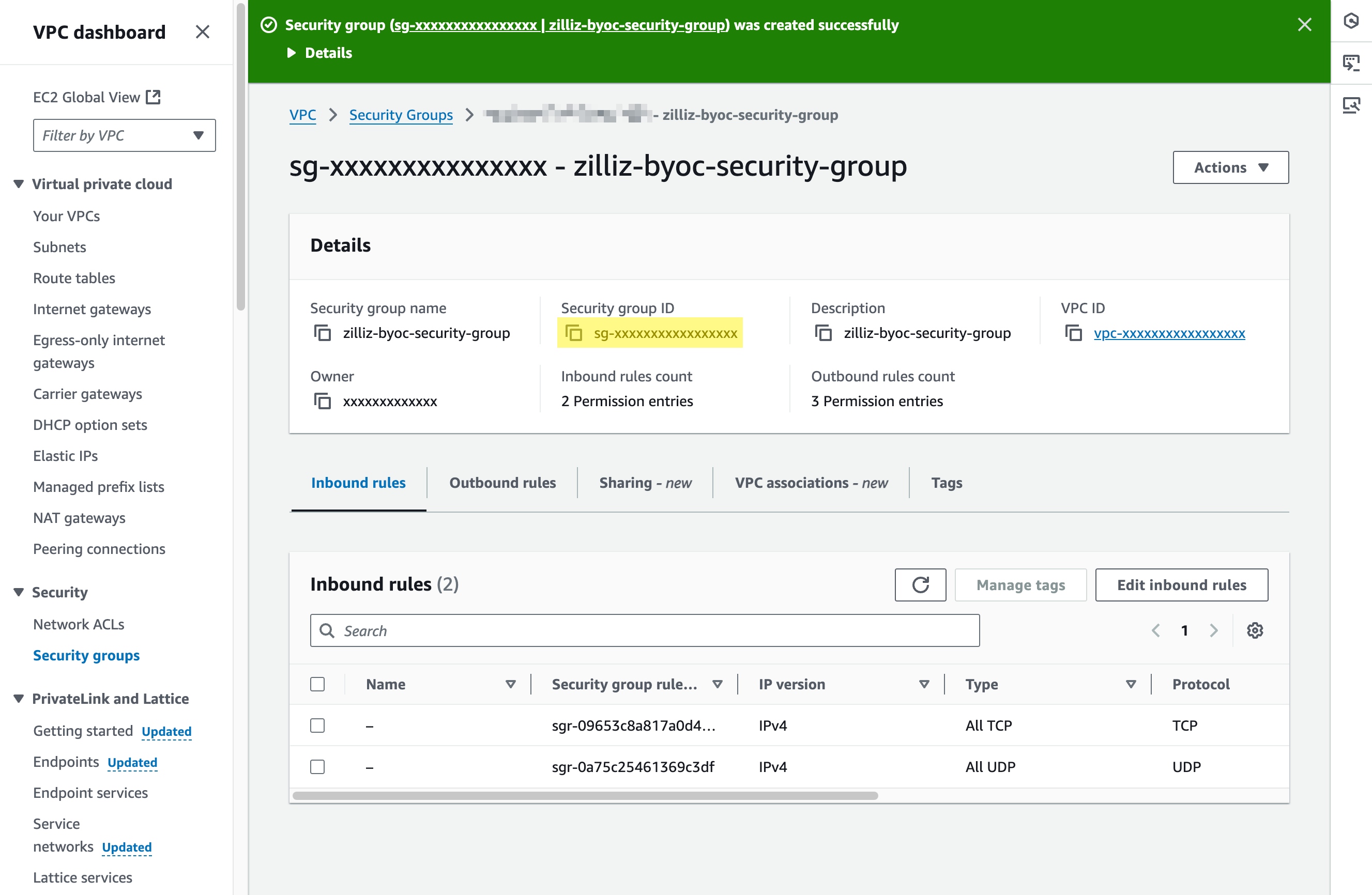

ステップ 2: セキュリティグループの作成

VPC 内のセキュリティグループは、インバウンドおよびアウトバウンドトラフィックを制御することで AWS リソースを保護し、EC2 インスタンスの仮想ファイアウォールとして機能します。セキュリティグループは次のように作成できます。

AWS の VPC ダッシュボードに移動します。

左側のナビゲーションペインで Security > セキュリティグループ を見つけ、右側のペインの右上にある Create security group をクリックします。

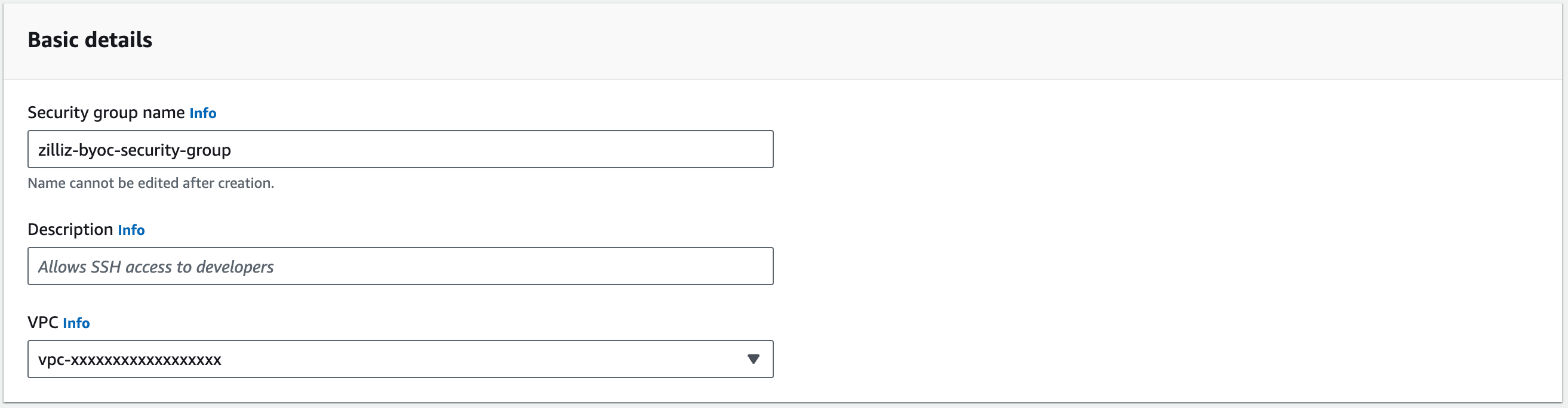

セキュリティグループ名 と Description を設定し、VPC ドロップダウンリストから以前作成した VPC を選択します。

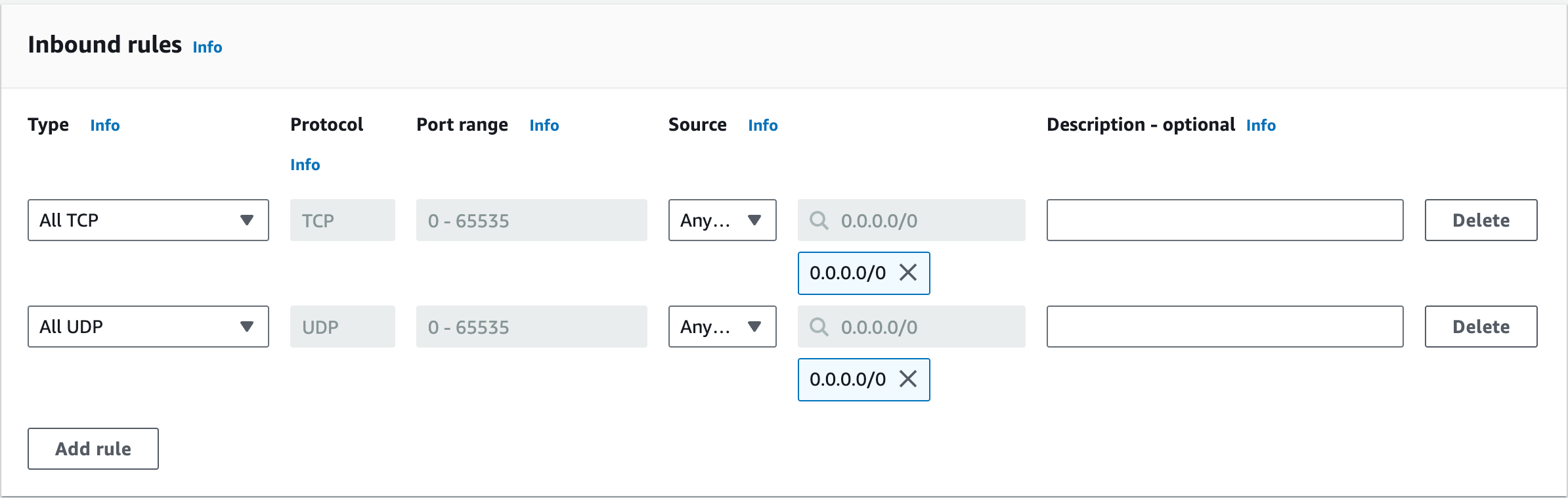

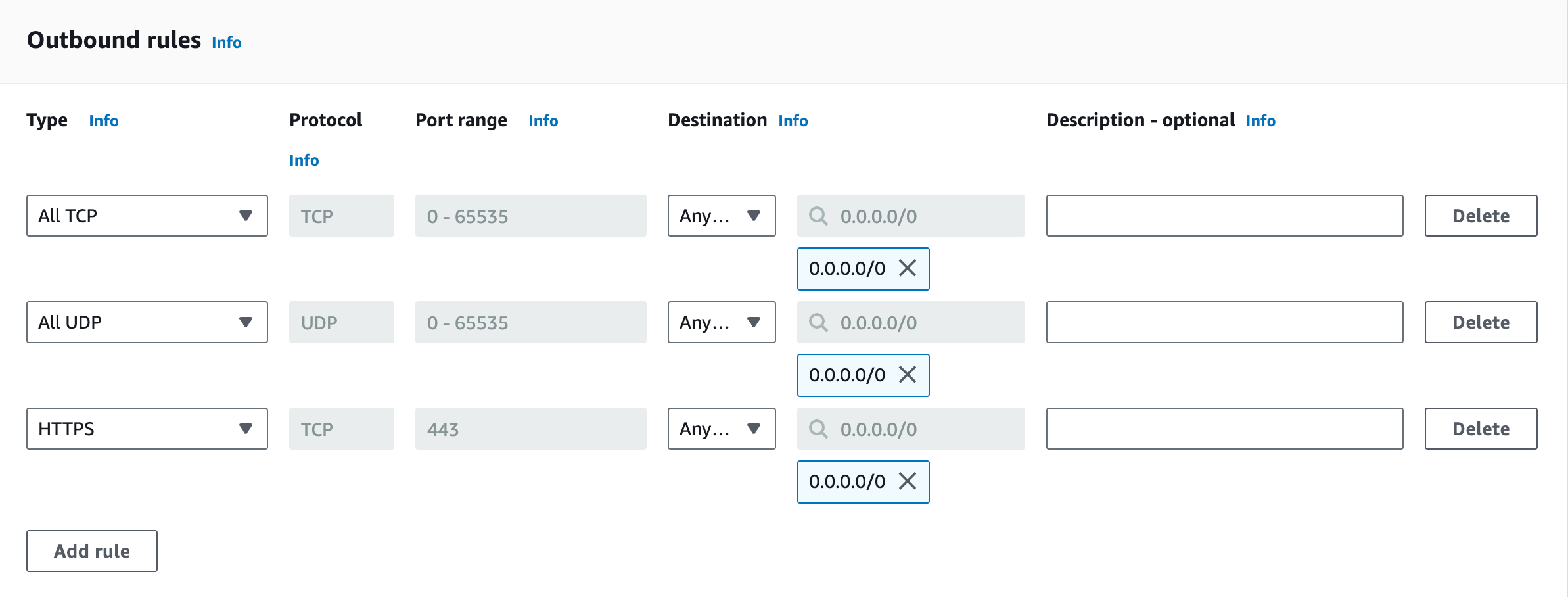

インバウンドルール セクションで Add rule をクリックして、インバウンドルールを作成します。

Source で 任意の場所-IPv4 を選択するか、Source ドロップダウンの右側のテキストボックスにアクセスを許可する CIDR ブロックを入力します。

レコードを追加し、Type で HTTPS を選択し、送信先 で 任意の場所-IPv4 を選択するか、送信先 ドロップダウンの右側のテキストボックスにアクセスを許可する CIDR ブロックを入力します。

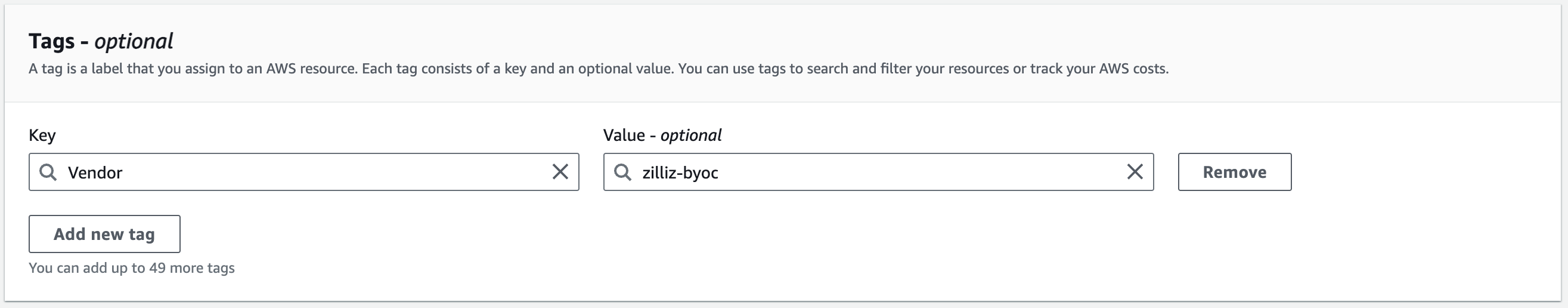

タグ セクションで、次のスクリーンショットに示すようにキーと値のペアを追加します。

Create security group をクリックして、セキュリティグループを保存します。

セキュリティグループ ID をコピーして、Zilliz Cloud に貼り付けます。

ステップ 3: (オプション) VPC エンドポイントの作成

VPC エンドポイントは、安全なクラスター接続リレーを確保し、Zilliz Cloud RESTful API へのプライベート呼び出しを可能にします。AWS Management Console で VPC エンドポイントを管理する方法については、AWS Management Console の AWS 記事 Create VPC endpoints を参照するか、次の手順を使用してください。

このセクションで作成する VPC エンドポイントは、AWS プライベートLink の設定に使用されます。VPC エンドポイントの準備ができたら、ホストゾーンを作成し、いくつかの DNS レコードを追加する必要があります。詳細については、Set up a プライベートLink (AWS) を参照してください。

AWS の VPCダッシュボード に移動します。

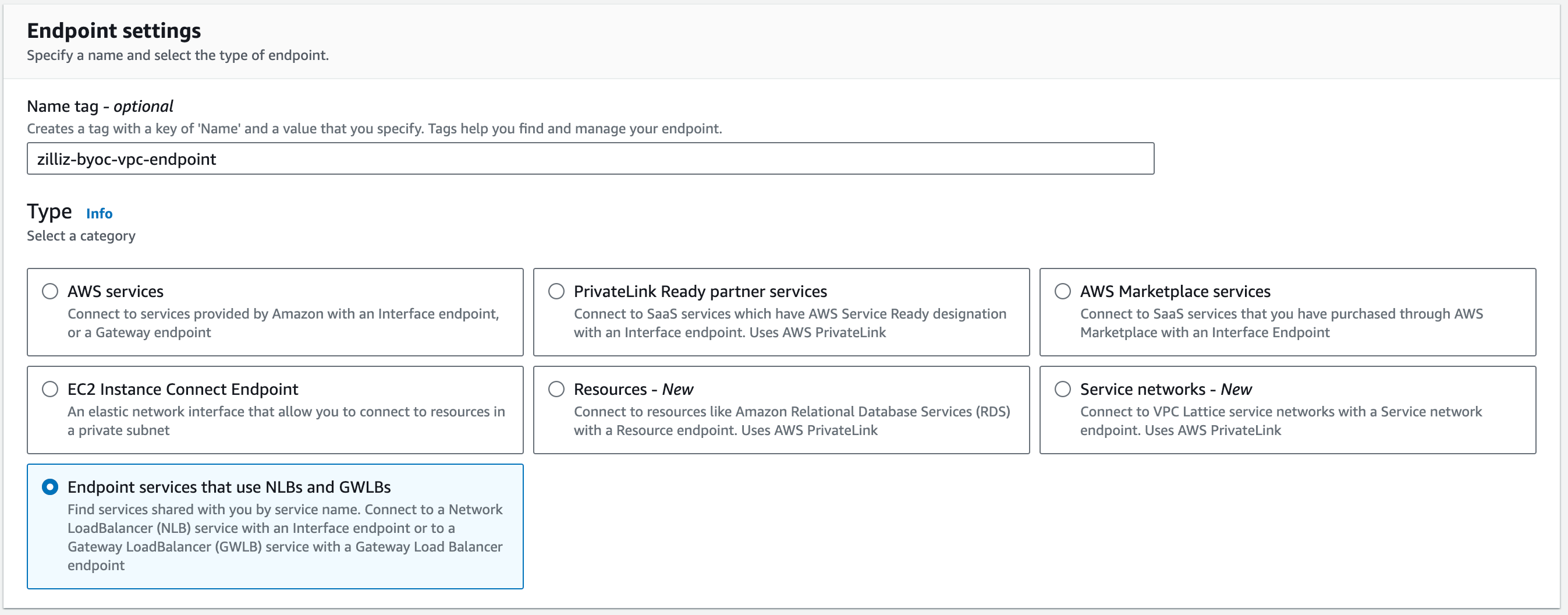

左側のナビゲーションペインで プライベートLink and Lattice > Endpoints を見つけ、右側のペインの右上にある Create endpoint をクリックします。

名前タグ を設定するか、空白のままにして AWS に自動生成させます。Type では、Endpoint services that use NLBs and GWLBs を選択します。

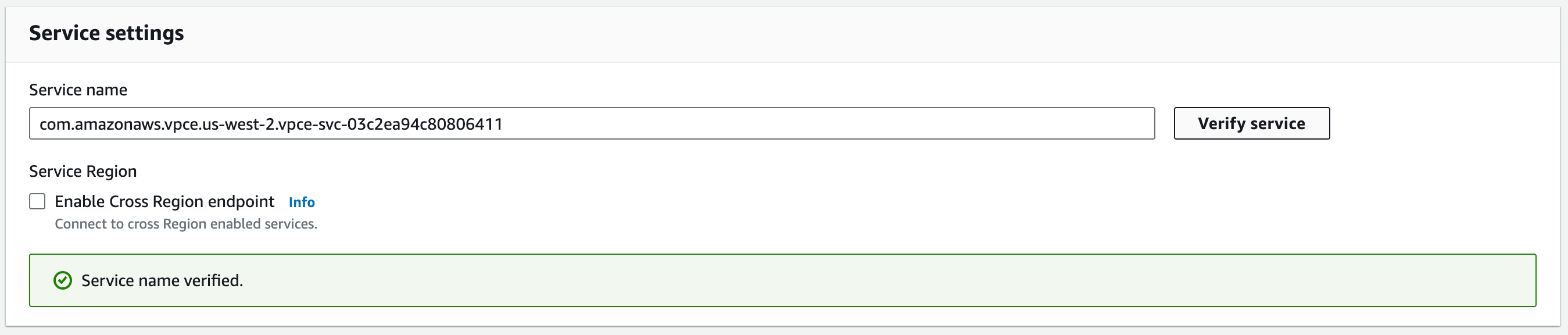

サービス設定 で、サービス名 にご利用のリージョンの Zilliz Cloud VPC エンドポイントを入力し、Verify service をクリックします。

次の表は、現在利用可能なクラウドリージョンを示しています。ご利用のクラウドリージョンが表に記載されていない場合は、support@zilliz.com までお問い合わせください。

AWS Region | Location | Zilliz Cloud VPC endpoint |

|---|---|---|

us-west-2 | Oregon |

|

eu-central-1 | Frankfurt |

|

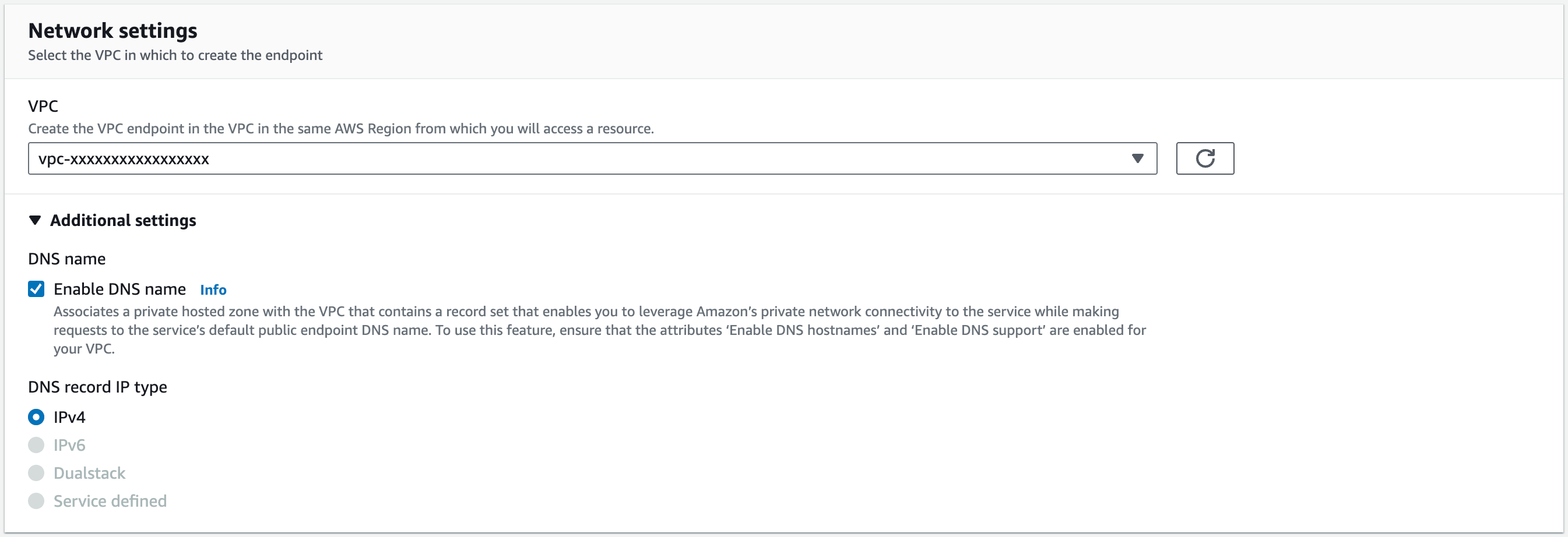

ネットワーク settings で、上記で作成した VPC を選択し、Enable DNS名 を選択します。

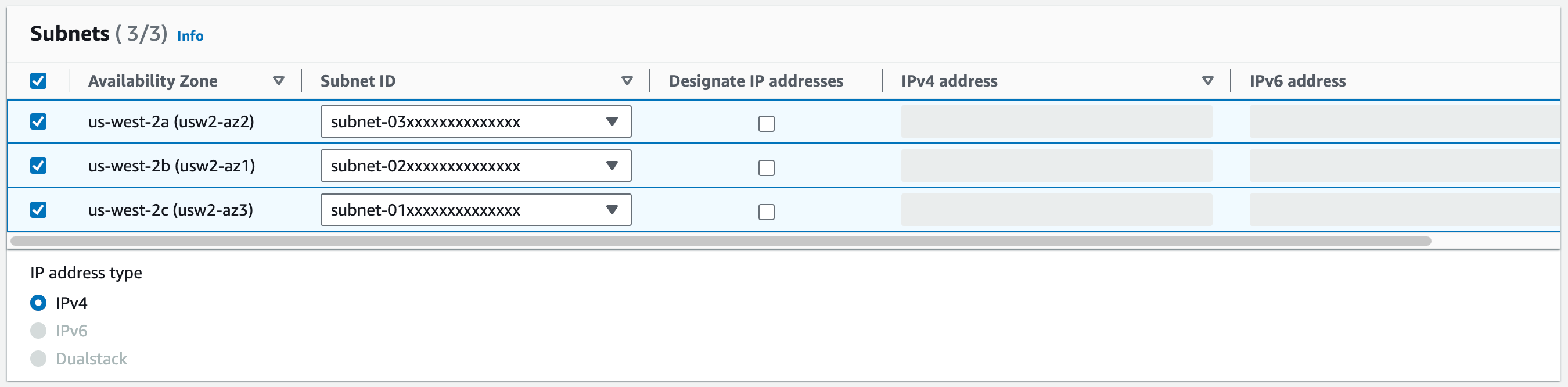

サブネット で、VPC とともに作成したプライベートサブネット を選択します。

セキュリティグループ で、上記で作成したセキュリティグループ を選択します。

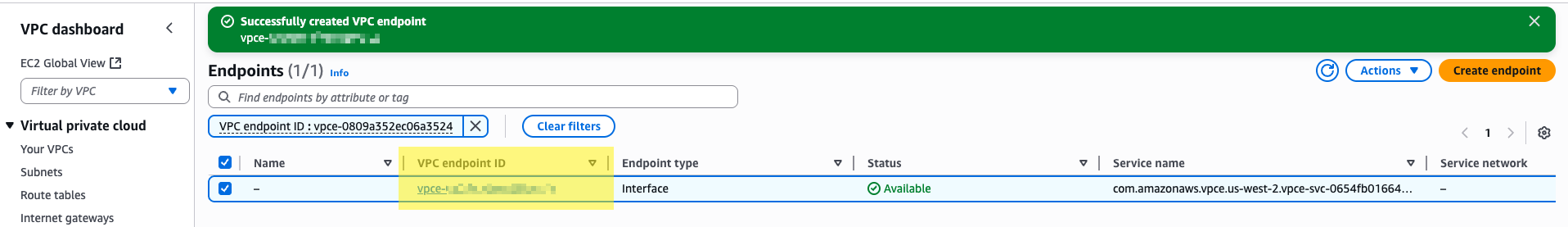

Create endpoint をクリックして、上記の設定を保存します。

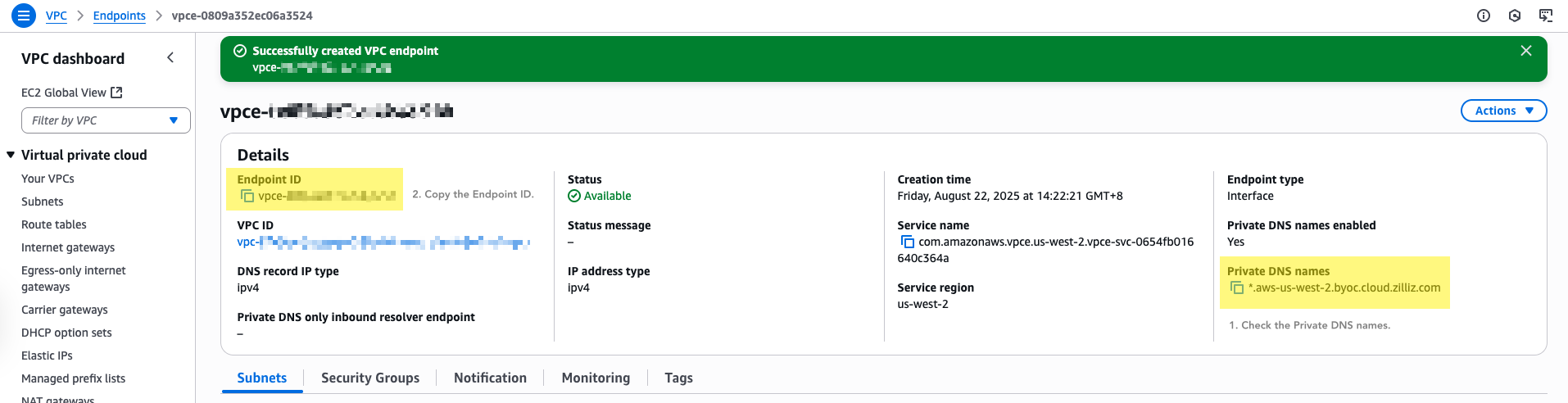

Endpoints リストで、作成された VPC エンドポイント ID をクリックして、その詳細を表示します。

プライベート DNS名s の値が *.aws-{region}.byoc.cloud.zilliz.com と類似しているかどうかを確認します。

-

類似している場合は、エンドポイントID をコピーして、Zilliz Cloud コンソールに貼り付けます。

-

類似していない場合は、設定を確認し、必要な変更を加えます。

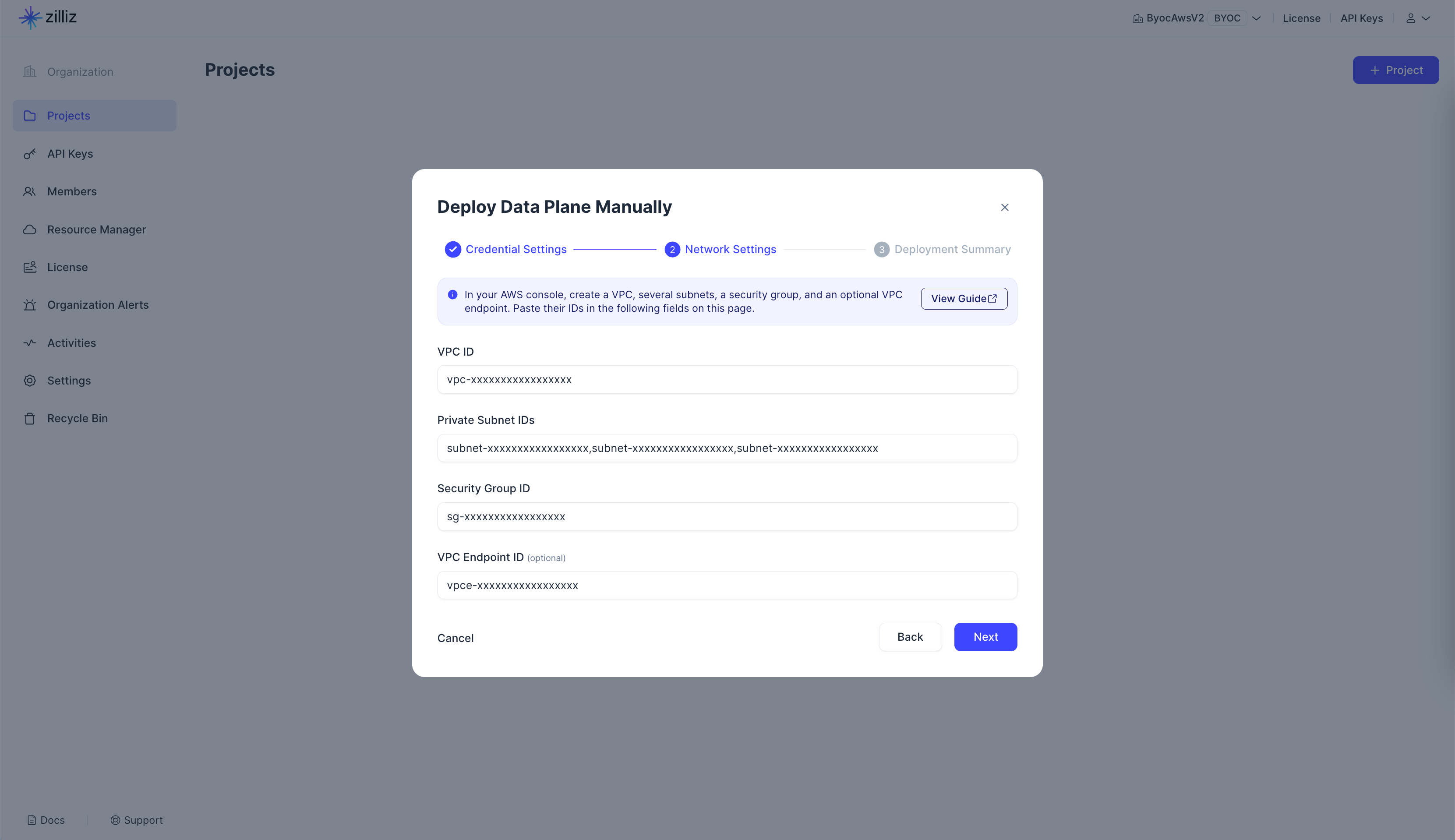

ステップ 4: VPC 情報を Zilliz Cloud に送信する

AWS で上記の手順を完了したら、Zilliz Cloud に戻り、ネットワーク settings に VPC ID、サブネット ID、セキュリティグループ ID、およびオプションの VPC エンドポイント ID を入力し、Next をクリックして、プロジェクト全体のデプロイメントプロセスの概要を表示します。すべてが期待どおりに構成されている場合は、Deploy をクリックしてプロセスを開始します。