APIキー

APIキーは、Zilliz CloudのコントロールプレーンおよびデータプレーンのリソースにアクセスするためのAPIまたはSDK呼び出しを行うユーザーまたはアプリケーションを認証するために使用されます。APIキーは、名前やIDなどの独自のプロパティを持つ英数字の文字列です。

APIキーの概要

Zilliz Cloudは、多様なユーザーの要件を満たすために、2種類のAPIキーを提供しています。

-

個人APIキー: ユーザー登録時に自動生成され、各キーはユーザーのアカウントにリンクされ、ユーザーが所属する組織およびプロジェクト内でのユーザーのロールの権限を継承します。アカウントユーザーが組織を離れると、関連する個人キーは自動的に削除されます。組織オーナーまたはプロジェクト管理者として、Zilliz Cloud Webコンソールで2種類の個人APIキーを確認できます。

-

自分自身の個人APIキー: 自分だけに属する個人キー。このAPIキーを表示およびコピーできます。

-

メンバーの個人APIキー: 組織またはプロジェクト内の他のユーザーに属する既存の個人キーのリスト。これらのキーの名前とIDのみを表示でき、キー自体は表示できません。

-

-

カスタマイズされたAPIキー: Zilliz Cloudアカウントを持たないアプリケーションまたは外部ユーザー向けに、組織オーナーおよびプロジェクト管理者によって手動で作成されます。これらのキーは長期的なアクセスニーズに最適で、APIキーの初期作成者が組織を離れてもサービスの継続性を確保します。

本番環境では、代わりにカスタマイズされたキーを使用してください。個人APIキーは、ユーザーアカウントとともに削除されます。

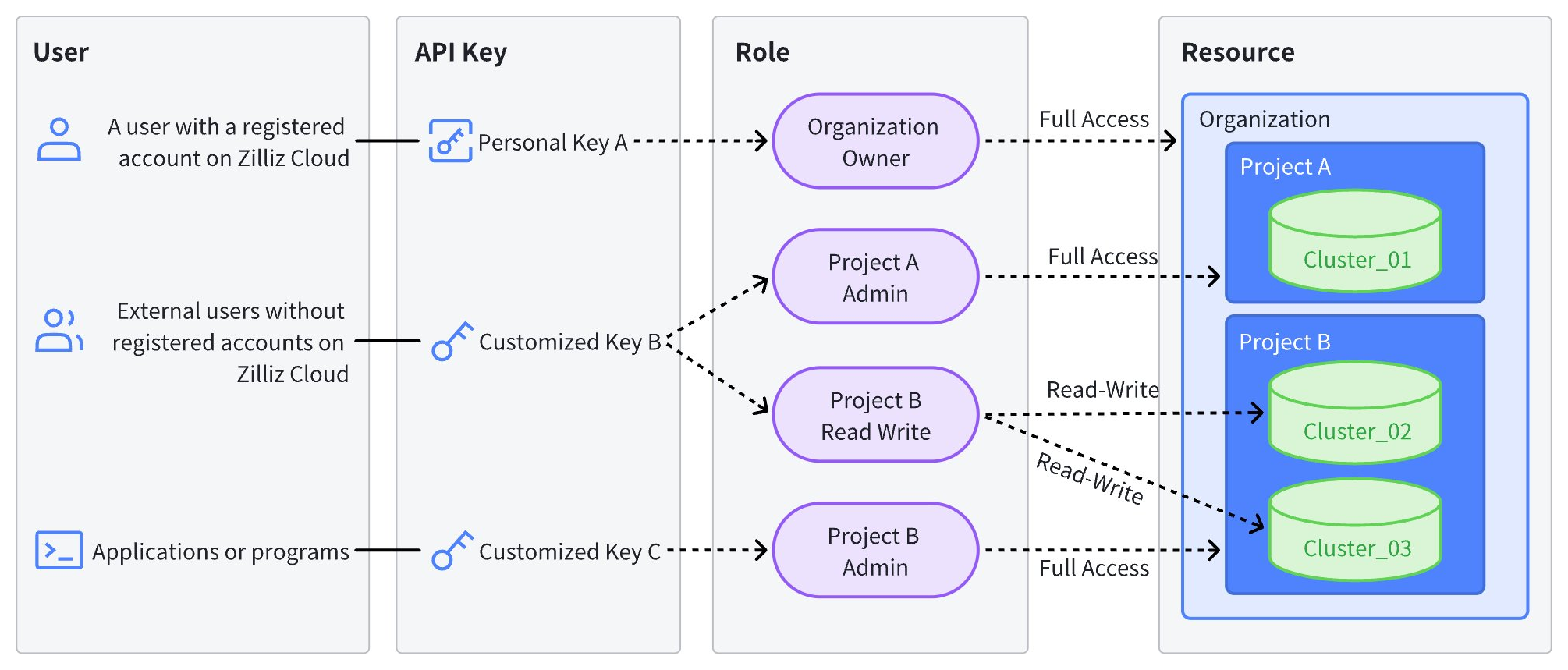

次の図は、APIキーのロールとリソースアクセスを示しています。

以下の表は、割り当てられたロールに基づくAPIキーのアクセス範囲の詳細を示しています。ロールと権限の詳細については、アクセス制御を参照してください。

APIキーロール | アクセスレベル | |

|---|---|---|

組織オーナー | プロジェクト、クラスター、ボリュームを含む組織内のすべてのリソースへの完全な管理者アクセス。 | |

組織の請求管理者 | 組織の請求のみへの管理者アクセス。組織内のプロジェクト、クラスター、およびボリュームへのアクセスはありません。 | |

組織メンバー | プロジェクト管理者 | 指定されたプロジェクトへの完全な管理者アクセス、およびデフォルトでプロジェクト内のすべてのクラスターとボリュームへの完全な管理者アクセス。 |

プロジェクト読み書き | 指定されたプロジェクトへの読み書きアクセス、およびデフォルトでプロジェクト内のすべてのクラスターとボリュームへの読み書きアクセス。 | |

プロジェクト読み取り専用 | 指定されたプロジェクトへの読み取り専用アクセス、およびデフォルトでプロジェクト内のすべてのクラスターとボリュームへの読み取り専用アクセス。 | |

制限と制約

-

各組織には、最大100個のカスタマイズされたAPIキーを含めることができます。

-

APIキーの管理権限は、組織およびプロジェクト内でのユーザーのロールによって影響を受けます。具体的な権限は以下の通りです。

組織オーナー

組織の請求管理者

組織メンバー

プロジェクト管理者

プロジェクト読み書き

プロジェクト読み取り専用

自分自身の個人APIキー

作成

自動生成

自動生成

自動生成

自動生成

自動生成

表示とコピー

✔️

✔️

✔️

✔️

✔️

編集

✘

✘

✘

✘

✘

リセット

✔️

✔️

✔️

✔️

✔️

削除

ユーザーが組織を離れると自動削除

ユーザーが組織を離れると自動削除

ユーザーが組織を離れると自動削除

ユーザーが組織を離れると自動削除

ユーザーが組織を離れると自動削除

メンバーの個人APIキー

作成

自動生成

自動生成

自動生成

自動生成

自動生成

名前とIDの表示

✔️

✘

✔️

✘

✘

コピー

✘

✘

✘

✘

✘

編集

✘

✘

✘

✘

✘

リセット

✘

✘

✘

✘

✘

削除

メンバーが組織を離れると自動削除

メンバーが組織を離れると自動削除

メンバーが組織を離れると自動削除

メンバーが組織を離れると自動削除

メンバーが組織を離れると自動削除

カスタマイズされたAPIキー

作成

✔️

✘

✔️

✘

✘

表示とコピー

✔️

✘

✔️

✘

✘

編集

✔️

✘

✔️

✘

✘

リセット

✔️

✘

✔️

✘

✘

削除

✔️

✘

✔️

✘

✘

APIキーの作成

Zilliz Cloudが各組織ユーザーに対して自動生成する個人キーとは別に、カスタマイズされたキーを作成できます。カスタマイズされたAPIキーを作成できるのは、組織オーナーおよびプロジェクト管理者のみです。

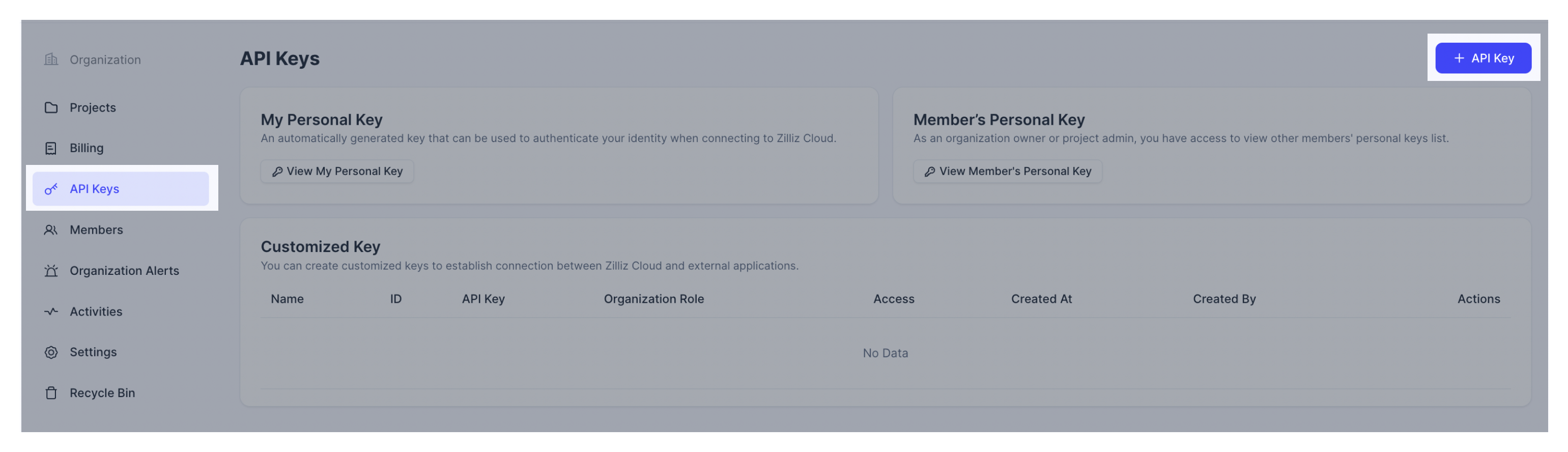

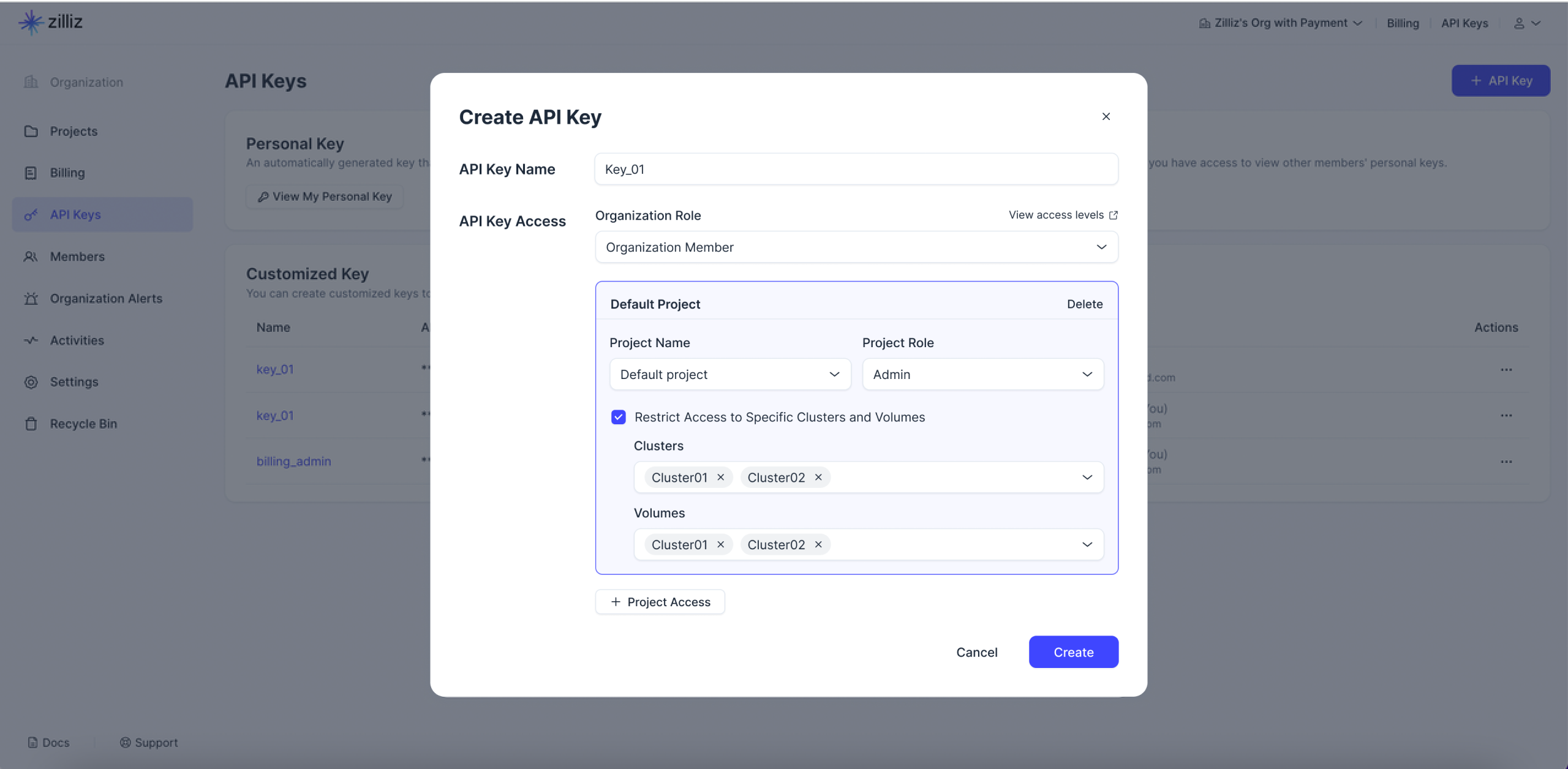

組織の APIキー ページに移動します。+ APIキー をクリックします。

APIキー名 を入力し、APIキーアクセス を設定します。

-

APIキー名: 名前は64文字を超えてはいけません。

-

APIキーアクセス: 適切な組織およびプロジェクトのロールを割り当てることで、現在のカスタマイズされたAPIキーのアクセス範囲を定義します。よりきめ細かいアクセス制御を行うには、特定のクラスターとボリュームへのアクセスを制限する をチェックして、キーがアクセスできるクラスターとボリュームを制限できます。

📘Notesプロジェクト管理者の場合、このユーザーがAPIキーに付与できる権限は、ユーザー自身の権限範囲に制限されます。

APIキーの表示

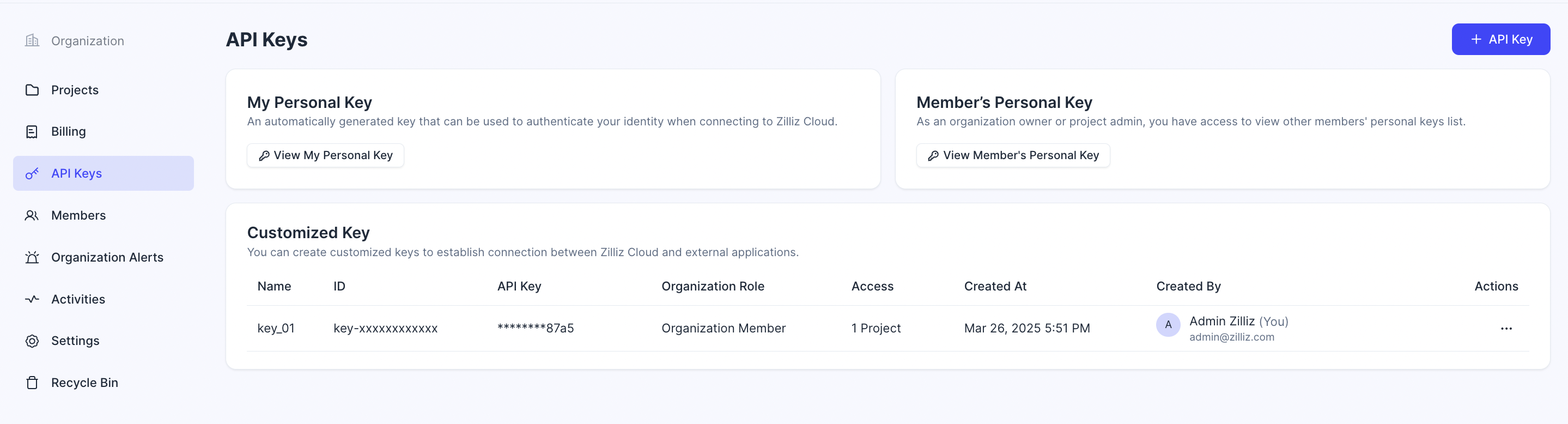

組織の APIキー ページに移動します。表示内容は、特定のロールによって異なる場合があります。

-

組織オーナーとして、自分自身の個人キー、すべてのメンバーの個人キー、およびすべてのカスタマイズされたキーを表示できます。

-

プロジェクト管理者として、自分自身の個人キー、メンバーの個人キー、および自分の権限範囲内のカスタマイズされたキーを表示できます。例えば、ユーザー1がプロジェクトAのプロジェクト管理者のみで、キー1がプロジェクトA、B、Cへの管理者アクセスを持っている場合、キー1のアクセス範囲がユーザー1の権限を超えているため、ユーザー1にはキー1は表示されません。

-

組織の請求管理者、プロジェクト読み書き、またはプロジェクト読み取り専用として、自分自身の個人APIキーのみを表示できます。

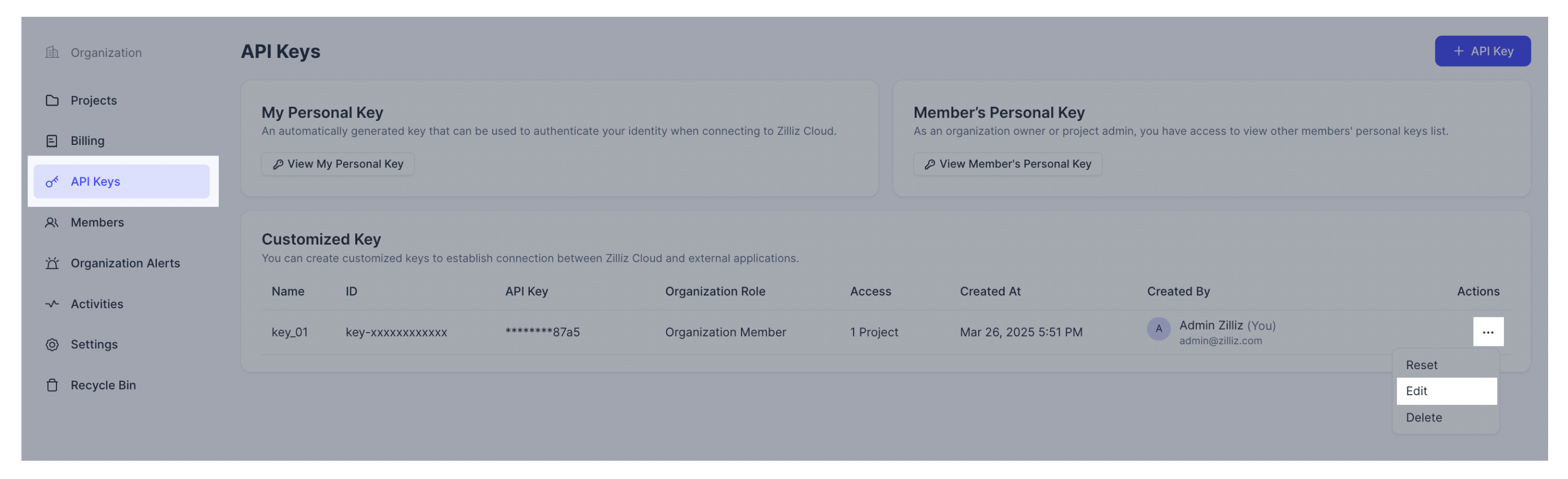

以下のスクリーンショットは、組織オーナーのAPIキー表示画面です。

APIキーの編集

現在、カスタマイズされたAPIキーのみを編集できます。個人キーはアカウントユーザーに紐付いているため編集できません。個人キーのアクセス範囲を変更するには、まずユーザーの組織およびプロジェクトのロールを調整する必要があります。ユーザーのロールに変更を加えると、キーのアクセス権限に自動的に反映されます。

以下の手順では、カスタマイズされたAPIキーの編集方法を説明します。

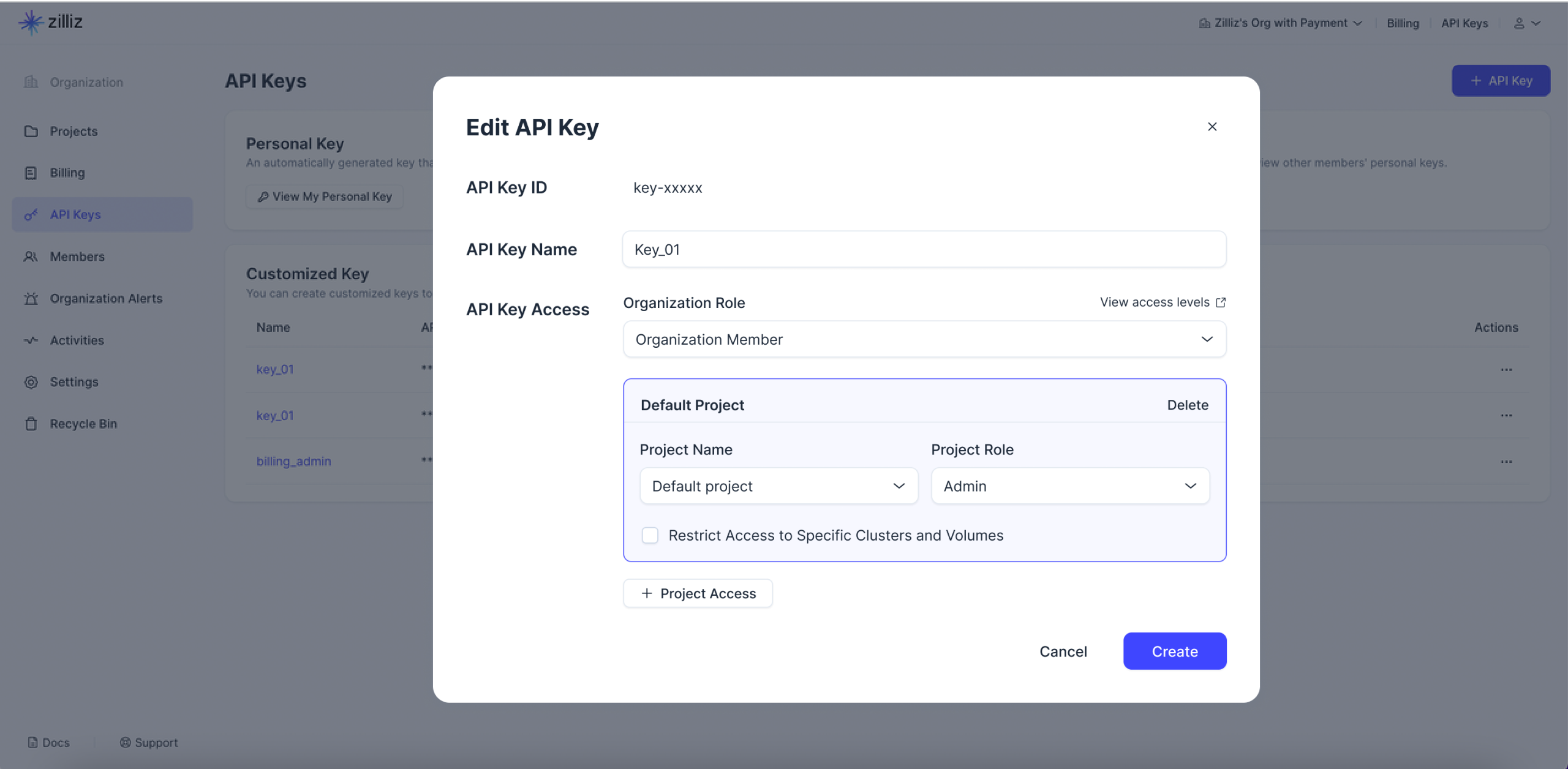

組織の APIキー ページに移動します。アクション列の ... をクリックし、編集 をクリックします。

APIキーの APIキー名 と APIキーアクセス を編集します。

-

APIキー名: 名前は64文字を超えてはいけません。

-

APIキーアクセス: 適切な組織およびプロジェクトのロールを割り当てることで、現在のカスタマイズされたAPIキーのアクセス範囲を定義します。よりきめ細かいアクセス制御を行うには、特定のクラスターとボリュームへのアクセスを制限する をチェックして、キーがアクセスできるクラスターとボリュームを制限できます。

📘Notesプロジェクト管理者の場合、このユーザーがAPIキーに付与できる権限は、ユーザー自身の権限範囲に制限されます。

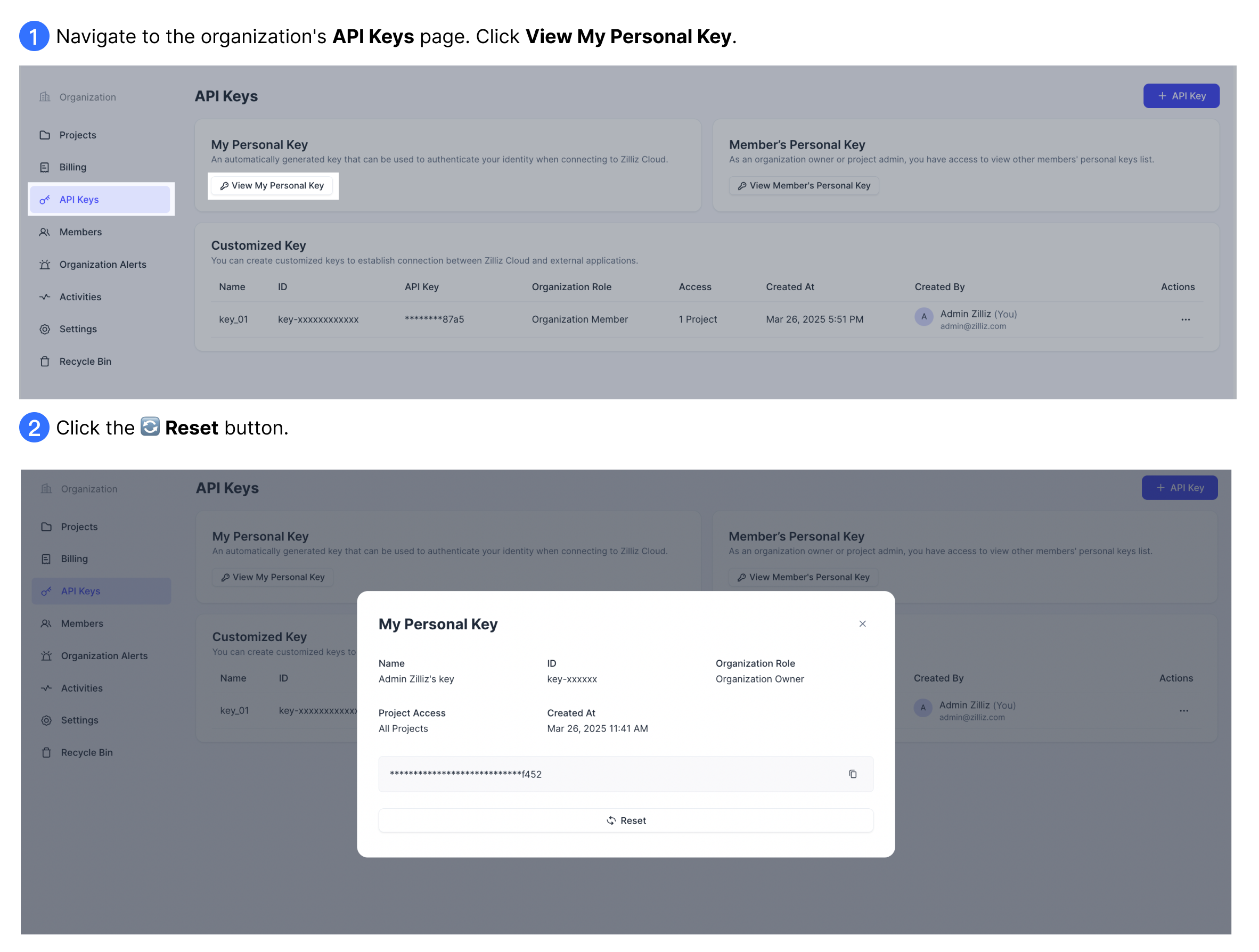

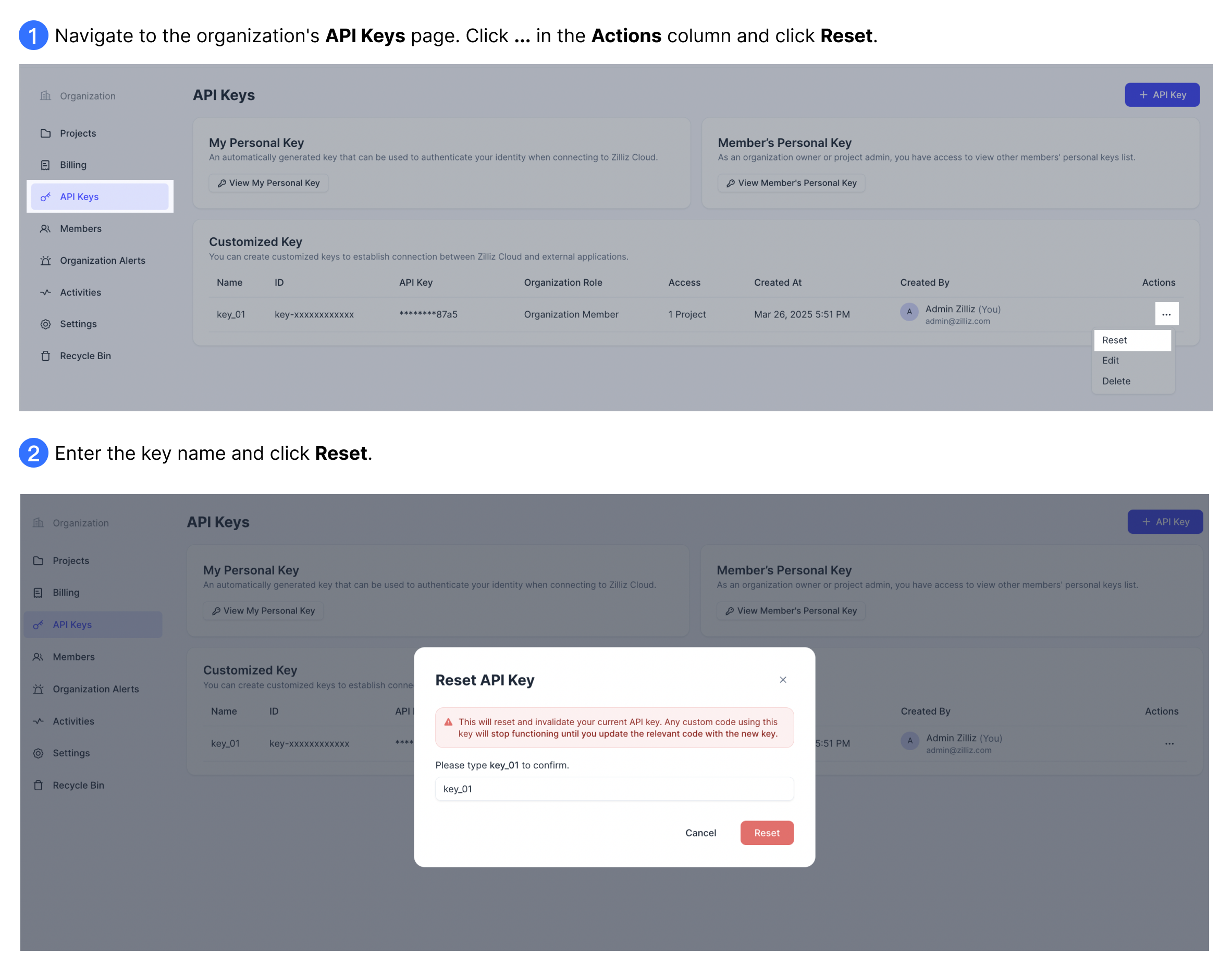

APIキーのリセット

個人またはカスタマイズされたAPIキーが侵害されたと思われる場合は、直ちにリセットする必要があります。

この操作により、現在のAPIキーがリセットされ無効になります。このキーを使用しているアプリケーションコードは、関連するコードを新しいキー値で更新するまで機能しなくなります。

キーの種類によって、プロセスは異なります。

-

個人APIキーのリセット: 自分自身の個人APIキーのみをリセットできます。ロールに関係なく可能です。

-

カスタマイズされたAPIキーのリセット: 組織オーナーおよびプロジェクト管理者のみがカスタマイズされたAPIキーをリセットできます。

APIキーの削除

カスタマイズされたAPIキーが使用されなくなった場合は、できるだけ早く削除する必要があります。カスタマイズされたAPIキーを削除できるのは、組織オーナーおよびプロジェクト管理者のみです。

個人キーは手動で削除できません。ただし、対応するユーザーが組織を離れると、自動的に無効化され削除されます。

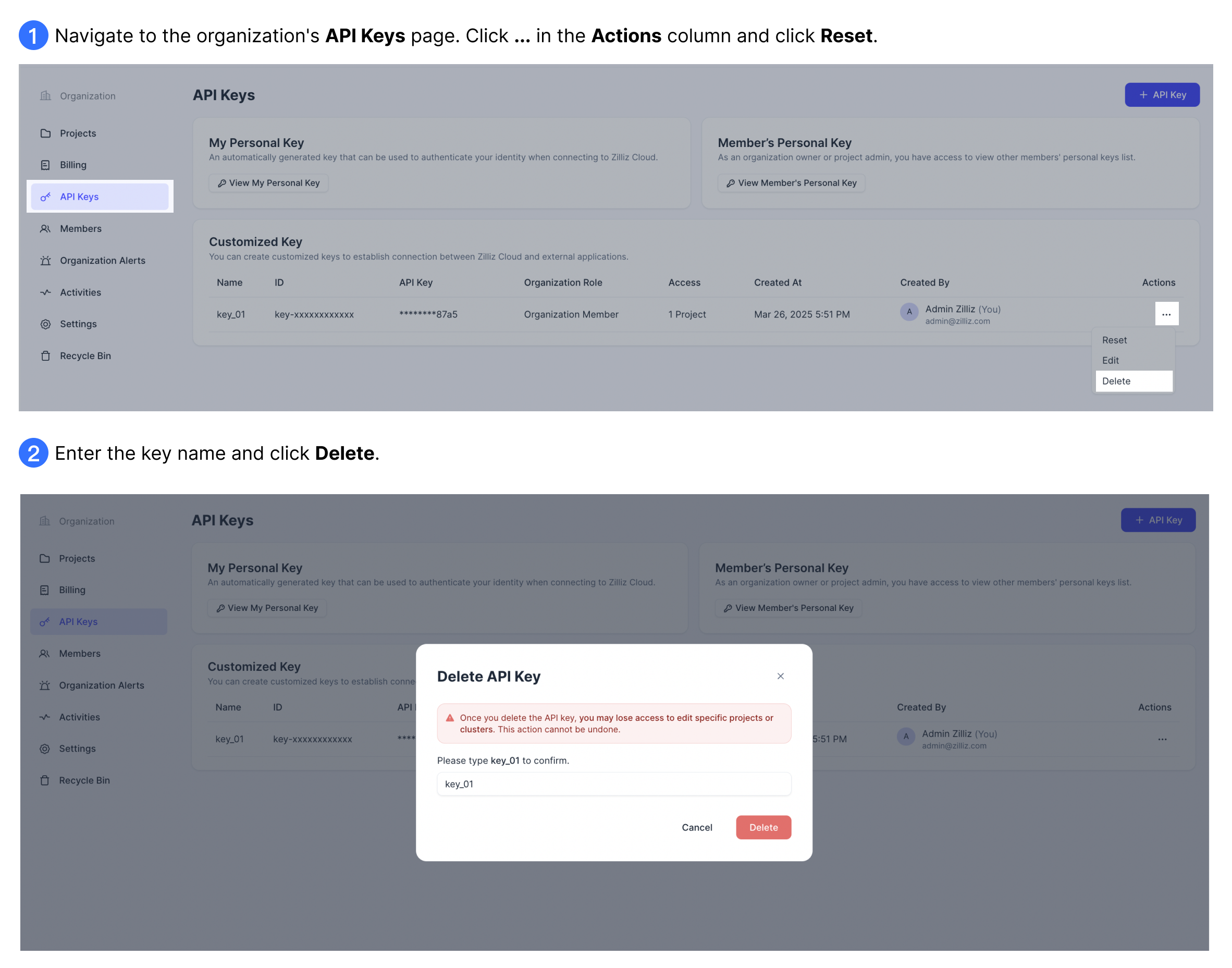

以下のスクリーンショットは、カスタマイズされたAPIキーの削除方法を示しています。

APIキーを削除すると、そのキーを使用しているすべてのサービスに対するZilliz Cloudリソースへのアクセスが不可逆的に終了します。

FAQ

本番環境で個人APIキーを使用すべきですか?

いいえ。個人APIキーは個々のユーザーアカウントに紐付いており、ユーザーが組織を離れると自動的に削除されます。キーオーナーのアカウントが削除されると、そのキーに依存しているアプリケーションやサービスは、直ちにZilliz Cloudリソースへのアクセスを失います。

本番環境では、代わりにカスタマイズされたAPIキーを使用してください。カスタマイズされたキーは個々のユーザーアカウントから独立しており、チームメンバーが組織を離れてもサービスの継続性を確保します。