プライベートLink(AWS)の設定

このガイドでは、Zilliz Cloud クラスターから、異なる AWS VPC にホストされているお客様のサービスへのプライベートリンクの設定手順を説明します。

この機能は Dedicated クラスターでのみ利用可能です。

プライベートリンクはプロジェクトレベルで設定され、このプロジェクト内の同じクラウドプロバイダーおよびリージョンにデプロイされたすべてのクラスターに有効です。

Zilliz Cloud は、プライベートエンドポイントの作成および使用に対して料金を請求しません。ただし、クラウドプロバイダーは、Zilliz Cloud にアクセスするために作成した 各エンドポイントに対して料金を請求する場合があります。

開始前に

以下を確認してください。

- お客様のサービスと Zilliz Cloud クラスターが異なるリージョンにあり、サービスが AWS プライベートLink を介してクラスターにアクセスする必要がある場合は、チケットを送信 してください。リクエストを処理いたします。

プライベートエンドポイントの作成

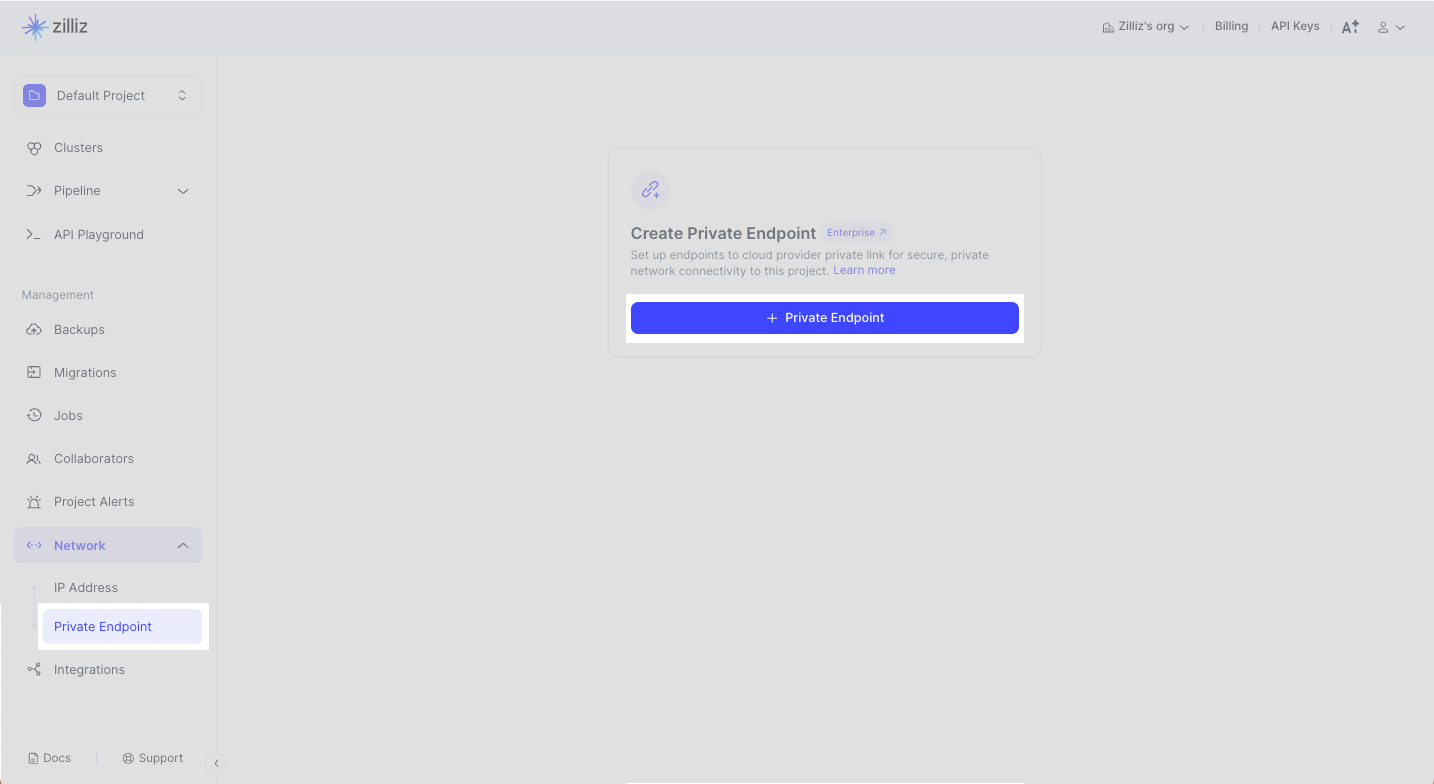

Zilliz Cloud では、直感的な Web コンソールを使用してプライベートエンドポイントを追加できます。対象のプロジェクトに移動し、左側のナビゲーションから ネットワーク > プライベートエンドポイント をクリックします。+ プライベートエンドポイント をクリックします。

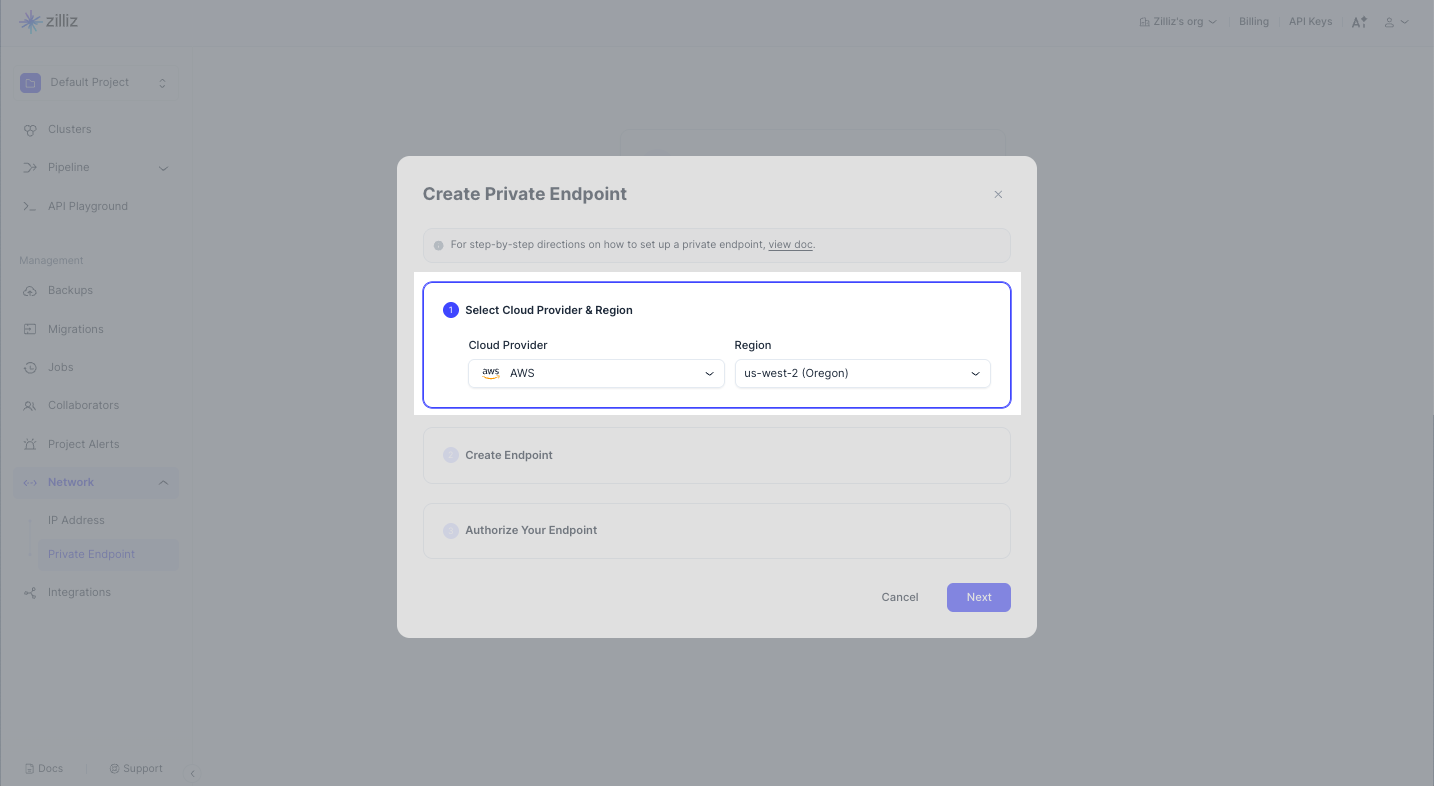

ステップ 1: クラウドプロバイダーとリージョンの選択

AWS リージョンにデプロイされたクラスターのプライベートエンドポイントを作成するには、クラウドプロバイダー ドロップダウンリストから AWS を選択します。リージョン では、プライベートにアクセスしたいクラスターが配置されているリージョンを選択します。次へ をクリックします。

利用可能なクラウドプロバイダーとリージョンの詳細については、クラウドプロバイダーとリージョン を参照してください。

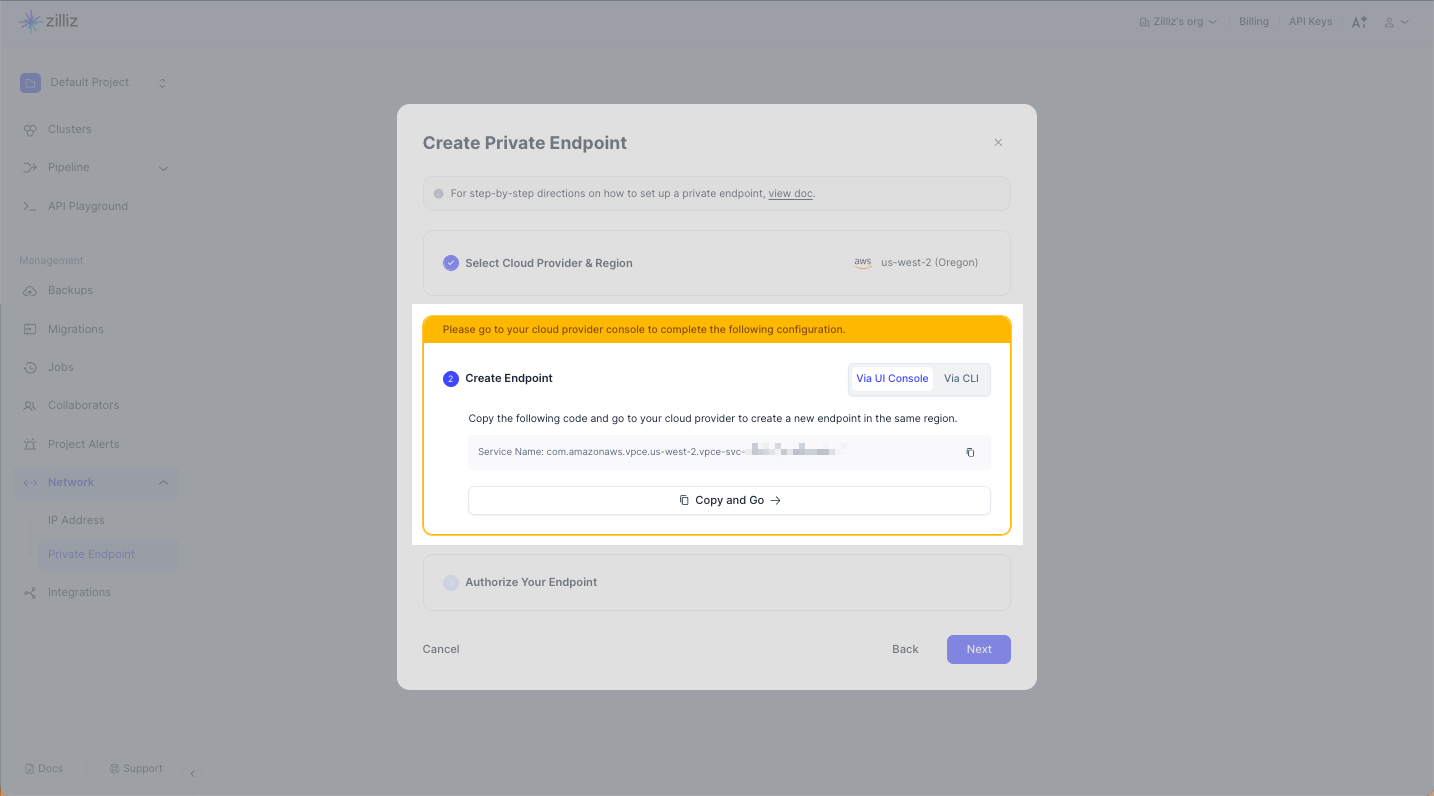

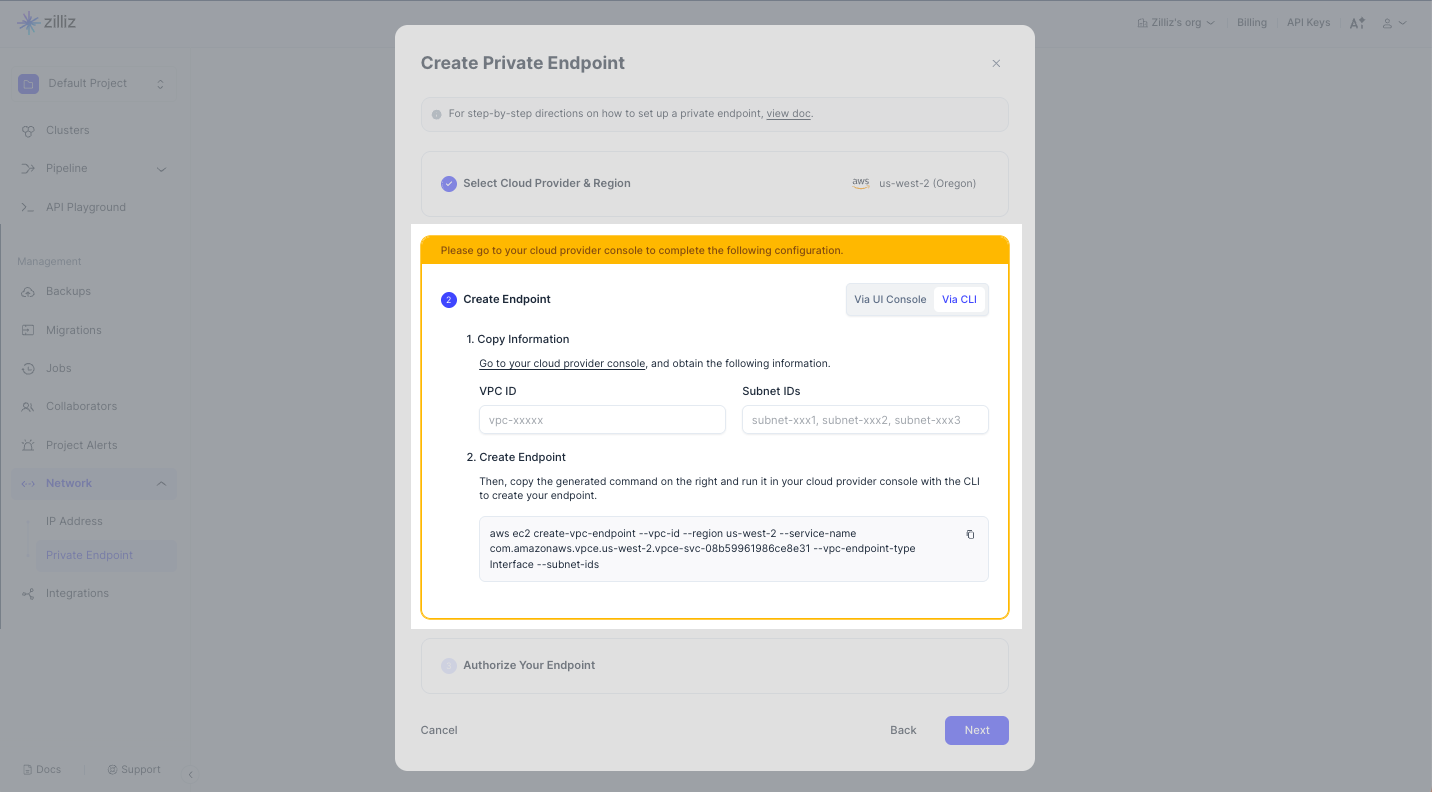

ステップ 2: エンドポイントの作成

このステップは、UI コンソールまたは CLI を使用して、お客様のクラウドプロバイダーコンソールで完了する必要があります。

-

UIコンソール経由

1

1UIコンソール経由 タブに切り替え、サービス名 をコピーします。

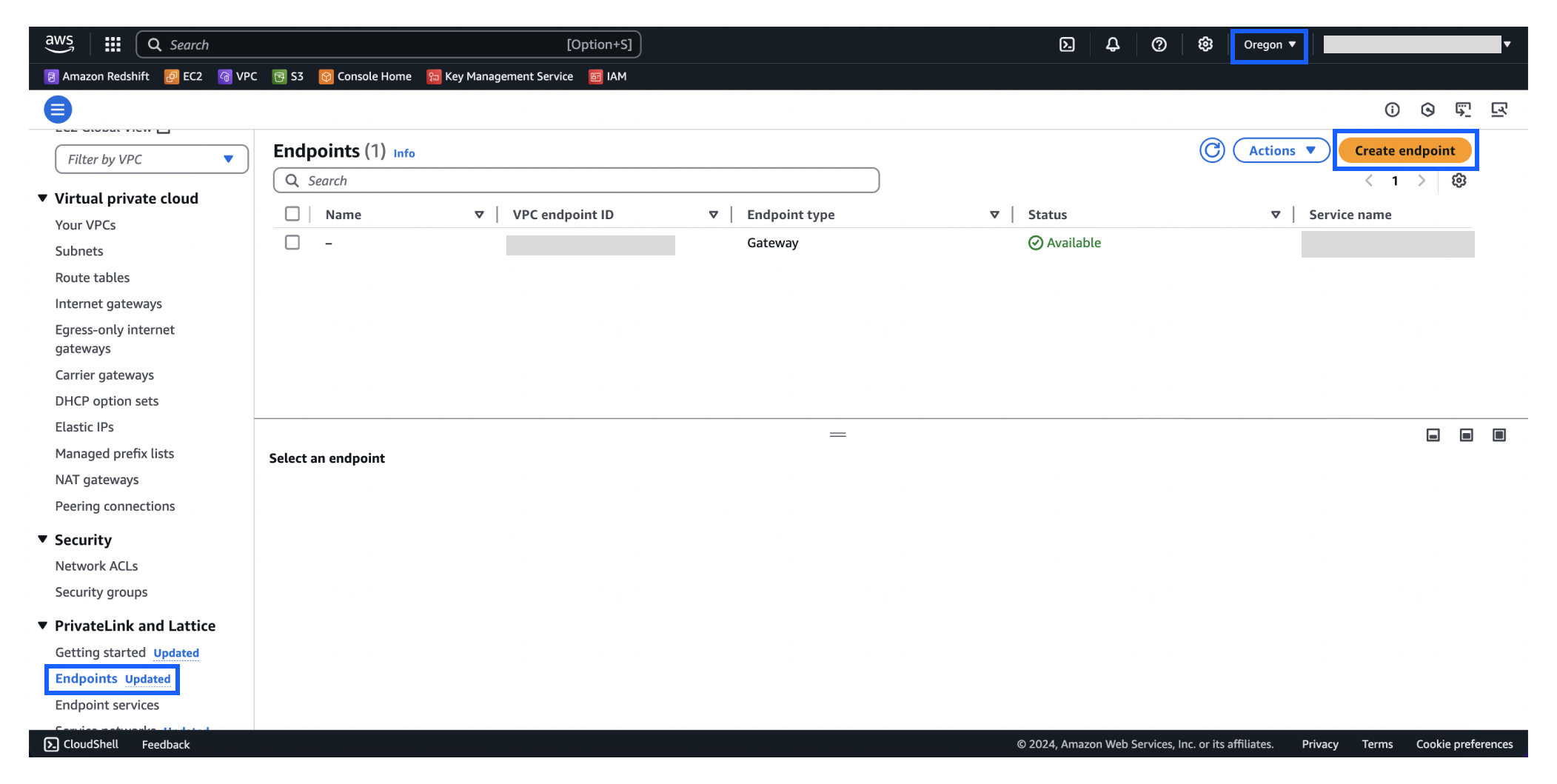

2AWS コンソールに移動し、右上隅でサービスが実行されているリージョンを選択します。次に、左側のナビゲーションから エンドポイント をクリックします。エンドポイントの作成 をクリックします。

📘NotesZilliz Cloud クラスターにアクセスする必要があるサービスが配置されているリージョンを常に使用する必要があります。

お客様のサービスが Zilliz Cloud クラスターをホストしているリージョンと同じリージョンで実行されている場合は、そのリージョンを使用します。

お客様のサービスが Zilliz Cloud クラスターをホストしているリージョンとは異なるリージョンで実行されている場合は、サービスが実行されているリージョンを使用します。

3

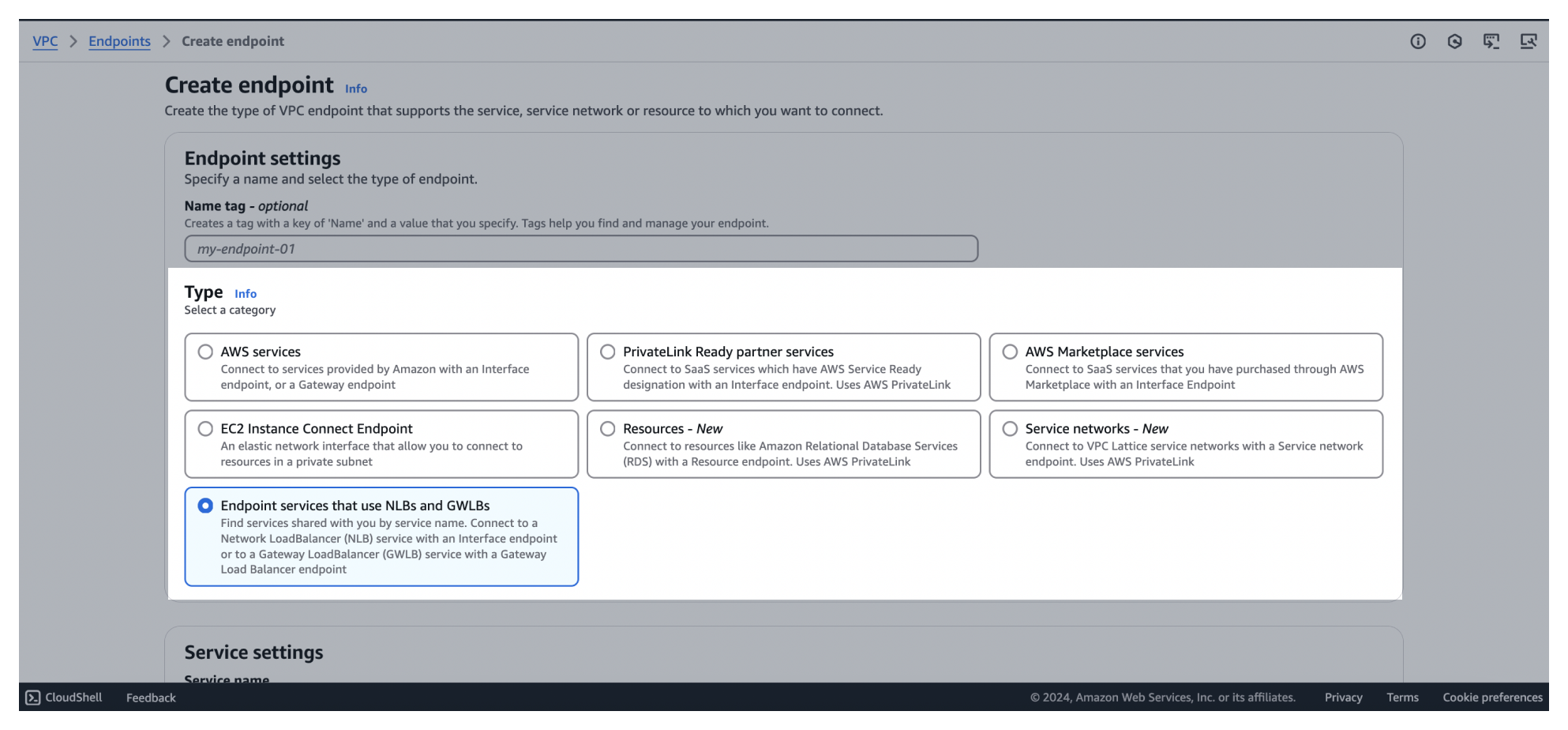

3エンドポイントの作成 ページで、エンドポイント タイプ として NLB および GWLB を使用するエンドポイントサービス を選択します。

4

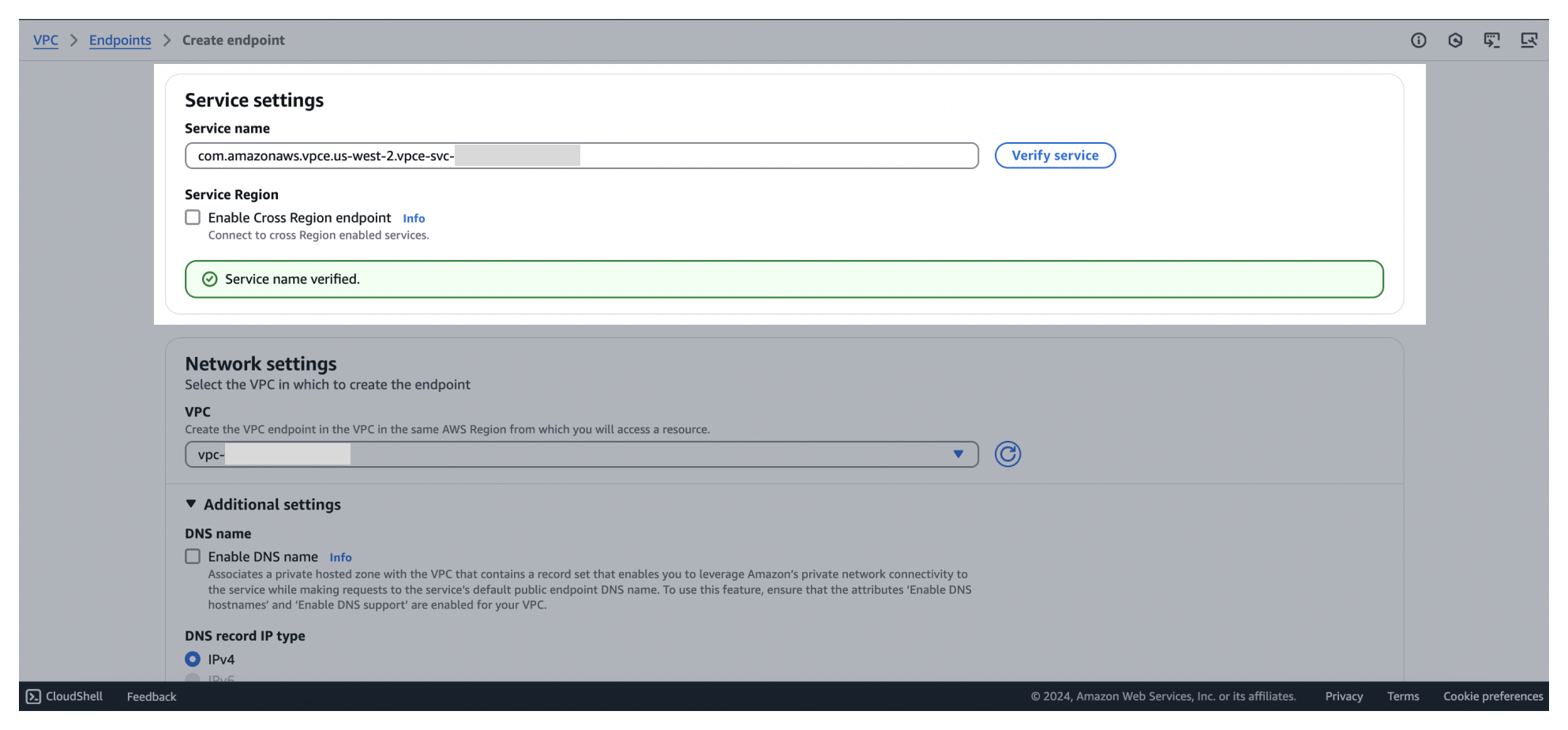

4AWS コンソールに切り替えます。サービス設定 で、Zilliz Cloud Web コンソールからコピーした サービス名 を サービス名 フィールドに貼り付けます。次に サービスの確認 をクリックします。

📘Notes

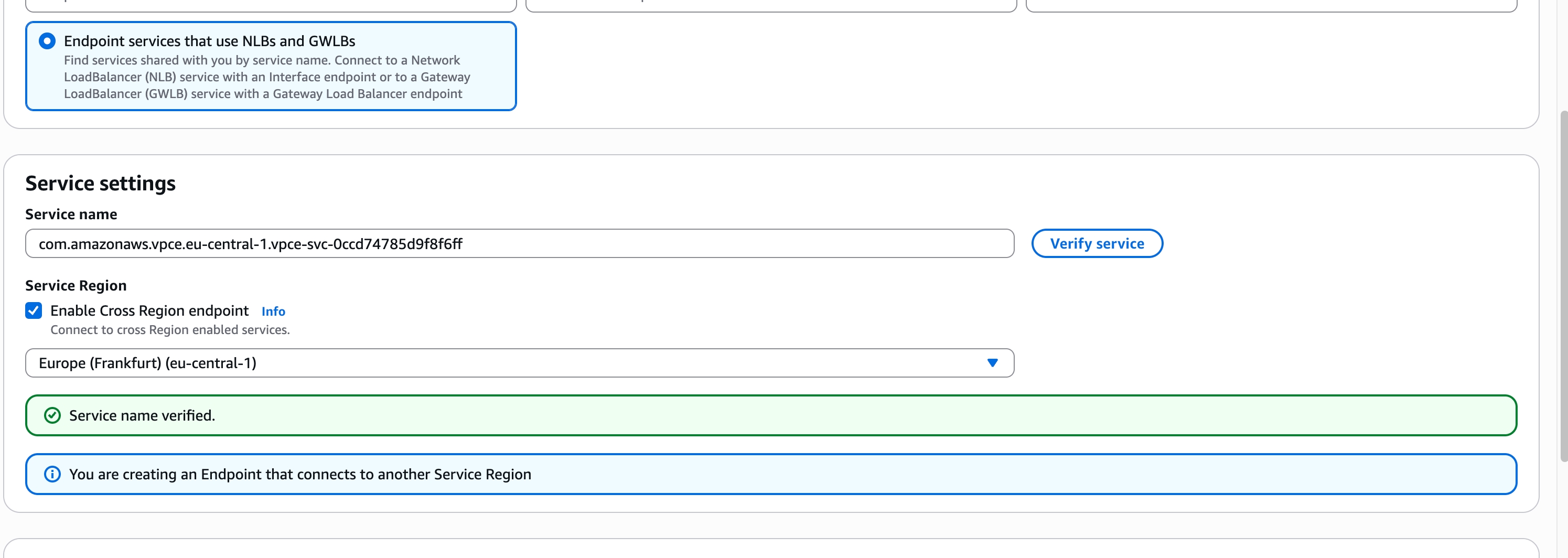

📘Notesお客様のサービスが Zilliz Cloud クラスターがホストされているリージョンとは異なるリージョンで動作している場合は、クロスリージョンエンドポイントを有効化 を選択し、Zilliz Cloud クラスターが実行されているリージョンを選択していることを確認してください。次に サービスの確認 をクリックします。

次の図では、Zilliz Cloud クラスターが 欧州(フランクフルト) で実行されているものとして、お客様のサービスが別のリージョンで実行されています。

5

5サービス名が確認されたら、ネットワーク設定、サブネット、セキュリティグループを完了し、作成 をクリックします。

6エンドポイントが正常に作成されたら、エンドポイントID("vpce-" で始まる)をコピーします。

-

CLI経由

1

1CLI経由 タブに切り替えます。

2VPC ID を入力します。

お客様のVPC を表示するには、Amazon VPC コンソール に移動します。ナビゲーションペインで お客様のVPC を選択します。目的の VPC を見つけてその ID をコピーします。この ID を Zilliz Cloud の VPC ID に入力します。

VPC を作成するには、VPC の作成 を参照してください。

3サブネットID を入力します。

サブネットはお客様のVPC の細分化です。作成するプライベートエンドポイントと同じリージョンに存在するサブネットが必要です。サブネットを表示するには、Amazon VPC コンソール に移動します。現在のリージョンを、プライベートリンクの作成に指定したリージョンに変更します。ナビゲーションペインで サブネット を選択します。目的のサブネットを見つけてその ID をコピーします。この ID を Zilliz Cloud の サブネットID に入力します。

サブネットを作成するには、VPC にサブネットを作成する を参照してください。

4コードブロックのコピーアイコンをクリックし、AWS コンソールに移動します。

上部のナビゲーションで AWS CloudShell を起動します。CloudShell で、Zilliz Cloud からコピーした CLI コマンドを実行します。

返されるメッセージは次のようになります。

{"VpcEndpoint": {# Copy this and fill it in "Your VPC Private Link ID""VpcEndpointId": "vpce-0ce90d01341533a5c","VpcEndpointType": "Interface",..."DnsEntries": [{# Copy this one and use it as "VPCE_DNS" in the next step."DnsName": "vpce-0ce90d01341533a5c-ngbqfdnj.vpce-svc-0b62964bfd0edfb74.us-west-2.vpce.amazonaws.com","HostedZoneId": "Z1YSA3EXCYUU9Z"},{"DnsName": "vpce-0ce90d01341533a5c-ngbqfdnj-us-west-2a.vpce-svc-0b62964bfd0edfb74.us-west-2.vpce.amazonaws.com","HostedZoneId": "Z1YSA3EXCYUU9Z"}]}返されたメッセージで、作成されたVPCエンドポイントのVpcEndpointId("vpce-"で始まる)をコピーします。

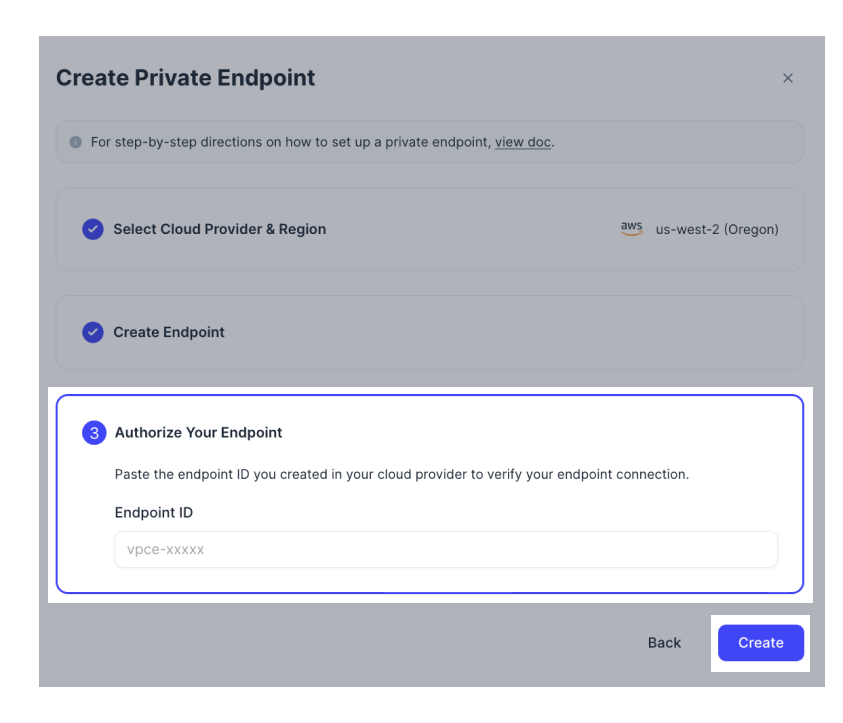

ステップ 3: エンドポイントを承認する

AWSコンソールから取得したエンドポイントIDを、Zilliz CloudのエンドポイントIDボックスに貼り付けます。Create をクリックします。

プライベートリンクを取得する

送信したVPCエンドポイントを確認して承認後、Zilliz Cloudはこのエンドポイント用にプライベートリンクを割り当てます。この処理には約5分かかります。

プライベートリンクの準備ができたら、Zilliz Cloudのプライベート Linkページで確認できます。

DNSレコードを設定する

Zilliz Cloudが割り当てたプライベートリンクを介してクラスターにアクセスする前に、DNSゾーンにCNAMEレコードを作成し、プライベートリンクをVPCエンドポイントのDNS名に解決する必要があります。

-

Amazon Route 53を使用してホストゾーンを作成する

Amazon Route 53は、WebベースのDNSサービスです。ホストDNSゾーンを作成して、そこにDNSレコードを追加できるようにします。

1

1AWSアカウントにログインし、Hosted zones に移動します。

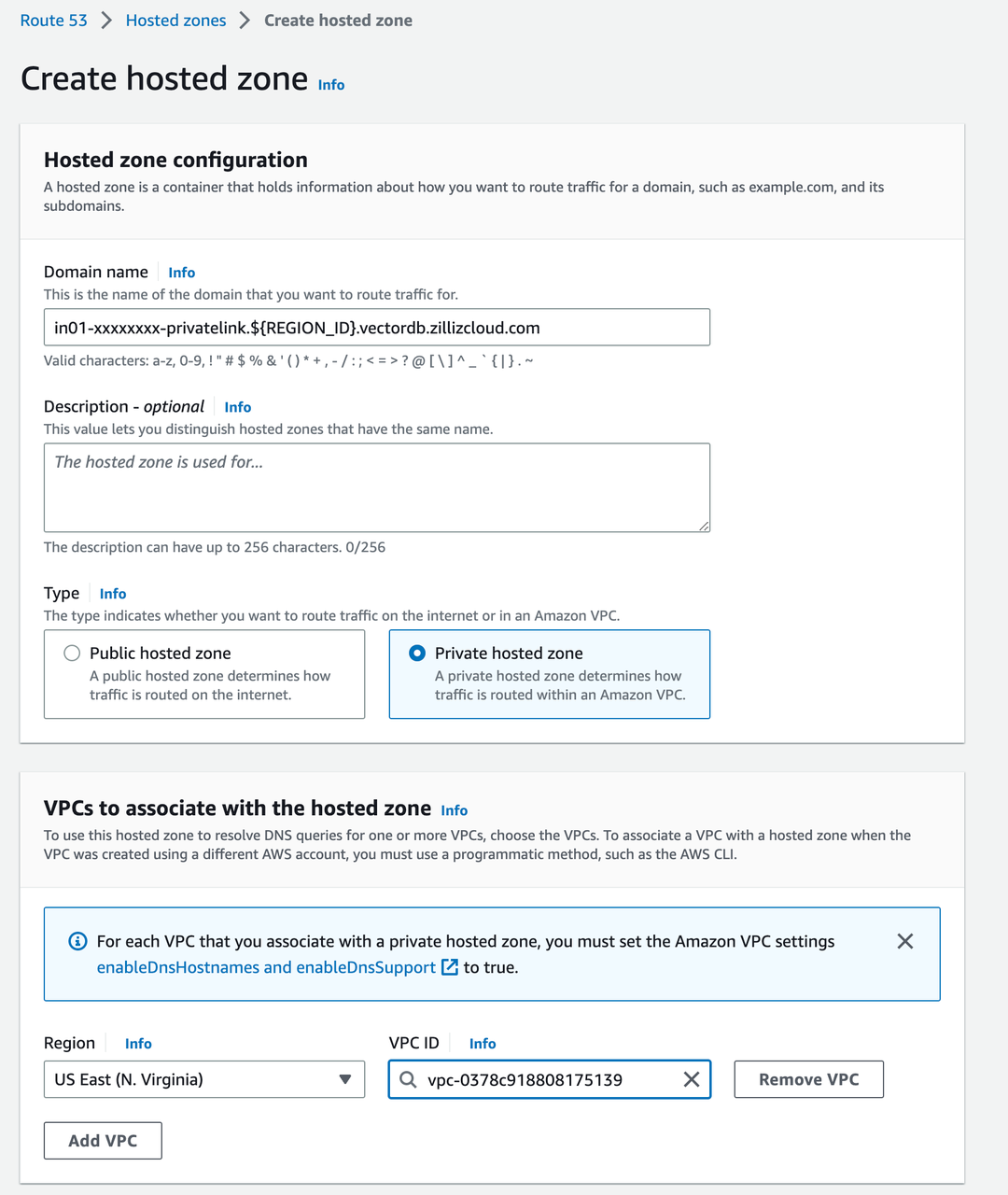

2Create hosted zone をクリックします。

3ホストゾーン設定セクションで、以下のパラメータを設定します。

パラメータ名

パラメータの説明

Domain name

対象クラスター用にZilliz Cloudが割り当てたプライベートリンク。

Description

ホストゾーンを区別するための説明。

Type

プライベート hosted zoneを選択します。

4VPCs to associate with the hosted zoneセクションで、VPC IDを追加してホストゾーンに関連付けます。

-

ホストゾーンにエイリアスレコードを作成する

エイリアスレコードは、エイリアス名を実際の正規ドメイン名にマッピングするDNSレコードの一種です。エイリアスレコードを作成して、Zilliz Cloudが割り当てたプライベートリンクをVPCエンドポイントのDNS名にマッピングします。これにより、プライベートリンクを使用してクラスターにプライベートにアクセスできます。

1

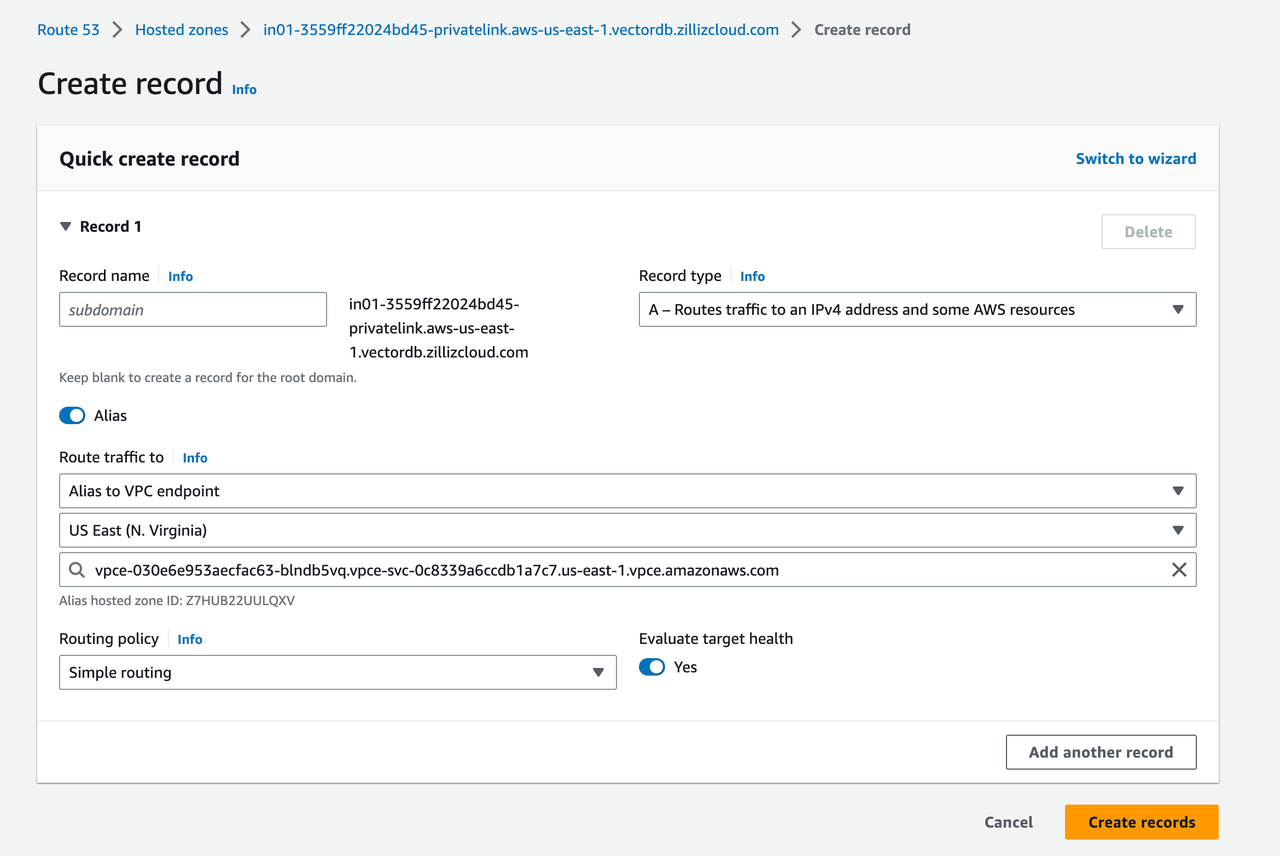

1作成したホストゾーンで、Create record をクリックします。

2Create recordページで、エイリアスをオンにし、Route traffic toを以下のように選択します:

-

最初のドロップダウンリストで、VPCエンドポイントへのエイリアスを選択します。

-

2番目のドロップダウンリストで、クラウドリージョンを選択します。

-

上記で作成したエンドポイントの名前を入力します。

3Create records をクリックします。

-

クラスターへのインターネットアクセスを管理する

プライベートエンドポイントを設定した後、クラスターのパブリックエンドポイントを無効にして、プロジェクトへのインターネットアクセスを制限することを選択できます。パブリックエンドポイントを無効にすると、ユーザーはプライベートリンクを使用してのみクラスターに接続できます。

パブリックエンドポイントを無効にするには:

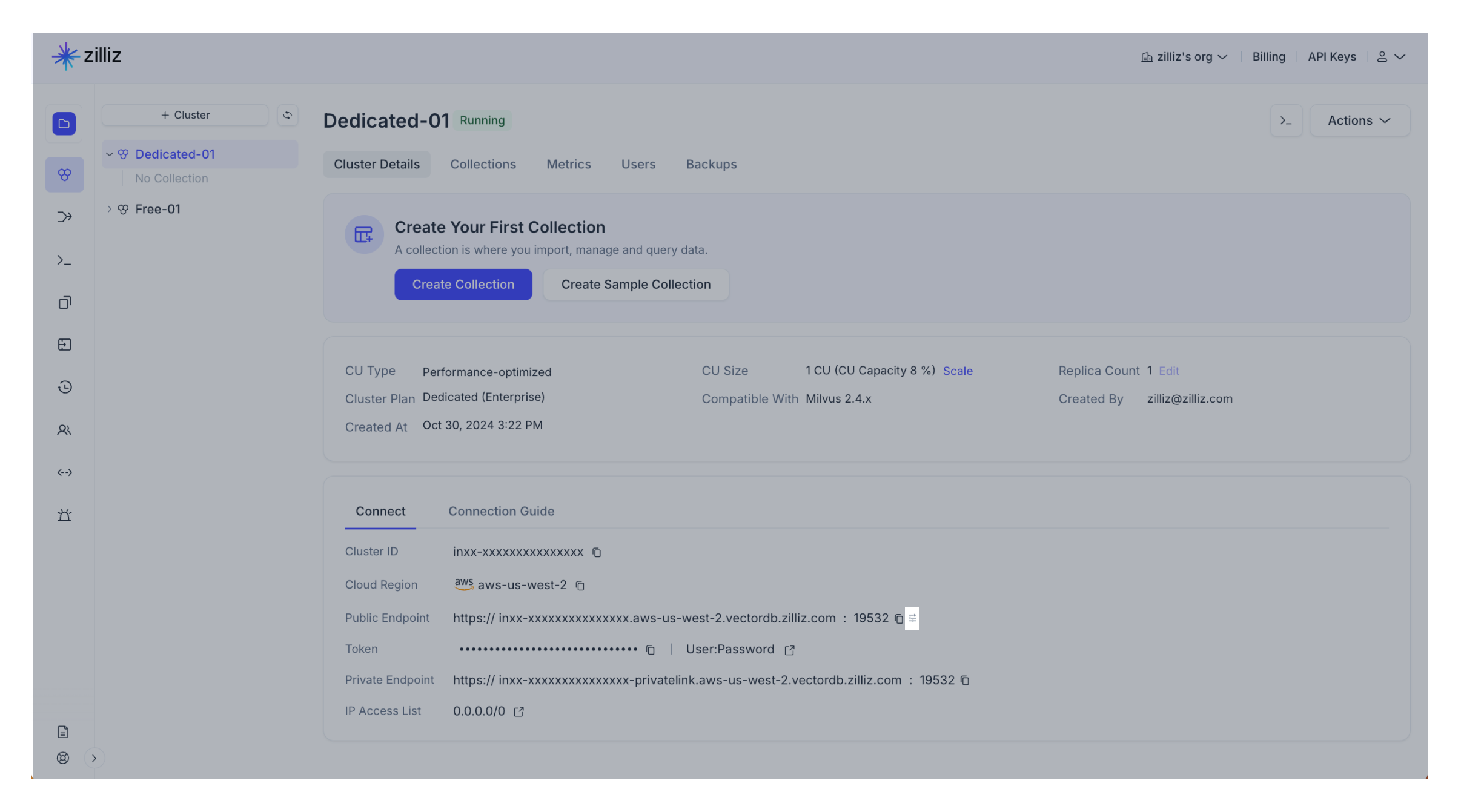

対象クラスターのクラスターの詳細ページに移動します。

Connectセクションに移動します。

クラスターのパブリックエンドポイントの横にある設定アイコンをクリックします。

情報を確認し、Disable Public EndpointダイアログボックスでDisable をクリックします。

プライベートエンドポイントはデータプレーンのアクセスにのみ影響します。コントロールプレーンは引き続きパブリックインターネット経由でアクセスできます。

パブリックエンドポイントを再度有効にした後、パブリックエンドポイントにアクセスできるようになるまで、ローカルのDNSキャッシュが期限切れになるのを待つ必要がある場合があります。

FAQ

AWS上のプライベートリンクに接続すると、なぜ常にタイムアウトが報告されるのですか?

タイムアウトは通常、以下の理由で発生します:

-

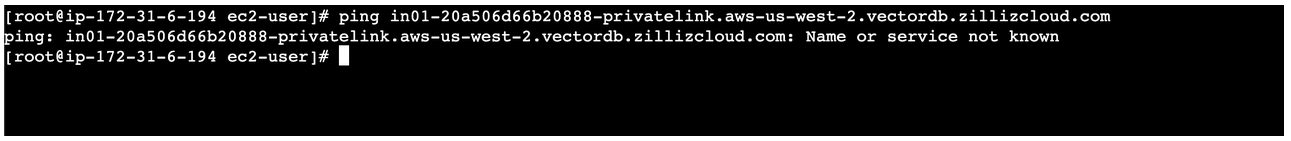

プライベートDNSレコードが存在しない。

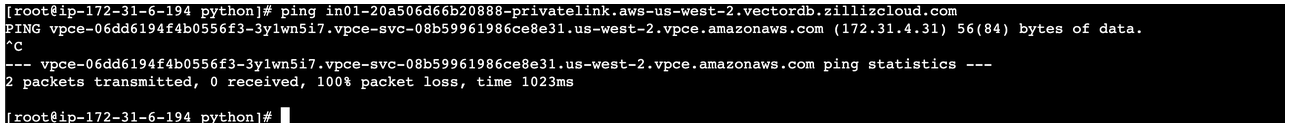

DNSレコードが存在する場合、以下のようにプライベートリンクをpingできます:

📘Notes

📘Notespingリクエストの出力でVPCエンドポイントのIPアドレスが正しく解決されている場合、DNSレコードは正常に動作しています。

以下が表示される場合は、DNSレコードの設定が必要です。

-

セキュリティグループのルールが存在しない、または無効である。

AWSコンソールで、EC2インスタンスからVPCエンドポイントへのトラフィック用にセキュリティグループのルールを適切に設定する必要があります。VPC内の適切なセキュリティグループは、プライベートリンクに付加されたポート上でEC2インスタンスからのインバウンドアクセスを許可する必要があります。

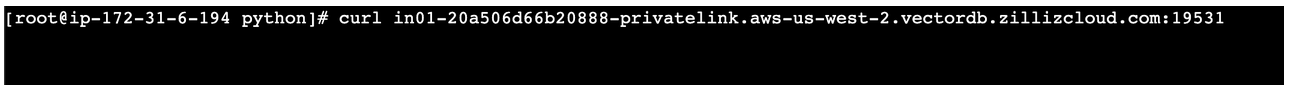

curlコマンドを使用して、プライベートリンクの接続性をテストできます。正常な場合、400レスポンスが返されます。

以下のスクリーンショットのように、

curlコマンドが応答なしでハングする場合は、Create a VPC endpointのステップ9を参照して、適切なセキュリティグループのルールを設定する必要があります。 📘Notes

📘Notes2つのセキュリティグループを設定する必要があります:1つはEC2インスタンス用で、プライベートリンクに関連付けられたポート上のトラフィックを許可する必要があり、もう1つはVPCエンドポイント用で、EC2インスタンスのIPアドレスからのトラフィックを許可し、指定されたポート番号を対象とする必要があります。

既存のクラスターにプライベートエンドポイントを作成できますか?

はい。プライベートエンドポイントを作成すると、同じリージョンとプロジェクト内にあるすべての既存および将来のDedicated(Enterprise)クラスターに適用されます。必要なのは、異なるクラスターに対して異なるDNSレコードを追加することだけです。