プライベート Service Connect の設定 (GCP)

このガイドでは、Zilliz Cloud クラスターから異なる GCP VPC でホストされているサービスへプライベートリンクを設定する手順を示します。

この機能はDedicated クラスターでのみ利用可能です。

プライベートリンクはプロジェクトレベルで設定され、このプロジェクト下の同じクラウドプロバイダーおよびリージョンにデプロイされたすべてのクラスターに対して有効です。

Zilliz Cloud はプライベートリンクに対して料金を請求しません。ただし、クラウドプロバイダーは Zilliz Cloud にアクセスするために作成する各エンドポイントに対して料金を請求する場合があります。

始める前に

以下の条件が満たされていることを確認してください:

- サービスと Zilliz Cloud クラスターが異なるリージョンにあり、プライベート Service Connect エンドポイントを介してサービスからクラスターにアクセスしたい場合、エンドポイントの作成時にグローバルアクセスを有効にする必要があります。

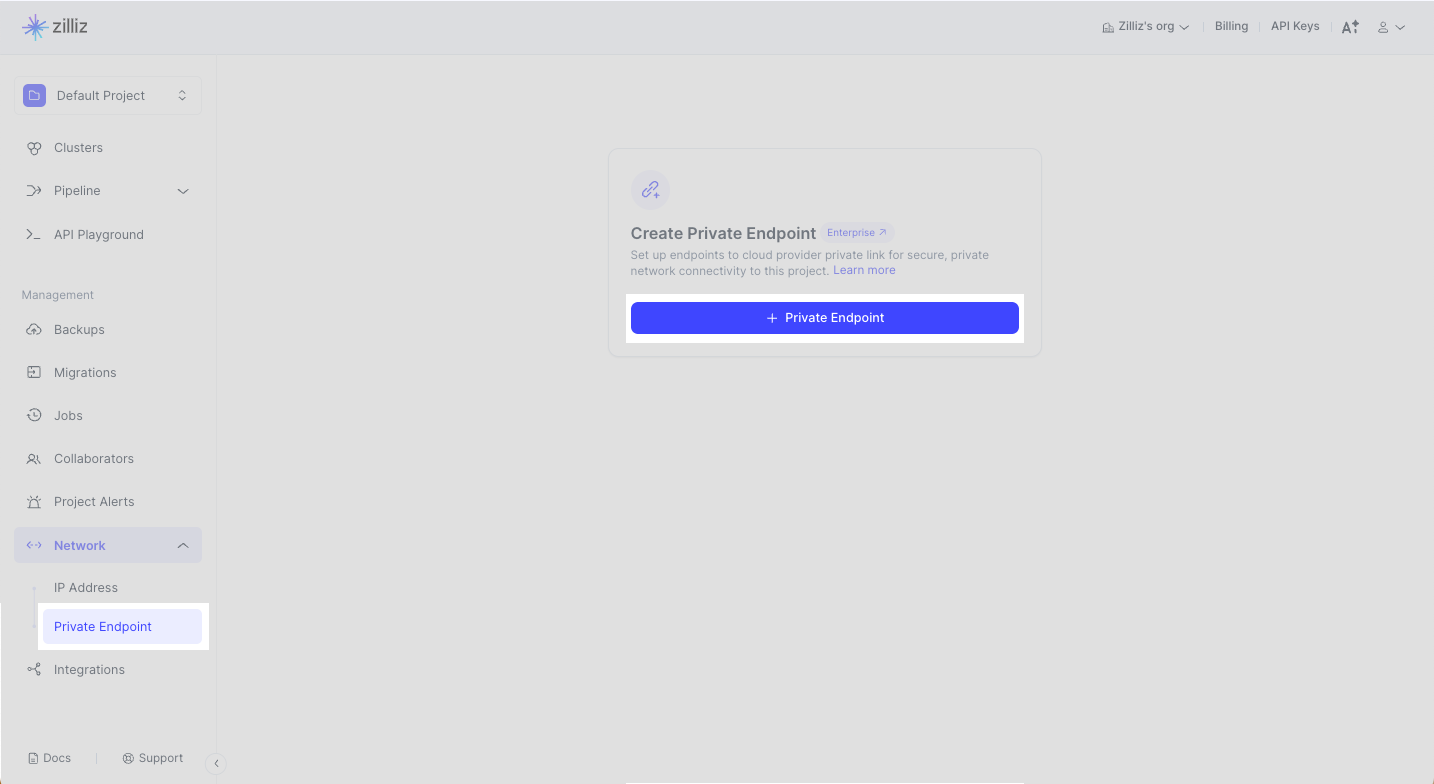

プライベートエンドポイントの作成

Zilliz Cloud は、プライベートエンドポイントを追加するための直感的な Web コンソールを提供しています。対象のプロジェクトに移動し、左側のナビゲーションでネットワーク > プライベートエンドポイントをクリックします。+ プライベートエンドポイントをクリックします。

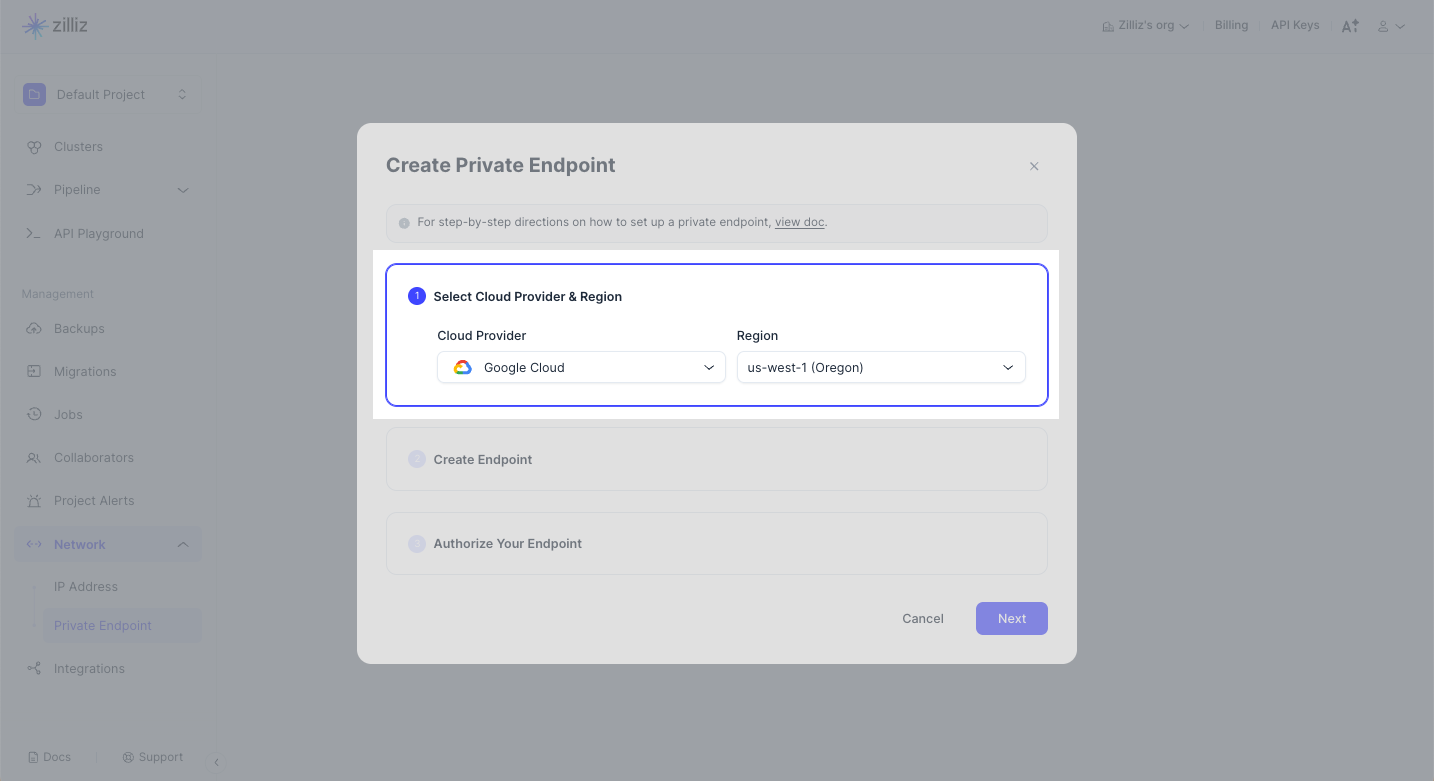

クラウドプロバイダーとリージョンの選択

GCP リージョンにデプロイされたクラスターのプライベートエンドポイントを作成するには、クラウドプロバイダードロップダウンリストからGCPを選択します。リージョンで、 privately アクセスしたいクラスターが存在するリージョンを選択します。次へをクリックします。

利用可能なクラウドプロバイダーとリージョンの詳細については、クラウドプロバイダーとリージョン を参照してください。

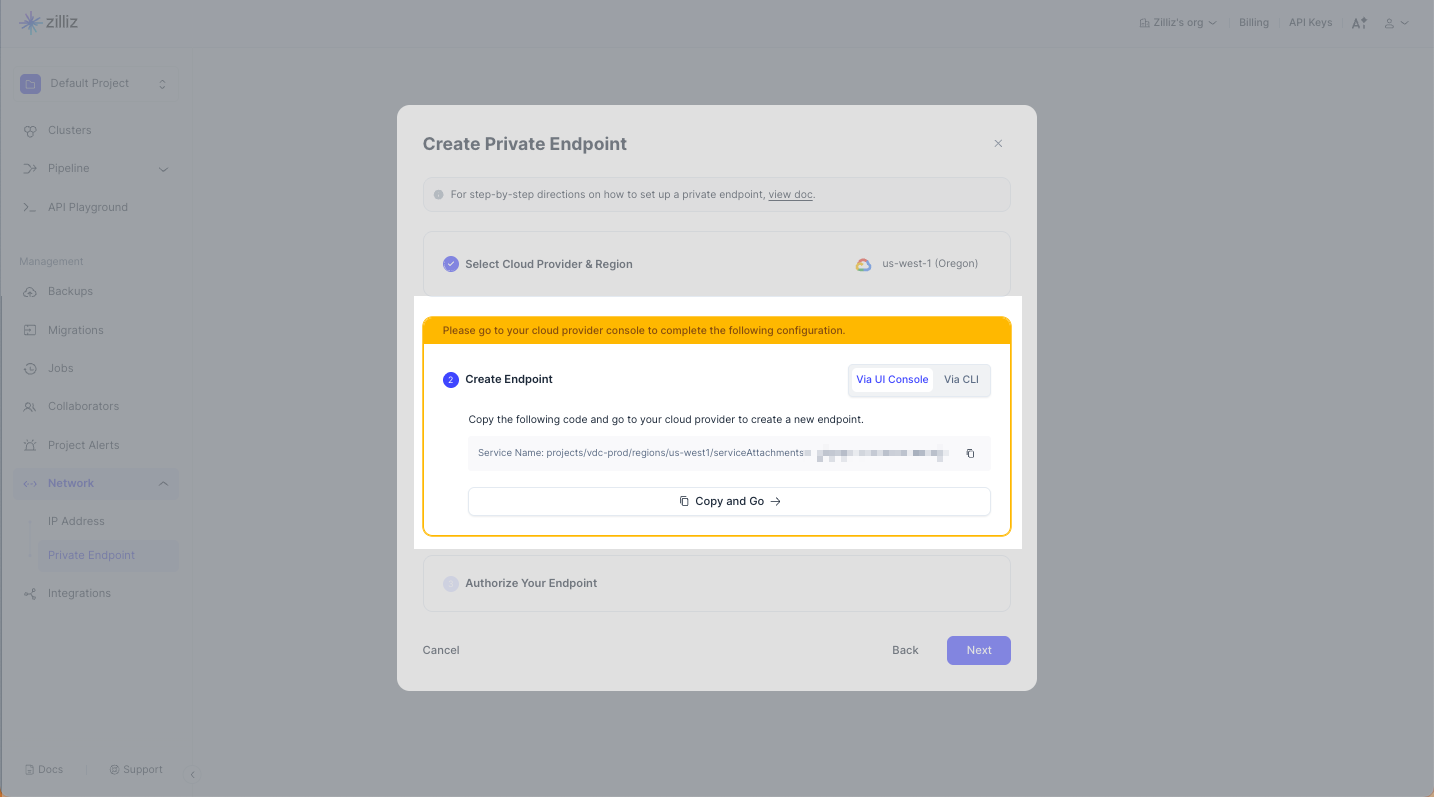

エンドポイントの作成

エンドポイントは、Google Cloud Dashboard(UI コンソール経由)または gCloud CLI(CLI 経由)のいずれかで作成できます。以下の手順に従う前に、すでに VPC が作成されており、Zilliz Cloud に接続する必要のあるサービスがその VPC 内で実行されていることを確認してください。

UI コンソール経由

Zilliz Cloud コンソールでコピーして移動をクリックして GCP の プライベート Service Connect リストを開き、以下の手順に従ってエンドポイントを作成します:

開いた プライベート Service Connect ページで、+ エンドポイントに接続をクリックします。

ターゲットとして、公開済みサービスを選択します。

ターゲットサービスに、Zilliz Cloud コンソールからコピーした値を貼り付けます。

エンドポイント名に、エンドポイントに使用する名前を入力します。

エンドポイント用のネットワークを選択します。Zilliz Cloud クラスターに接続する必要のあるサービスは、指定された VPC 内で実行されている必要があります。

エンドポイント用のサブネットワークを選択します。

エンドポイント用のIP アドレスを選択するか、新しいものを作成します。

サービスと対象の Zilliz Cloud クラスターが異なるリージョンにあり、プライベート Service Connect エンドポイントを介してサービスからクラスターにアクセスしたい場合は、エンドポイントに対してグローバルアクセスを有効にするを選択します。

ドロップダウンリストからネームスペースを選択するか、新しいネームスペースを作成します。

エンドポイントの追加をクリックします。

エンドポイント名をコピーして、Zilliz Cloud コンソールに戻ります。

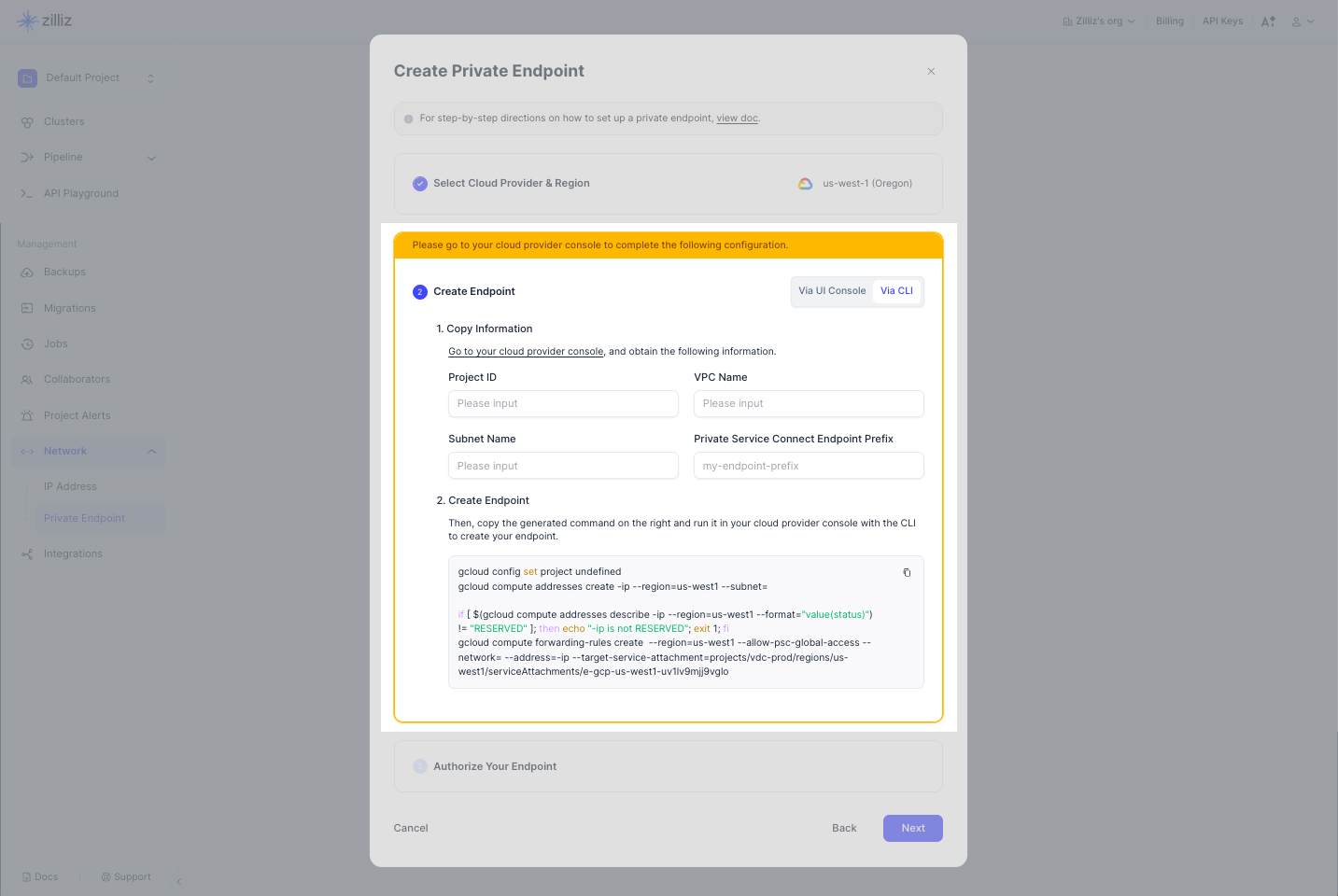

CLI 経由

CLI 経由タブに切り替えます。

プロジェクト IDを入力します。

Google Cloud プロジェクト ID を取得するには、

-

Google Cloud Dashboard を開きます。

-

希望するプロジェクト ID を見つけて、その ID をコピーします。

-

この ID を Zilliz Cloud の Google Cloud プロジェクト ID に入力します。

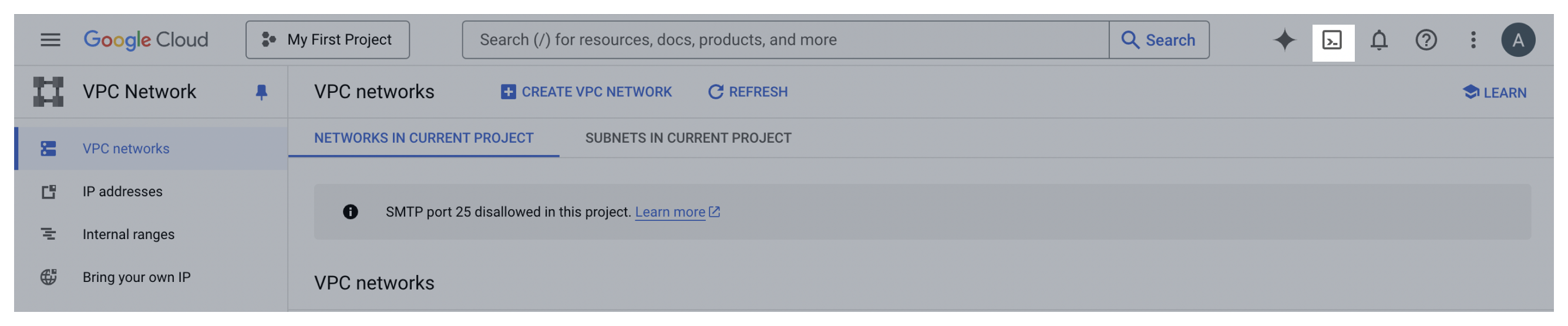

VPC 名を入力します。

VPC エンドポイントを作成する前に、GCP コンソール上に VPC が存在している必要があります。VPC を表示するには、次のようにします:

-

Google Cloud VPC Dashboard を開きます。

-

ナビゲーションペインで、VPC ネットワークを選択します。

-

希望する VPC を見つけて、その名前をコピーします。

-

この名前を Zilliz Cloud のVPC 名に入力します。

VPC ネットワークの作成については、VPC ネットワークの作成と管理 を参照してください。

サブネット名を入力します。

サブネットは VPC の細分化された部分です。作成するプライベートリンクと同じリージョンに存在するサブネットが必要です。サブネットを表示するには、次のようにします:

-

VPC ネットワークリスト を開きます。

-

ナビゲーションペインで、VPC ネットワークを選択します。

-

希望する VPC の名前をクリックします。

-

希望するサブネットを見つけて、その名前をコピーします。

-

この名前を Zilliz Cloud のサブネット名に入力します。

プライベート Service Connect エンドポイントプレフィックスを入力します。

利便性のため、作成するすべての転送ルールにこのプレフィックスが付与されるように、プライベート Service Connect エンドポイントプレフィックスにエンドポイントプレフィックスを設定する必要があります。

コードブロック内のコピーアイコンをクリックし、Google Cloud Console に移動します。

上部のナビゲーションで、Google Cloud Cloud Shell を起動します。Zilliz Cloud からコピーした CLI コマンドを Cloud Shell で実行します。

エンドポイントが作成されたら、Google Cloud プライベート Service Connect ページ に移動し、刚才作成したエンドポイントの名前をコピーします。

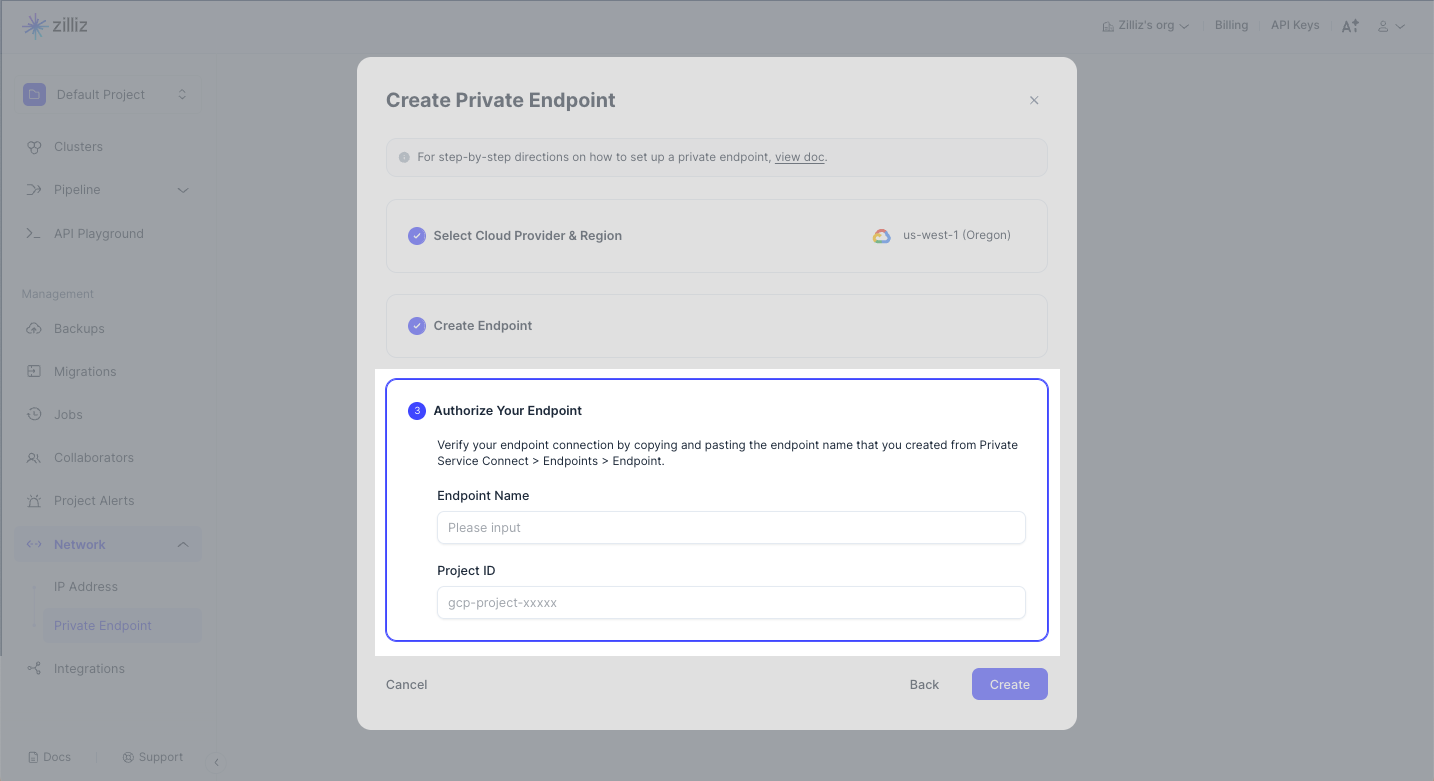

エンドポイントの承認

Google Cloud コンソールから取得したエンドポイント ID とプロジェクト ID を、それぞれ Zilliz Cloud のエンドポイント IDおよびプロジェクト IDボックスに貼り付けます。作成をクリックします。

プライベートリンクの取得

送信した前述の属性を確認して承認すると、Zilliz Cloud はこのエンドポイント用にプライベートリンクを割り当てます。このプロセスには約 5 分かかります。

プライベートリンクの準備が整うと、Zilliz Cloud のプライベートリンクページで表示できます。

ファイアウォールルールと DNS レコードの設定

Zilliz Cloud によって割り当てられたプライベートリンクを介してクラスターにアクセスする前に、DNS ゾーン内に CNAME レコードを作成して、プライベートリンクを VPC エンドポイントの DNS 名に解決する必要があります。

ファイアウォールルールの作成

マネージドクラスターへのプライベートアクセスを許可するには、適切なファイアウォールルールを追加します。以下のスニペットは、TCP ポート 22 経由のトラフィックを許可する方法を示しています。VPC_NAMEをあなたの VPC の名前に設定する必要があることに注意してください。

VPC_NAME={{vpc-name}};

gcloud compute firewall-rules create psclab-iap-consumer --network $VPC_NAME --allow tcp:22 --source-ranges=35.235.240.0/20 --enable-logging

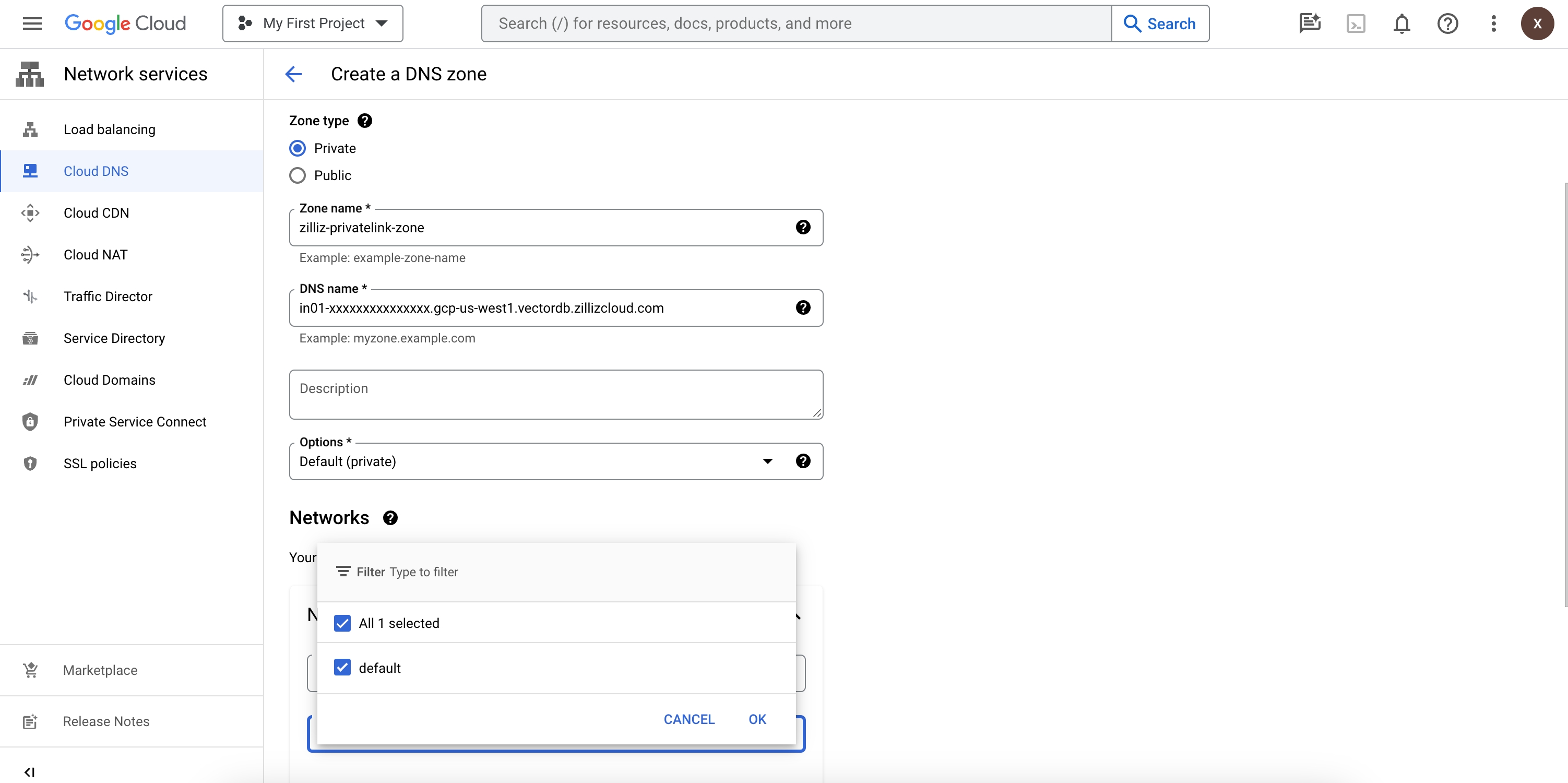

Cloud DNS を使用してホストゾーンを作成する

GCP コンソールの Cloud DNS に移動し、DNS ゾーンを作成します。

ゾーンタイプでプライベートを選択します。

ゾーン名を zilliz-privatelink-zone または適切と思われる他の値に設定します。

DNS 名をステップ 7 で取得したプライベートリンクに設定します。

有効な DNS 名の例:in01-xxxxxxxxxxxxxxx.gcp-us-west1.vectordb.zillizcloud.com

ネットワークで適切な VPC ネットワークを選択します。

作成をクリックします。

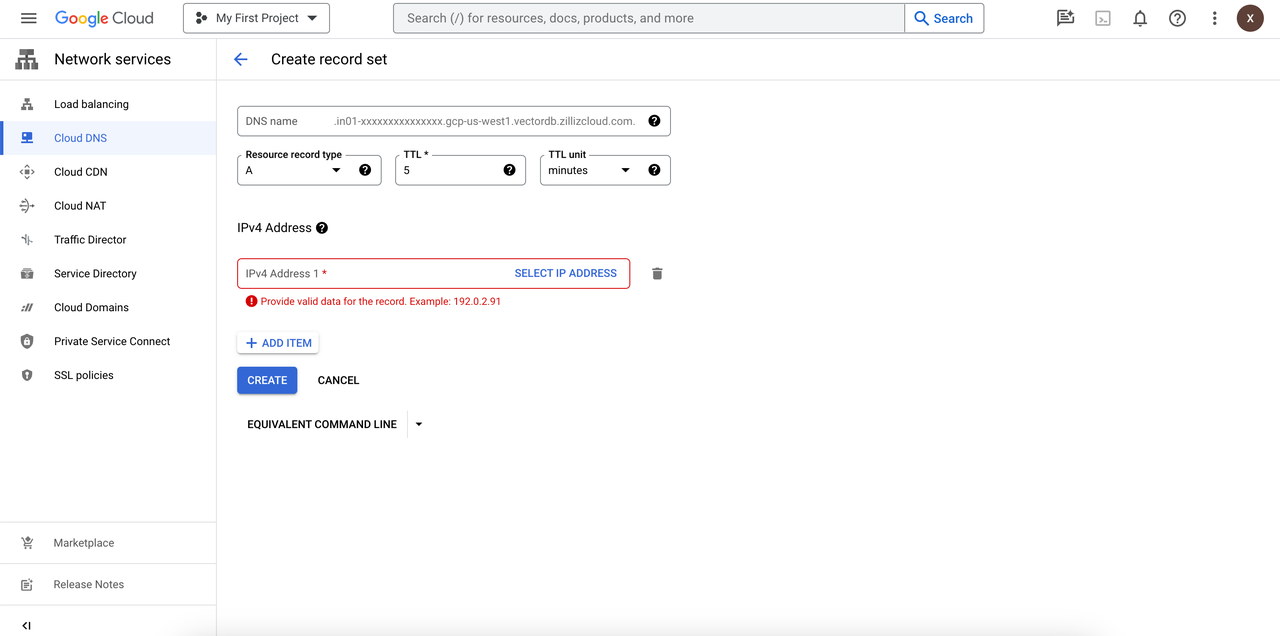

ホストゾーン内にレコードを作成する

上記で作成したゾーン内で、レコードセットタブの標準を追加をクリックします。

レコードセットの作成ページで、デフォルト設定を使用してAレコードを作成します。

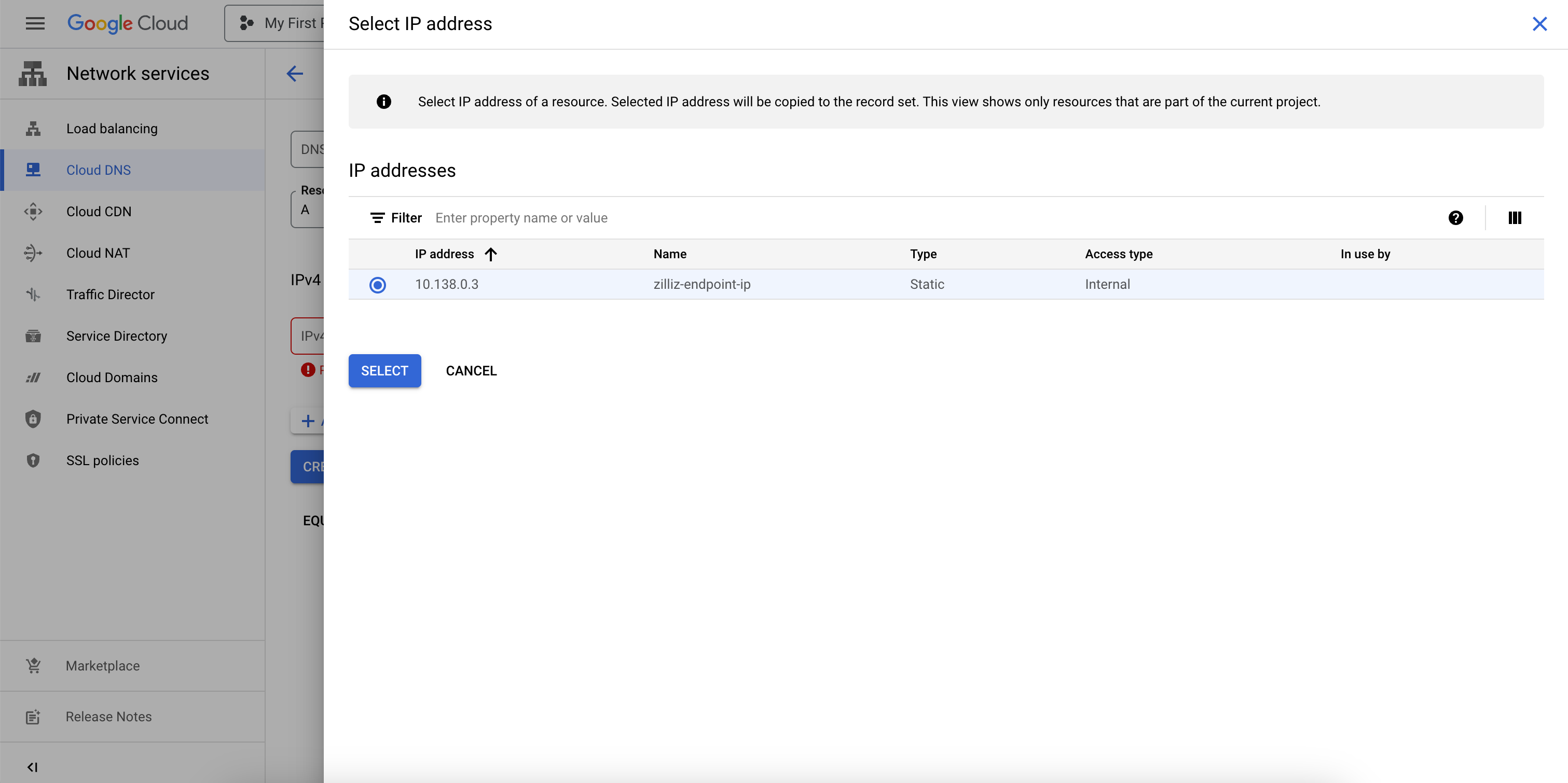

IPv4 アドレス内のIP アドレスの選択をクリックし、エンドポイントの IP アドレスを選択します。

作成をクリックします。

クラスターへのインターネットアクセスを管理する

プライベートエンドポイントを構成した後、プロジェクトへのインターネットアクセスを制限するためにクラスターのパブリックエンドポイントを無効化することを選択できます。パブリックエンドポイントを無効化すると、ユーザーはプライベートリンクのみを使用してクラスターに接続できるようになります。

パブリックエンドポイントを無効化するには:

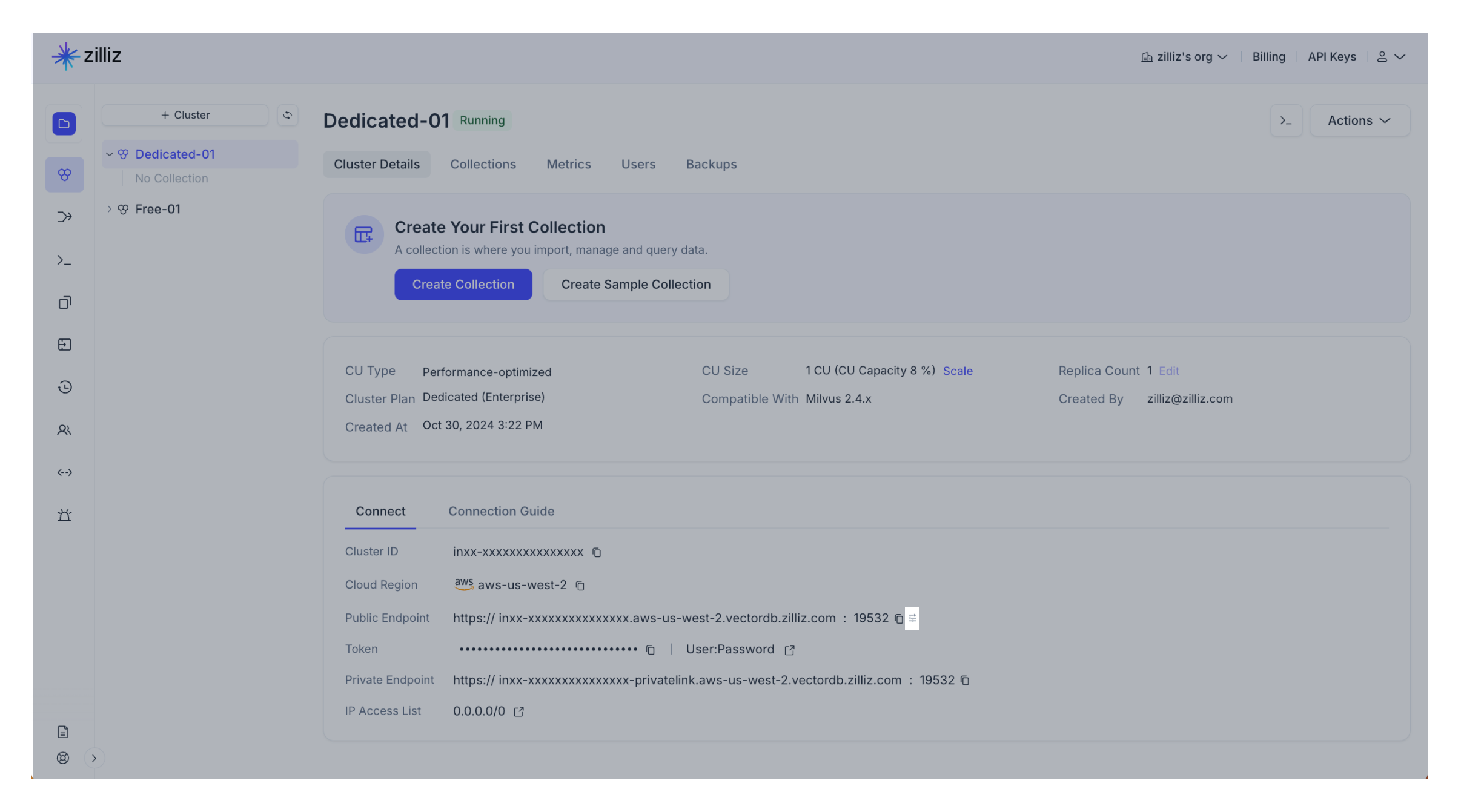

対象のクラスターのクラスターの詳細ページに移動します。

接続セクションに移動します。

クラスターのパブリックエンドポイントの横にある設定アイコンをクリックします。

情報を読み、パブリックエンドポイントを無効化ダイアログボックスで無効化をクリックします。

プライベートエンドポイントはデータプレーンアクセスのみに影響します。コントロールプレーンは引き続き公衆インターネット経由でアクセスできます。

パブリックエンドポイントを再度有効化した後、パブリックエンドポイントにアクセスできるようになるまで、ローカルの DNS キャッシュが期限切れになるまで待つ必要がある場合があります。

FAQ

GCP でプライベートリンクを ping すると、常に Name or service not known と報告されるのはなぜですか?

ファイアウォールルールと DNS レコードの設定 を参照して、DNS 設定を確認してください。

-

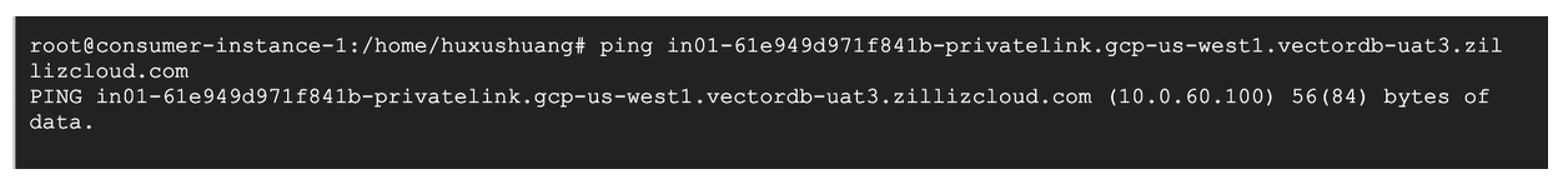

設定が正しい場合、プライベートリンクを ping すると次のように表示されます。

-

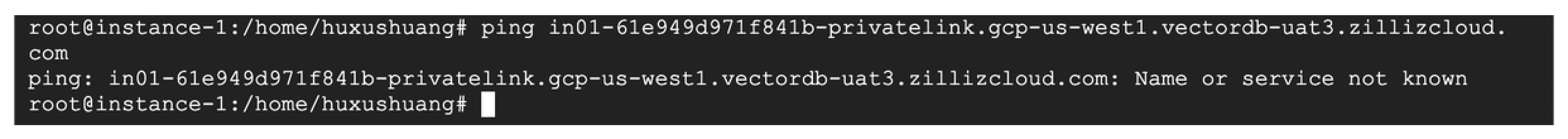

設定が正しくない場合、プライベートリンクを ping すると次のように表示される可能性があります。

既存のクラスターに対してプライベートエンドポイントを作成できますか?

はい。プライベートエンドポイントを作成すると、同じリージョンおよびプロジェクトに存在するすべての既存および将来の Dedicated (Enterprise) クラスターに効果が及びます。必要なのは、異なるクラスターに対して異なる DNS レコードを追加することだけです。