Okta (SAML 2.0)

このトピックでは、SAML 2.0 プロトコルを使用して Okta でシングルサインオン(SSO)を構成する方法について説明します。

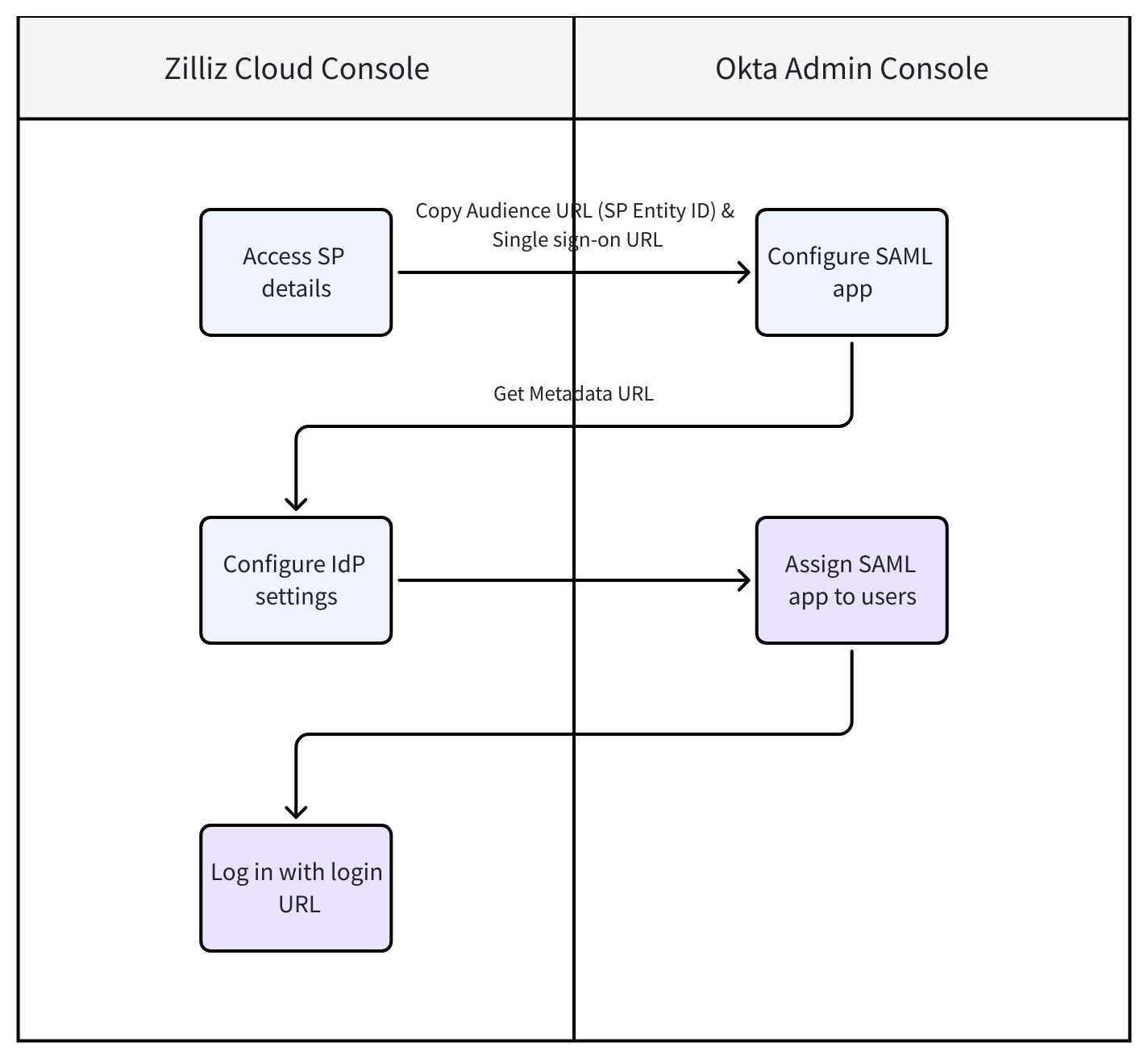

このガイドでは、Zilliz Cloud がサービスプロバイダー(SP)として機能し、Okta が ID プロバイダー(IdP)として機能します。次の図は、Zilliz Cloud と Okta Admin Console で必要な手順を示しています。

開始前の準備

-

Zilliz Cloud 組織に少なくとも 1 つの Dedicated (Enterprise) クラスターがあること。

-

Okta Admin Console への管理者アクセス権があること。詳細については、Okta 公式ドキュメント を参照してください。

-

SSO を構成する Zilliz Cloud 組織で、組織オーナーであること。

構成手順

ステップ 1: Zilliz Cloud コンソールで SP の詳細にアクセスする

SP として、Zilliz Cloud は Okta で SAML アプリを設定する際に必要な 対象ユーザー URL (SP エンティティID) と シングルサインオンURL を提供します。

Zilliz Cloud コンソール にログインし、SSO を構成したい組織に移動します。

左側のナビゲーションペインで、Settings をクリックします。

Settings ページで、Single Sign-On (SSO) セクションを見つけ、Configure をクリックします。

表示されたダイアログボックスで、IdP とプロトコルとして Okta (SAML 2.0) を選択します。

サービスプロバイダーの詳細 カードで、対象ユーザー URL (SP エンティティID) と シングルサインオンURL をコピーします。これらの値は、Okta Admin Console で SAML アプリを作成する ステップ 2 で必要になります。

完了したら、ステップ 2 に進みます。

ステップ 2: Okta Admin Console で SAML アプリを作成する

このステップでは、Zilliz Cloud から取得した SP の詳細を使用して Okta(IdP)を構成します。

Okta Admin console にログインします。

左側のナビゲーションペインで、アプリケーション > アプリケーション を選択します。

Create App Integration をクリックします。

Create a new app integration ダイアログボックスで、SAML 2.0 を選択し、Next をクリックします。

簡潔にするため、アプリ名 を zilliz に設定し、Next をクリックします。

Configure SAML ステップの 一般 領域で、以下のフィールドを構成します:

Attribute Statements (optional) 領域で、以下を指定します:

-

Name: 値を email に設定します。

-

Value: ドロップダウンリストから user.email を選択します。

Next をクリックし、完了 をクリックします。アプリのページにリダイレクトされます。

アプリページの サインオン タブで、メタデータURL を取得し、Copy をクリックします。これは ステップ 3 で Zilliz Cloud コンソールで必要になります。

ステップ 3: Zilliz Cloud コンソールで IdP 設定を構成する

このステップでは、SAML の信頼関係を完了させるために、Okta の IdP 詳細を Zilliz Cloud に提供します。

Zilliz Cloud コンソール に戻ります。

Configure Single Sign-On (SSO) ダイアログボックスの IDプロバイダーの詳細 カードで、ステップ 2 で Okta Admin Console からコピーした メタデータURL を貼り付けます。

完了したら、Save をクリックします。

構成後のタスク

タスク 1: SAML アプリをユーザーに割り当てる

ユーザーが SSO を介して Zilliz Cloud にアクセスできるようにする前に、Okta アプリケーションをユーザーに割り当てる必要があります:

Okta Admin console のアプリ詳細ページで、割り当て をクリックします。

Assign > Assign to People を選択します。

SAML アプリをユーザーに割り当て、変更を保存します。

Save and 戻る をクリックします。

必要に応じて、すべてのユーザーに対して繰り返します。詳細については、Okta ドキュメント を参照してください。

タスク 2: ユーザーをプロジェクトに招待する

ユーザーが初めて SSO を介して Zilliz Cloud にログインすると、組織メンバー として登録されますが、デフォルトではどのプロジェクトにもアクセスできません。

-

組織オーナー が適切なプロジェクトに招待する必要があります。

-

プロジェクトにユーザーを招待する手順については、Manage Project Users を参照してください。

プロジェクトに招待された後、Organization オーナー は Zilliz Cloud のログイン URL をエンタープライズユーザーと共有し、SSO を介してサインインできるようにします。

セットアップやテストの過程で問題が発生した場合は、Zilliz support にお問い合わせください。

タスク 3: (オプション)SSO 強制を有効にする

SSO 接続が完全に構成され、テストされた後、オプションで SSO enforcement を有効にして、すべての組織メンバーが SSO を介してのみログインすることを要求できます。有効にすると、メンバーはメール/パスワードやサードパーティアカウント(Google、GitHub)を使用してサインインできなくなります。

この機能を有効にすると、現在パスワードでサインインしているすべてのメンバーが直ちにログアウトされ、SSO 以外のログイン方法がブロックされます。

詳細については、Enforce SSO in Your Organization を参照してください。

FAQ

SSO で初めてログインするユーザーにはどのロールが割り当てられますか?

Zilliz Cloud アカウントをまだ持っていない新規ユーザーは、初回の SSO ログイン時に自動的に作成されます。これらのユーザーには、デフォルトで 組織メンバー ロールが割り当てられます。後で Zilliz Cloud コンソールでロールを変更できます。詳細な手順については、Manage Project Users を参照してください。

SSO ログイン後、ユーザーはどのようにプロジェクトにアクセスしますか?

SSO でログインした後、ユーザーにはデフォルトで 組織メンバー ロールが付与されます。特定のプロジェクトにアクセスするには、組織オーナー または プロジェクト管理者 がプロジェクトに招待する必要があります。詳細な手順については、Manage Project Users を参照してください。

SSO でログインする前に既に Zilliz Cloud アカウントを持っているユーザーはどうなりますか?

ユーザーが既に Zilliz Cloud 組織に存在する場合(メールアドレスに基づく)、SSO でログインしても元のロールと権限が保持されます。システムはメールアドレスでユーザーを照合し、既存のアカウントを上書きしません。

同じ組織に複数の SSO プロバイダーを構成できますか?

現在、各 Zilliz Cloud 組織では、同時に 1 つのアクティブな SAML SSO 構成 のみがサポートされています。